Bezpieczeństwo nie jest dodatkowym aspektem w projektowaniu systemu; jest podstawowym fundamentem. Gdy architekci i programiści rysują, jak różne komponenty systemu ze sobą współdziałają, często skupiają się na funkcjonalności. Jednak warstwa bezpieczeństwa – a dokładniej uwierzytelnianie – wymaga równie dużej uwagi. Diagramy komunikacji zapewniają jasny język wizualny dla tych interakcji. Integracja przepływów bezpieczeństwa do tych diagramów pozwala zespołom na wspólną wiedzę o tym, gdzie ustalane jest zaufanie, jak obsługiwane są dane uwierzytelniające i gdzie mogą pojawić się luki bezpieczeństwa.

📊 Dlaczego wizualizować bezpieczeństwo?

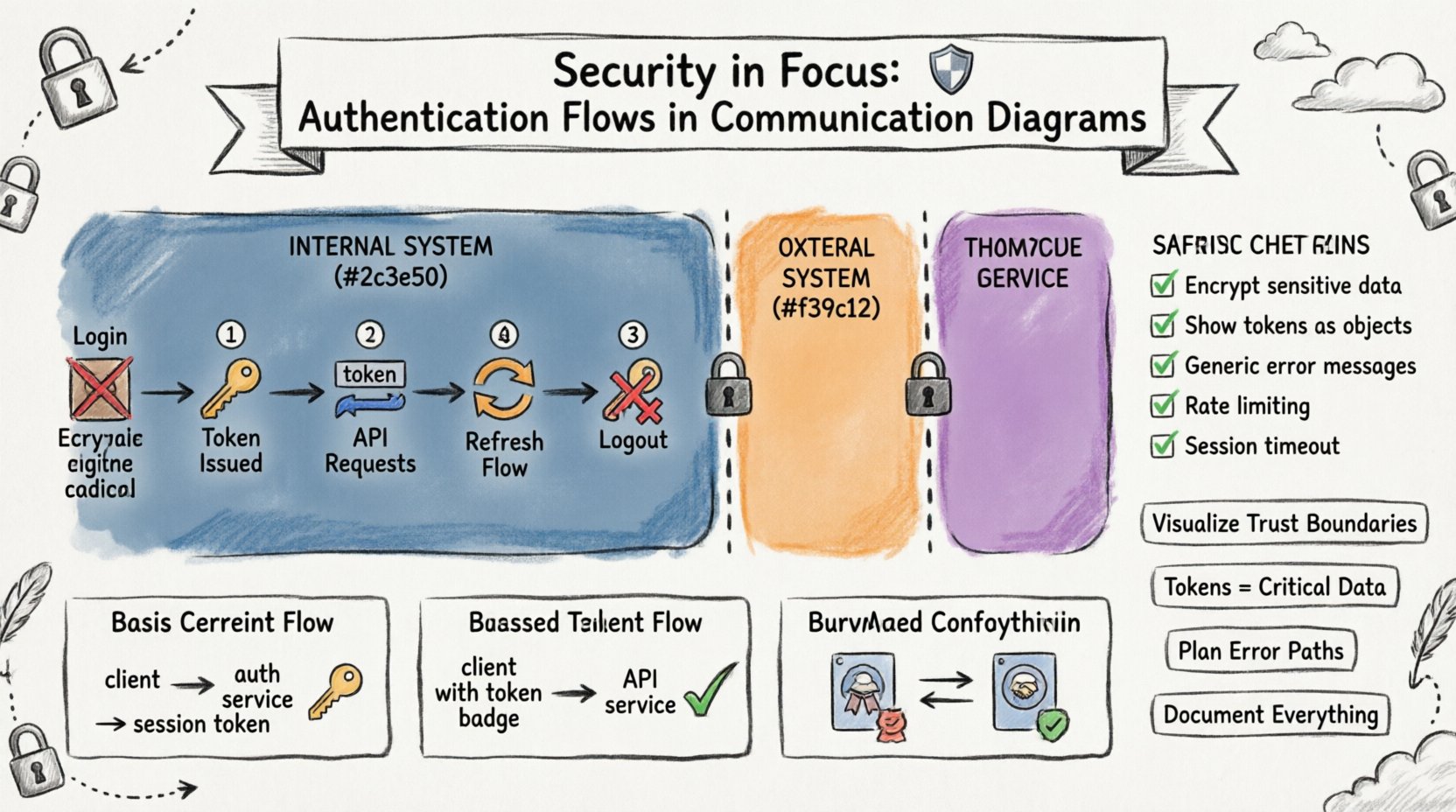

Diagramy działają jak umowa między projektem a implementacją. Gdy przepływy uwierzytelniania są jasno narysowane, pojawia się kilka korzyści. Po pierwsze, wyróżniają granice zaufania. Po drugie, zapewniają, że każde przekazanie danych jest dokładnie sprawdzane pod kątem informacji poufnych. Po trzecie, pomagają wykryć luki w logice weryfikacji. Bez wizualnej reprezentacji wymagania dotyczące bezpieczeństwa mogą zostać zaniedbane w dokumentacji, co prowadzi do błędów w implementacji.

🛡️ Zrozumienie granic zaufania

Diagram komunikacji to w istocie mapa przepływu danych. Aby zabezpieczyć tę mapę, należy określić, gdzie kończy się zaufanie, a gdzie się zaczyna. Granice zaufania reprezentują obręb domeny bezpieczeństwa. Każde wiadomość przekraczająca granicę wymaga sprawdzenia uwierzytelnienia lub autoryzacji.

- Granice wewnętrzne:Komunikacja między usługami w tej samej strefie bezpieczeństwa. Mogą one wymagać wzajemnego uwierzytelniania, ale mniej rygorystycznej weryfikacji.

- Granice zewnętrzne:Komunikacja przechodząca z publicznego sieci do prywatnego serwera. Wymagają one rygorystycznego uwierzytelniania, szyfrowania i weryfikacji danych wejściowych.

- Granice zewnętrznych partnerów:Interakcje z zewnętrznymi systemami. Często obejmują przepływy delegowanego uwierzytelniania.

Podczas rysowania diagramu używaj wyraźnych wizualnych oznaczeń, aby oddzielić te strefy. Ta wizualna separacja zmusza projektanta do zadań pytania:„Czy ta wiadomość wymaga tokenu bezpieczeństwa?”Jeśli odpowiedź brzmi tak, diagram musi pokazywać wymianę tokenu.

🔑 Mechanizmy uwierzytelniania w przepływach

Różne systemy wymagają różnych metod weryfikacji tożsamości. Diagram komunikacji powinien odzwierciedlać konkretny mechanizm używany w każdej interakcji. Ogólne linie często ukrywają kluczowe logiki bezpieczeństwa.

1. Podstawowa wymiana poświadczeń

W prostszych systemach klient może wysłać nazwę użytkownika i hasło bezpośrednio do usługi uwierzytelniania. Ten przepływ jest prosty, ale wymaga ścisłego szyfrowania podczas przesyłania.

- Klient:Inicjuje żądanie logowania.

- Usługa uwierzytelniania:Weryfikuje poświadczenia w stosunku do bazy danych.

- Klient:Otrzymuje token sesji.

Ten przepływ jest odpowiedni dla początkowego logowania, ale nie powinien być powtarzany przy każdym kolejnym działaniu. Diagram powinien pokazywać przejście od przesłania poświadczeń do otrzymania tokenu.

2. Uwierzytelnianie oparte na tokenie

Nowoczesne architektury często opierają się na tokenach bezstanowych. Klient otrzymuje token po pomyślnym uwierzytelnieniu i dołącza go do kolejnych żądań.

- Nagłówek żądania: Token jest przekazywany w określonym polu nagłówka.

- Weryfikacja:Usługa odbierająca weryfikuje podpis tokenu.

- Wygaśnięcie:Usługa sprawdza, czy token wciąż jest ważny.

Wizualizacja tego polega na pokazaniu przekazywania tokenu od usługi uwierzytelniania do klienta, a następnie od klienta do usługi aplikacji. To jasno pokazuje, że usługa aplikacji nie obsługuje haseł, tylko tokeny.

3. Wzajemne uwierzytelnianie

W środowiskach o wysokiej безопасности obie strony muszą udowodnić swoją tożsamość. Jest to powszechne w komunikacji między usługami.

- Wymiana certyfikatów:Obie strony przedstawiają certyfikaty cyfrowe.

- Weryfikacja klucza:Każda strona weryfikuje klucz drugiej strony.

- Ustanowienie sesji:Bezpieczny kanał jest otwierany dopiero po weryfikacji.

Na schemacie wymaga to pokazania dwukierunkowego ujęcia przed przesłaniem rzeczywistego obciążenia danych. To dodaje głębi narracji bezpieczeństwa interakcji.

🔄 Wizualizacja przepływów wymiany tokenów

Przepływ tokenów to najważniejsza część schematu uwierzytelniania. Jeśli generowanie lub weryfikacja tokenu jest niejasna, system jest podatny na ataki.

Sekwencja logowania

Zacznij od wysłania poświadczeń przez klienta. Nie rysuj poświadczeń jako zwykłego tekstu. Wskaż, że są one szyfrowane lub skrótowane.

- Krok 1:Klient wysyła

POST /loginz zaszyfrowanym obciążeniem. - Krok 2:Serwer weryfikuje w stosunku do magazynu tożsamości.

- Krok 3:Serwer generuje unikalny token.

- Krok 4:Serwer zwraca token do klienta.

Oznacz wiadomość zwrotną jako “„Token wydany“. To wyjaśnia, że hasło już nie znajduje się w systemie.

Sekwencja odświeżania

Tokeny wygasały. Na schemacie musi być pokazane, jak uzyskać nowy token bez ponownego wpisywania poświadczeń.

- Krok 1:Klient wykrywa wygaśnięcie tokenu.

- Krok 2:Klient wysyła token odświeżający do usługi uwierzytelniania.

- Krok 3:Usługa uwierzytelniania weryfikuje token odświeżający.

- Krok 4:Usługa uwierzytelniania wydaje nowy token dostępu.

Ten przepływ zapobiega częstym wylogowaniom użytkowników, jednocześnie utrzymując bezpieczeństwo. Na schemacie należy odróżnić Token dostępu i Token odświeżającyużywając różnych etykiet lub kolorów.

Sekwencja wylogowania

Bezpieczeństwo obejmuje również zakończenie działania. Na schemacie powinno być pokazane, jak sesja jest unieważniona.

- Krok 1:Klient wysyła żądanie wylogowania wraz z bieżącym tokenem.

- Krok 2:Serwer oznacza token jako nieprawidłowy w magazynie sesji.

- Krok 3:Serwer potwierdza wylogowanie.

Bez tego kroku skradziony token może pozostawać ważny bez limitu czasu. Schemat przypomina o konieczności zaimplementowania tej logiki czyszczenia.

📊 Typy wiadomości i implikacje bezpieczeństwa

Nie wszystkie wiadomości na schemacie komunikacji są równe. Niektóre przenoszą poufne dane, inne są rutynowe. Poniższa tabela przedstawia typowe typy wiadomości i ich wymagania dotyczące bezpieczeństwa.

| Typ wiadomości | Wymaganie bezpieczeństwa | Oznaczenia schematu |

|---|---|---|

| Żądanie uwierzytelnienia | Szyfrowanie, weryfikacja danych wejściowych | Etykieta: Zaszyfrowana zawartość |

| Wydanie tokenu | Bezpieczny kanał, sygnatura | Etykieta: Bezpieczny token |

| Pobieranie danych | Sprawdzenie autoryzacji | Etykieta: Wymagane uwierzytelnienie |

| Aktualizacja konfiguracji | Sprawdzenie podniesienia uprawnień | Etykieta: Tylko dla administratora |

| Zdarzenie logowania | Oczyszczanie (bez danych osobowych) | Etykieta: Oczyszczony dziennik |

Używanie tych etykiet na diagramach tworzy szybki punkt odniesienia dla recenzentów. Zmusza zespół do rozważenia, jakie dane są przesyłane i czy są one chronione.

🚫 Obsługa błędów i ostrzeżenia dotyczące bezpieczeństwa

Bezpieczeństwo często testuje się podczas awarii. Pełny diagram zawiera ścieżki błędów. Jeśli próba uwierzytelnienia nie powiedzie się, system nie powinien ujawniać zbyt dużo informacji.

Ogólne komunikaty o błędach

Gdy logowanie nie powiedzie się, diagram powinien pokazywać ogólną odpowiedź. Nie wskazuj, czy nazwa użytkownika, czy hasło było niepoprawne.

- Niepoprawnie: „Nazwa użytkownika nie została znaleziona”.

- Poprawnie: „Nieprawidłowe dane logowania”.

Zapobiega atakującym wykrywanie poprawnych nazw użytkowników. Na schemacie jasno oznacz odpowiedź błędu, aby zapewnić, że deweloperzy nie przypadkowo ujawnią konkretnych kodów błędów.

Limitacja szybkości

Ataki metodą siły brute są powszechne. Na schemacie powinno być wyraźnie zaznaczone, gdzie występuje limitacja szybkości.

- Miejsce: Na bramie API lub usłudze uwierzytelniania.

- Działanie: Blokuj żądanie po N próbach.

- Odpowiedź: Zwróć ogólny opóźnienie lub błąd.

Pokazanie tego przepływu pomaga deweloperom zrozumieć, że system jest chroniony przed atakami automatycznymi. Narysuj dodatkową ścieżkę dla wyzwalacza limitu szybkości.

🛠️ Najlepsze praktyki rysowania schematów bezpieczeństwa

Aby zachować jasność i poprawność, stosuj te zasady, gdy dodajesz elementy bezpieczeństwa do diagramów komunikacji.

- Spójna notacja: Zdefiniuj legendę dla elementów bezpieczeństwa. Używaj określonych kształtów lub kolorów dla tokenów, certyfikatów i zaszyfrowanych kanałów.

- Oddzielanie warstw: Nie mieszkaj przepływów bezpieczeństwa z przepływami logiki biznesowej. Zachowaj je oddzielone, ale połączone.

- Skup się na przepływie danych: Pokaż, gdzie dane poufne wchodzą i opuszczają system. Wyróżnij przekształcenia danych (np. haszowanie, szyfrowanie).

- Zawieraj limity czasowe: Bezpieczeństwo często zależy od czasu. Pokaż limity sesji i daty wygaśnięcia tokenów tam, gdzie są istotne.

- Regularnie przeglądarki: W miarę rozwoju systemu aktualizuj schematy. Ustarełe schematy bezpieczeństwa prowadzą do ustrzelonych praktyk bezpieczeństwa.

🧩 Najczęstsze pułapki do uniknięcia

Nawet doświadczeni projektanci popełniają błędy podczas wizualizacji bezpieczeństwa. Bądź na baczności przed tymi częstymi błędami.

1. Ukrywanie tokenu

Niektóre schematy pokazują token jako po prostu przerywaną linię. To ukrywa fakt, że token to kluczowy element danych, który musi być chroniony.

- Rozwiązanie: Narysuj token jako konkretny obiekt z etykietą.

2. Ignorowanie warstwy sieciowej

Schemat może pokazywać warstwę aplikacji, ale pomija warstwę transportową. Szyfrowanie na poziomie transportu (TLS) jest kluczowe.

- Rozwiązanie: Dodaj notatkę wskazującą, że wszystkie komunikaty wykorzystują zaszyfrowany transport.

3. Zakładanie niejawnej zaufania

Wewnętrzne usługi często zakładają, że są bezpieczne. Jednak skompromitowana wewnętrzna usługa może nadal kraść tokeny.

- Rozwiązanie:Traktuj wszystkie komunikaty wewnętrzne jako potencjalnie wrogie. Weryfikuj tożsamości.

4. Zbyt skomplikowana wizualizacja

Zbyt wiele szczegółów bezpieczeństwa może sprawić, że schemat będzie nieczytelny. Skup się na kluczowych ścieżkach.

- Rozwiązanie:Użyj oddzielnych schematów dla ogólnych przepływów i szczegółowych wymian zabezpieczeniowych.

📝 Szczegółowy scenariusz: Interakcja z bramą API

Rozważ scenariusz, w którym brama API obsługuje przychodzące żądania. Ten komponent jest pierwszą linią obrony. Schemat powinien pokazywać interakcję bramy z usługą uwierzytelniania.

- Żądanie klienta: Klient wysyła żądanie do bramy.

- Wyodrębnianie tokenu: Brama wyodrębnia token z nagłówka.

- Weryfikacja: Brama wywołuje usługę uwierzytelniania w celu weryfikacji tokenu.

- Przekazywanie: Jeśli token jest ważny, brama przekazuje żądanie do usługi backendowej.

- Odrzucenie: Jeśli token jest nieprawidłowy, brama zwraca odpowiedź 401 Nieautoryzowany.

Ten przepływ skupia logikę zabezpieczeń. Usługi backendowe nie muszą samodzielnie weryfikować tokenu; ufają bramie. Zmniejsza to powielanie kodu i potencjalne błędy bezpieczeństwa.

📝 Szczegółowy scenariusz: Zarządzanie stanem sesji

Niektóre systemy opierają się na sesjach po stronie serwera. Schemat musi pokazywać interakcję z magazynem sesji.

- Logowanie: Użytkownik podaje dane logowania.

- Tworzenie sesji: Serwer tworzy identyfikator sesji i go przechowuje.

- Żądanie: Klient wysyła identyfikator sesji w kolejnych żądaniach.

- Weryfikacja:Serwer wyszukuje identyfikator sesji w magazynie.

- Anulowanie:W trakcie wylogowania serwer usuwa sesję.

Upewnij się, że magazyn sesji jest pokazany jako odrębny komponent. Wyróżnia to stanowy charakter systemu oraz konieczność zabezpieczenia nośnika przechowywania danych.

🔍 Lista kontrolna do przeglądu diagramów zabezpieczeń

Zanim zakończysz rysowanie diagramu, przejdź przez tę listę kontrolną, aby upewnić się, że zabezpieczenia są odpowiednio przedstawione.

- ✅ Czy wszystkie granice zewnętrzne są jasno oznaczone?

- ✅ Czy szyfrowanie jest oznaczone dla poufnych danych?

- ✅ Czy tokeny uwierzytelniania są pokazane jako odrębne obiekty?

- ✅ Czy odpowiedzi błędów są ogólne i nie ujawniają szczegółów?

- ✅ Czy istnieje przepływ wylogowania lub zakończenia sesji?

- ✅ Czy są pokazane limity szybkości lub mechanizmy ograniczania przepustowości?

- ✅ Czy granica zaufania dla każdego serwisu została zdefiniowana?

- ✅ Czy dane logowania nigdy nie są pokazywane w postaci zwykłego tekstu?

🧠 Integracja zabezpieczeń do procesu projektowania

Diagramy zabezpieczeń nie powinny być tworzone izolowanie. Muszą być częścią iteracyjnego procesu projektowania. Podczas początkowych rozważań rysuj podstawowe przepływy. Podczas przeglądu projektu dodaj warstwy zabezpieczeń. Podczas fazy implementacji diagram służy jako odniesienie do standardów kodowania.

Ten podejście zapewnia, że zabezpieczenia są wplecione w tkankę systemu, a nie dodawane jako naprawa. Ułatwia również komunikację między inżynierami zabezpieczeń a deweloperami aplikacji. Gdy obie zespoły patrzą na ten sam diagram, posiadają wspólny język.

🔎 Rola dokumentacji

Diagram jest tak dobry, jak jego towarzysząca dokumentacja. Diagram pokazuje „co” i „gdzie”. Dokumentacja wyjaśnia „dlaczego” i „jak”.

- Specyfikacje protokołów: Link do konkretnych standardów protokołów używanych (np. OAuth 2.0, OIDC).

- Algorytmy kryptograficzne: Określ algorytmy skrótów i zestawy szyfrów.

- Zarządzanie kluczami: Opisz, jak klucze są przechowywane i rotowane.

- Reakcja na incydenty: Zaproponuj, co się dzieje, jeśli token zostanie naruszony.

Połączenie przepływu wizualnego z szczegółami tekstowymi tworzy solidną specyfikację zabezpieczeń. Zmniejsza to niepewność i zapewnia spójną implementację w różnych częściach systemu.

🎯 Ostateczne rozważania

Bezpieczeństwo to ciągły proces weryfikacji i poprawy. Diagramy komunikacji to potężne narzędzia do tego procesu. Pozwalają zespołom wizualizować złożone interakcje i identyfikować potencjalne słabości jeszcze przed napisaniem kodu. Skupiając się na przepływach uwierzytelniania, granicach zaufania i obsłudze błędów, architekci mogą budować systemy odpornościowe na ataki.

Pamiętaj, że diagram to dokument żywy. Wraz z rozwojem zagrożeń powinny się zmieniać również modele bezpieczeństwa, które reprezentują. Regularne przeglądy i aktualizacje utrzymują system zgodny z najnowszymi standardami bezpieczeństwa. Wykorzystaj język wizualny diagramów, aby bezpieczeństwo było przejrzyste, zrozumiałe i działające dla wszystkich uczestników projektu.

🛡️ Podsumowanie kluczowych wniosków

- Wizualizuj zaufanie: Jasną oznaczeniem zaznacz, gdzie istnieją granice zaufania.

- Pokaż tokeny: Traktuj tokeny uwierzytelniania jako kluczowe obiekty danych.

- Zaplanuj błędy: Upewnij się, że ścieżki błędów nie ujawniają informacji.

- Oddziel zasady: Zachowaj oddzielność przepływów bezpieczeństwa od logiki biznesowej.

- Dokumentuj dokładnie: Wspieraj diagramy szczegółowymi specyfikacjami bezpieczeństwa.

Przestrzegając tych zasad, zespoły mogą tworzyć diagramy komunikacji, które robią więcej niż pokazują przepływ danych – pokazują stan bezpieczeństwa. Ta przejrzystość jest kluczowa do budowania zaufanych systemów oprogramowania w coraz bardziej połączonym świecie.