セキュリティはシステム設計の後付けではない。それは基盤となる柱である。アーキテクトや開発者がシステムの異なるコンポーネントがどのように相互作用するかを設計する際、しばしば機能性に注目する。しかし、セキュリティ層、特に認証は同等の注意を要する。通信図はこれらの相互作用を明確な視覚的言語で提供する。セキュリティフローをこれらの図に統合することで、チームは信頼関係が確立される場所、資格情報がどのように扱われるか、そして脆弱性が生じる可能性のある場所について、共通の理解を得ることができる。

📊 なぜセキュリティを可視化すべきなのか?

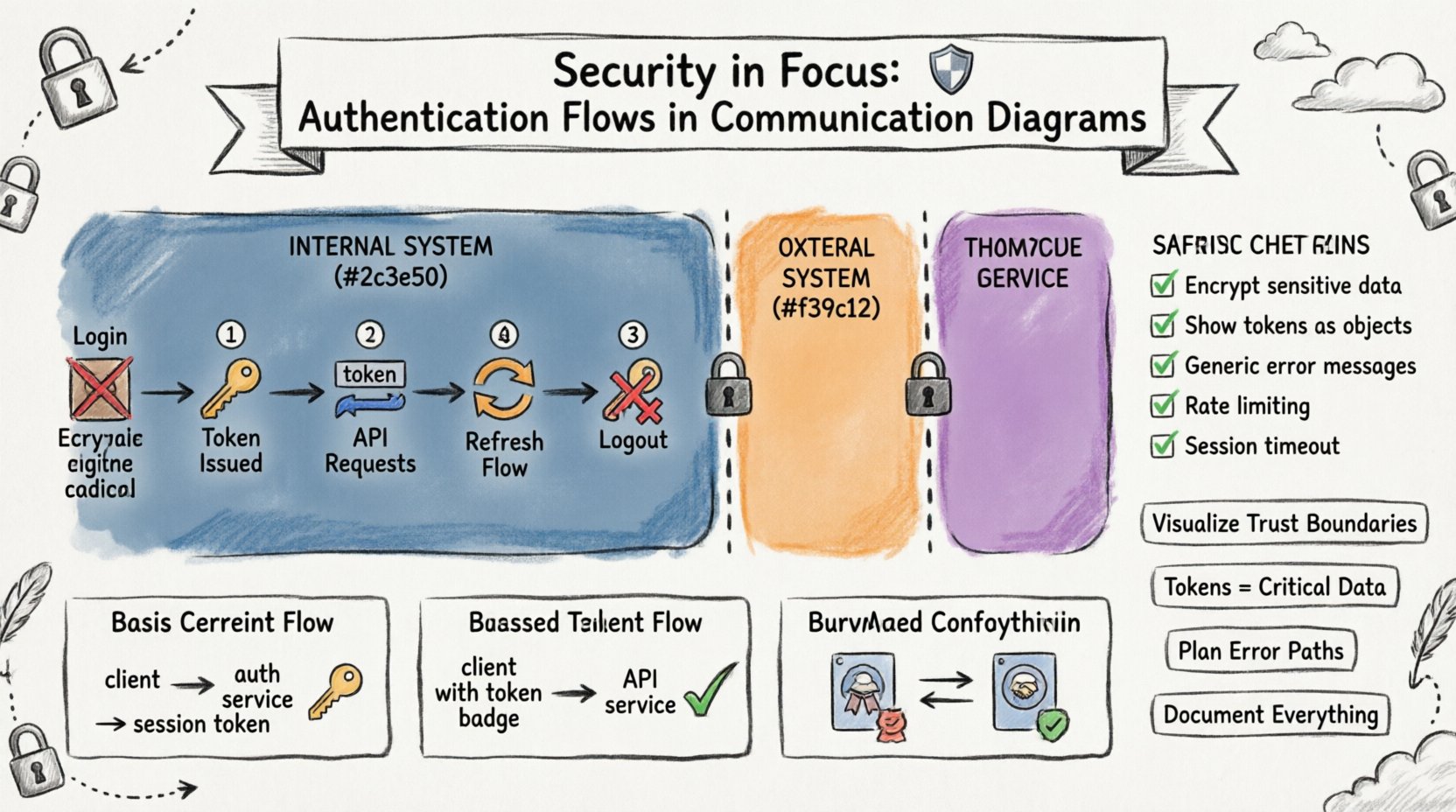

図は設計と実装の間の契約のようなものである。認証フローを明確に描くことで、いくつかの利点が生まれる。第一に、信頼境界を明確にする。第二に、すべてのデータ交換が機密情報の有無について検証されることを保証する。第三に、検証ロジックのギャップを特定するのに役立つ。視覚的な表現がなければ、セキュリティ要件は文書の中へと埋もれてしまい、実装エラーを招くことになる。

🛡️ 信頼境界の理解

通信図は本質的にデータ移動の地図である。この地図を保護するためには、信頼がどこで終わるか、どこから始まるかを定義しなければならない。信頼境界はセキュリティドメインの境界を表す。境界を越えるすべてのメッセージには、認証または承認のチェックが必要である。

- 内部境界:同じセキュリティゾーン内のサービス間の通信。相互認証を要する場合もあるが、検証の厳格さはそれほど高くない。

- 外部境界:パブリックネットワークからプライベートサーバーへの通信。これらは厳格な認証、暗号化、および入力検証を要する。

- 第三者境界:外部システムとの相互作用。これらはしばしば委譲された認証フローを伴う。

図を描く際には、これらのゾーンを明確に分けるための視覚的手がかりを使用する。この視覚的な分離により、デザイナーは次のように問うことを迫られる。「このメッセージはセキュリティトークンを必要とするか?」答えが「はい」の場合、図にはトークンの交換を示さなければならない。

🔑 フローにおける認証メカニズム

異なるシステムは、アイデンティティを検証するために異なる方法を要する。通信図は、各相互作用で使用される特定のメカニズムを反映すべきである。一般的な線は、重要なセキュリティロジックを隠蔽する傾向がある。

1. 基本的な資格情報の交換

シンプルなシステムでは、クライアントがユーザー名とパスワードを認証サービスに直接送信する場合がある。このフローは直感的だが、送信中には厳格な暗号化が必要である。

- クライアント:ログインリクエストを開始する。

- 認証サービス:データベースに対して資格情報を検証する。

- クライアント:セッショントークンを受け取る。

このフローは初期ログインに適しているが、その後のすべてのアクションで繰り返してはならない。図には、資格情報の送信からトークン受領への遷移を示すべきである。

2. トークンベースの認証

現代のアーキテクチャはしばしばステートレスなトークンに依存する。クライアントは認証に成功した後、トークンを受け取り、その後のリクエストに含める。

- リクエストヘッダー: トークンは特定のヘッダー項目に渡されます。

- 検証: 受信サービスはトークンの署名を検証します。

- 有効期限: サービスはトークンがまだ有効かどうかを確認します。

これを可視化するには、認証サービスからクライアントへ、そしてクライアントからアプリケーションサービスへトークンが渡される様子を示す必要があります。これにより、アプリケーションサービスがパスワードを扱わず、トークンのみを扱うことが明確になります。

3. 相互認証

高セキュリティ環境では、双方が自身の身元を証明しなければなりません。これはサービス間通信で一般的です。

- 証明書の交換:双方がデジタル証明書を提示します。

- 鍵の検証:双方が相手の鍵を検証します。

- セッション確立: 検証が完了した後、のみ安全なチャネルが開かれます。

図では、実際のデータペイロードが送信される前に、双方向のハンドシェイクを示す必要があります。これにより、やり取りのセキュリティの物語に深みが加わります。

🔄 トークン交換フローの可視化

トークンの流れは、認証図の最も重要な部分です。トークンの生成や検証が不明瞭な場合、システムは攻撃の対象になりやすくなります。

ログインシーケンス

クライアントが資格情報を送信することから始めます。資格情報を平文として描かないでください。それらが暗号化されているかハッシュ化されていることを示してください。

- ステップ1:クライアントは送信します

POST /login暗号化されたペイロードを伴って。 - ステップ2: サーバーはアイデンティティストアに対して検証します。

- ステップ3: サーバーは一意のトークンを生成します。

- ステップ4: サーバーはトークンをクライアントに返します。

返信メッセージにラベルを付けることを「「トークン発行済み」これにより、パスワードがシステムから削除されたことが明確になります。

リフレッシュシーケンス

トークンは有効期限が切れます。図では、資格情報を再入力せずに新しいトークンを取得する方法を示す必要があります。

- ステップ1:クライアントがトークンの有効期限切れを検出します。

- ステップ2:クライアントがリフレッシュトークンを認証サービスに送信します。

- ステップ3:認証サービスがリフレッシュトークンを検証します。

- ステップ4:認証サービスが新しいアクセストークンを発行します。

このフローにより、ユーザーが頻繁にログアウトされるのを防ぎつつ、セキュリティを維持できます。図では、アクセストークンとリフレッシュトークン異なるラベルや色を使って区別してください。

ログアウトシーケンス

セキュリティには終了処理も含まれます。図では、セッションが無効化される方法を示す必要があります。

- ステップ1:クライアントが現在のトークンを添付してログアウトリクエストを送信します。

- ステップ2:サーバーがセッションストア内のトークンを無効としてマークします。

- ステップ3:サーバーがログアウトを確認します。

このステップがないと、盗まれたトークンが無期限に有効なままになる可能性があります。図は、このクリーンアップロジックを実装するよう提醒するものです。

📊 メッセージタイプとセキュリティ上の影響

通信図内のすべてのメッセージが同等というわけではありません。一部は機密データを含み、他のものは通常のものです。以下の表は、一般的なメッセージタイプとそのセキュリティ要件を概説しています。

| メッセージタイプ | セキュリティ要件 | 図式表記 |

|---|---|---|

| 認証リクエスト | 暗号化、入力検証 | ラベル: 暗号化されたペイロード |

| トークン発行 | セキュアチャネル、署名 | ラベル: セキュアトークン |

| データ取得 | 承認チェック | ラベル: 認証が必要 |

| 構成の更新 | 権限昇格チェック | ラベル: 管理者のみ |

| ログ記録イベント | サニタイズ(PIIなし) | ラベル: サニタイズ済みログ |

これらのラベルを図に使用することで、レビュアーにとって迅速な参照が可能になります。チームが移動中のデータとその保護状態について検討するよう強制します。

🚫 エラーハンドリングとセキュリティ警告

セキュリティはしばしば障害時にテストされます。信頼性の高い図はエラーパスを含むべきです。認証試行が失敗した場合、システムはあまりにも多くの情報を明らかにしてはいけません。

汎用エラーメッセージ

ログインが失敗した場合、図は汎用的な応答を示すべきです。ユーザー名かパスワードのどちらが間違っていたかを示してはいけません。

- 誤り: 「ユーザー名が見つかりません」。

- 正しい: 「無効な資格情報」。

これにより、攻撃者が有効なユーザー名を列挙するのを防ぎます。図では、エラーレスポンスを明確にラベル付けして、開発者が誤って特定のエラーコードを公開しないようにします。

レート制限

ブルートフォース攻撃は一般的です。図では、レート制限が発生する場所を明示する必要があります。

- 場所:APIゲートウェイまたは認証サービスで。

- 処理:N回の試行後にリクエストをブロックする。

- 応答:一般的な遅延またはエラーを返す。

このフローを示すことで、開発者がシステムが自動攻撃から保護されていることを理解しやすくなります。レート制限のトリガー用にサイドパスを描画してください。

🛠️ セキュリティ図の作成におけるベストプラクティス

明確さと正確性を保つために、通信図にセキュリティを追加する際は、以下のガイドラインに従ってください。

- 一貫した記号の使用:セキュリティ要素の凡例を定義する。トークン、証明書、暗号化チャネルには、特定の形状または色を使用する。

- レイヤーの分離:セキュリティフローをビジネスロジックフローと混同しない。明確に分離しつつ、接続は維持する。

- データフローに注目する:機密データが入出力する場所を示す。データの変換(例:ハッシュ化、暗号化)を強調する。

- タイムアウトを含める:セキュリティはしばしば時間に依存する。関係する場所では、セッションのタイムアウトやトークンの有効期限を示す。

- 定期的に見直す:システムが進化するにつれて、図を更新する。古くなったセキュリティ図は、古くなったセキュリティ対策につながる。

🧩 避けるべき一般的な落とし穴

経験豊富なデザイナーでも、セキュリティを可視化する際に誤りを犯すことがあります。これらの一般的な誤りに注意してください。

1. トークンを隠す

一部の図では、トークンを単に破線で示すだけです。これにより、トークンが保護すべき重要なデータであるという事実が隠れてしまいます。

- 解決策:トークンをラベル付きの特定のオブジェクトとして描画する。

2. ネットワーク層を無視する

図ではアプリケーション層は示すが、トランスポート層を無視する場合がある。トランスポート層での暗号化(TLS)は非常に重要である。

- 解決策:すべての通信が暗号化されたトランスポートを使用していることを示すメモを追加する。

3. 暗黙の信頼を仮定する

内部サービスはしばしば安全であると仮定する。しかし、改ざんされた内部サービスでもトークンを盗むことができる。

- 解決策:すべての内部通信を潜在的に敵対的とみなす。身元を検証する。

4. 視図を複雑にしすぎること

あまりにも多くのセキュリティ情報を追加すると、図が読みにくくなる。重要なパスに注目する。

- 解決策:高レベルのフローと詳細なセキュリティハンドシェイクのための別々の図を使用する。

📝 詳細なシナリオ:APIゲートウェイの相互作用

APIゲートウェイが着信要求を処理するシナリオを検討する。このコンポーネントは第一の防御ラインである。図では、ゲートウェイが認証サービスと相互作用していることを示すべきである。

- クライアント要求:クライアントは要求をゲートウェイに送信する。

- トークン抽出:ゲートウェイはヘッダーからトークンを抽出する。

- 検証:ゲートウェイはトークンの検証のために認証サービスを呼び出す。

- 転送:有効な場合、ゲートウェイは要求をバックエンドサービスに転送する。

- 拒否:無効な場合、ゲートウェイは401 Unauthorized応答を返す。

このフローはセキュリティロジックを集中化する。バックエンドサービスはトークンを自ら検証する必要がない。ゲートウェイを信頼すればよい。これによりコードの重複と潜在的なセキュリティバグが削減される。

📝 詳細なシナリオ:セッション状態管理

一部のシステムはサーバーサイドのセッションに依存している。図ではセッションストアとの相互作用を示す必要がある。

- ログイン:ユーザーが資格情報を提供する。

- セッション作成:サーバーはセッションIDを作成し、それを保存する。

- 要求: クライアントは以降のリクエストでセッションIDを送信する。

- 検証: サーバーはストア内でセッションIDを検索する。

- 無効化: ログアウト時に、サーバーはセッションを削除する。

セッションストアが明確なコンポーネントとして表示されていることを確認する。これにより、システムの状態保持性とストレージメディアの保護の必要性が強調される。

🔍 セキュリティ図のレビュー確認リスト

図を最終確定する前に、このチェックリストを確認して、セキュリティが適切に表現されているかを確認する。

- ✅ すべての外部境界が明確にマークされているか?

- ✅ 敏感データに対して暗号化が示されているか?

- ✅ 認証トークンが明確なオブジェクトとして表示されているか?

- ✅ エラーレスポンスが汎用的で情報を漏らさないか?

- ✅ ログアウトまたはセッション終了のフローがあるか?

- ✅ レート制限またはスローティングメカニズムが表示されているか?

- ✅ 各サービスの信頼境界が定義されているか?

- ✅ 認証情報は平文で表示されないか?

🧠 セキュリティを設計プロセスに統合する

セキュリティ図は孤立して作成すべきではない。反復的な設計プロセスの一部でなければならない。初期のブレインストーミングでは基本的なフローをスケッチする。設計レビューではセキュリティ層を追加する。実装フェーズでは、図がコーディング基準の参照として機能する。

このアプローチにより、セキュリティがシステムの基盤に組み込まれるのではなく、後から補修する形になることを防ぐ。また、セキュリティエンジニアとアプリケーション開発者との間のコミュニケーションを促進する。両チームが同じ図を見ることで、共通の言語を持つことができる。

🔎 ドキュメントの役割

図の質は、それに付随するドキュメントの質に左右される。図は「何が」「どこに」あるかを示す。ドキュメントは「なぜ」「どのように」そうなるかを説明する。

- プロトコル仕様: 使用された特定のプロトコル標準へのリンク(例:OAuth 2.0、OIDC)。

- 暗号化アルゴリズム: ハッシュアルゴリズムおよび暗号スイートを指定する。

- 鍵管理: 鍵の保存方法およびローテーション方法を説明する。

- インシデント対応: トークンが漏洩した場合の対応を概説する。

視覚的なフローとテキストによる詳細を組み合わせることで、堅牢なセキュリティ仕様が作成される。これにより曖昧さが減少し、システムの異なる部分における一貫した実装が保証される。

🎯 最後の考え

セキュリティは検証と改善の継続的なプロセスです。コミュニケーション図はこのプロセスに強力なツールを提供します。チームが複雑な相互作用を可視化し、コードが書かれる前に潜在的な脆弱性を特定できるようにします。認証フロー、信頼境界、エラー処理に注目することで、アーキテクトは攻撃に対して耐性を持つシステムを構築できます。

図は動的な文書であることを思い出してください。脅威が進化するにつれて、それらが表すセキュリティモデルも進化すべきです。定期的なレビューと更新により、システムが最新のセキュリティ基準と整合した状態を保ちます。図の視覚的言語を活用して、プロジェクトに関与するすべての人にとってセキュリティを透明で理解しやすく、実行可能なものにしましょう。

🛡️ 主なポイントの要約

- 信頼を可視化する: 信頼境界が存在する場所を明確にマークする。

- トークンを表示する: 認証トークンを重要なデータオブジェクトとして扱う。

- エラーを計画する: エラー経路が情報を漏洩しないようにする。

- 機能を分離する: セキュリティフローをビジネスロジックから明確に分離する。

- 十分に文書化する: 図を詳細なセキュリティ仕様でサポートする。

これらの原則に従うことで、チームはデータフローを示すだけでなく、セキュリティ姿勢を示すコミュニケーション図を作成できます。この明確さは、ますますつながりが深まる世界において信頼できるソフトウェアシステムを構築するために不可欠です。