La seguridad no es una consideración posterior en el diseño del sistema; es un pilar fundamental. Cuando arquitectos y desarrolladores trazan cómo interactúan los diferentes componentes de un sistema, a menudo se enfocan en la funcionalidad. Sin embargo, la capa de seguridad—específicamente la autenticación—requiere la misma atención. Los diagramas de comunicación proporcionan un lenguaje visual claro para estas interacciones. Al integrar flujos de seguridad en estos diagramas, los equipos obtienen una comprensión compartida sobre dónde se establece la confianza, cómo se manejan las credenciales y dónde podrían surgir vulnerabilidades.

📊 ¿Por qué visualizar la seguridad?

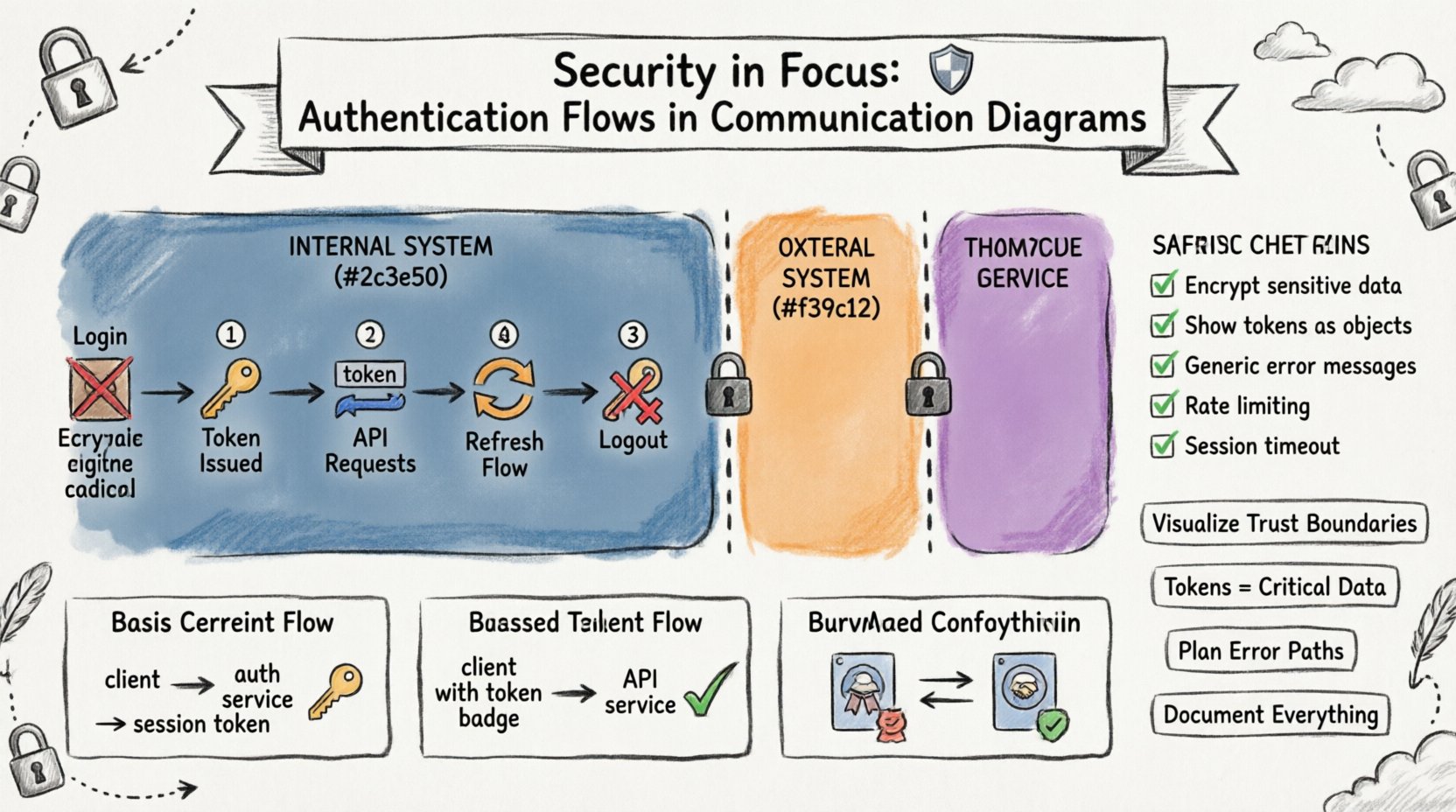

Los diagramas sirven como un contrato entre el diseño y la implementación. Cuando los flujos de autenticación se dibujan explícitamente, surgen varios beneficios. Primero, destaca los límites de confianza. Segundo, garantiza que cada intercambio de datos sea examinado en busca de información sensible. Tercero, ayuda a identificar brechas en la lógica de validación. Sin una representación visual, los requisitos de seguridad pueden quedar enterrados en la documentación, lo que conduce a errores en la implementación.

🛡️ Comprendiendo los límites de confianza

Un diagrama de comunicación es esencialmente un mapa del movimiento de datos. Para proteger este mapa, debes definir dónde termina la confianza y dónde comienza. Los límites de confianza representan el perímetro de un dominio de seguridad. Cualquier mensaje que cruza una frontera requiere comprobaciones de autenticación o autorización.

- Límites internos: Comunicación entre servicios dentro de la misma zona de seguridad. Podrían requerir autenticación mutua, pero con una validación menos estricta.

- Límites externos: Comunicación que cruza desde una red pública hacia un servidor privado. Estos requieren una autenticación rigurosa, cifrado y validación de entrada.

- Límites de terceros: Interacciones con sistemas externos. Estas a menudo implican flujos de autenticación delegada.

Al dibujar un diagrama, utiliza señales visuales distintivas para separar estas zonas. Esta separación visual obliga al diseñador a preguntarse:“¿Esta mensaje requiere un token de seguridad?” Si la respuesta es sí, el diagrama debe mostrar el intercambio de token.

🔑 Mecanismos de autenticación en los flujos

Sistemas diferentes requieren métodos distintos para verificar la identidad. Un diagrama de comunicación debe reflejar el mecanismo específico utilizado para cada interacción. Las líneas genéricas a menudo ocultan lógica de seguridad crítica.

1. Intercambio básico de credenciales

En sistemas más simples, un cliente puede enviar directamente un nombre de usuario y una contraseña a un servicio de autenticación. Este flujo es sencillo, pero requiere un cifrado estricto durante la transmisión.

- Cliente: Inicia la solicitud de inicio de sesión.

- Servicio de autenticación: Valida las credenciales contra una base de datos.

- Cliente: Recibe un token de sesión.

Este flujo es adecuado para el inicio de sesión inicial, pero no debe repetirse para cada acción posterior. El diagrama debe mostrar la transición desde la presentación de credenciales hasta la recepción del token.

2. Autenticación basada en tokens

Las arquitecturas modernas dependen a menudo de tokens sin estado. El cliente recibe un token tras una autenticación exitosa e incluye este token en las solicitudes posteriores.

- Encabezado de solicitud: El token se pasa en un campo de encabezado específico.

- Validación: El servicio receptor verifica la firma del token.

- Caducidad: El servicio verifica si el token aún es válido.

Visualizar esto implica mostrar el token pasando del Servicio de Autenticación al Cliente, y luego del Cliente al Servicio de Aplicación. Esto hace evidente que el servicio de aplicación no maneja contraseñas, sino solo tokens.

3. Autenticación mutua

En entornos de alta seguridad, ambas partes deben demostrar su identidad. Esto es común en la comunicación entre servicios.

- Intercambio de certificados: Ambas partes presentan certificados digitales.

- Validación de claves: Cada parte verifica la clave de la otra.

- Establecimiento de sesión: Se abre un canal seguro solo después de la validación.

En un diagrama, esto requiere mostrar un intercambio de dos vías antes de que se transmita la carga útil real de datos. Esto añade profundidad a la narrativa de seguridad de la interacción.

🔄 Visualización de flujos de intercambio de tokens

El flujo de tokens es la parte más crítica de un diagrama de autenticación. Si la generación o validación del token no está clara, el sistema es propenso a ataques.

La secuencia de inicio de sesión

Comience con el cliente enviando credenciales. No dibuje las credenciales como texto plano. Indique que están encriptadas o resumidas (hashed).

- Paso 1: El cliente envía

POST /logincon carga útil encriptada. - Paso 2: El servidor valida contra el almacén de identidad.

- Paso 3: El servidor genera un token único.

- Paso 4: El servidor devuelve el token al cliente.

Etiquete el mensaje de retorno como “«Token emitido». Esto aclara que la contraseña ya no se encuentra en el sistema.

La secuencia de actualización

Los tokens caducan. El diagrama debe mostrar cómo se obtiene un nuevo token sin volver a ingresar las credenciales.

- Paso 1:El cliente detecta la caducidad del token.

- Paso 2:El cliente envía el token de actualización al servicio de autenticación.

- Paso 3:El servicio de autenticación valida el token de actualización.

- Paso 4:El servicio de autenticación emite un nuevo token de acceso.

Este flujo evita que los usuarios sean desconectados con frecuencia, al mismo tiempo que mantiene la seguridad. En el diagrama, distinga entre el Token de acceso y el Token de actualizaciónutilizando etiquetas o colores diferentes.

La secuencia de cierre de sesión

La seguridad también implica la terminación. Un diagrama debe mostrar cómo se invalida una sesión.

- Paso 1:El cliente envía una solicitud de cierre de sesión con el token actual.

- Paso 2:El servidor marca el token como inválido en el almacén de sesiones.

- Paso 3:El servidor confirma el cierre de sesión.

Sin esta etapa, un token robado podría permanecer válido indefinidamente. El diagrama sirve como recordatorio para implementar esta lógica de limpieza.

📊 Tipos de mensajes e implicaciones de seguridad

No todos los mensajes en un diagrama de comunicación son iguales. Algunos transportan datos sensibles, mientras que otros son rutinarios. La tabla a continuación describe los tipos comunes de mensajes y sus requisitos de seguridad.

| Tipo de mensaje | Requisito de seguridad | Notación de diagrama |

|---|---|---|

| Solicitud de autenticación | Cifrado, validación de entrada | Etiqueta: Carga útil cifrada |

| Emisión de token | Canal seguro, firma | Etiqueta: Token seguro |

| Recuperación de datos | Verificación de autorización | Etiqueta: Autenticación requerida |

| Actualización de configuración | Verificación de elevación de privilegios | Etiqueta: Solo administrador |

| Evento de registro | Limpieza (sin información personal identificable) | Etiqueta: Registro limpio |

Usar estas etiquetas en sus diagramas crea una referencia rápida para los revisores. Obliga al equipo a considerar qué datos están en movimiento y si están protegidos.

🚫 Manejo de errores y advertencias de seguridad

La seguridad a menudo se prueba durante los fallos. Un diagrama sólido incluye rutas de error. Si un intento de autenticación falla, el sistema no debe revelar demasiada información.

Mensajes de error genéricos

Cuando un inicio de sesión falla, el diagrama debe mostrar una respuesta genérica. No indique si el nombre de usuario o la contraseña fueron incorrectos.

- Incorrecto: “Nombre de usuario no encontrado”.

- Correcto: “Credenciales inválidas”.

Esto evita que los atacantes enumeren nombres de usuario válidos. En el diagrama, etiquete claramente la respuesta de error para asegurarse de que los desarrolladores no expongan accidentalmente códigos de error específicos.

Límite de tasa

Los ataques de fuerza bruta son comunes. El diagrama debe indicar dónde ocurre el límite de tasa.

- Ubicación: En la puerta de enlace de API o en el servicio de autenticación.

- Acción: Bloquear la solicitud después de N intentos.

- Respuesta: Devolver una demora genérica o un error.

Mostrar este flujo ayuda a los desarrolladores a comprender que el sistema está protegido contra ataques automatizados. Dibuje una ruta lateral para el desencadenante del límite de tasa.

🛠️ Mejores prácticas para diagramar seguridad

Para mantener claridad y precisión, siga estas directrices al agregar seguridad a sus diagramas de comunicación.

- Notación consistente: Defina una leyenda para los elementos de seguridad. Utilice formas o colores específicos para tokens, certificados y canales cifrados.

- Separación de capas: No mezcle flujos de seguridad con flujos de lógica de negocio. Manténgalos distintos pero conectados.

- Enfoque en el flujo de datos: Muestre dónde entra y sale los datos sensibles. Resalte la transformación de datos (por ejemplo, hashing, cifrado).

- Incluir tiempos de espera: La seguridad depende a menudo del tiempo. Muestre los tiempos de espera de sesión y los tiempos de expiración de tokens cuando sea relevante.

- Revisar con regularidad: A medida que el sistema evoluciona, actualice los diagramas. Los diagramas de seguridad desactualizados conducen a prácticas de seguridad desactualizadas.

🧩 Errores comunes que deben evitarse

Incluso los diseñadores experimentados cometen errores al visualizar la seguridad. Esté atento a estos errores comunes.

1. Ocultar el token

Algunos diagramas muestran el token simplemente como una línea punteada. Esto oculta el hecho de que el token es un dato crítico que debe protegerse.

- Solución: Dibuje el token como un objeto específico con una etiqueta.

2. Ignorar la capa de red

Un diagrama podría mostrar la capa de aplicación pero ignorar la capa de transporte. El cifrado a nivel de transporte (TLS) es crucial.

- Solución:Agregue una nota que indique que toda la comunicación utiliza transporte cifrado.

3. Suponiendo confianza implícita

Los servicios internos a menudo asumen que son seguros. Sin embargo, un servicio interno comprometido aún puede robar tokens.

- Solución:Trate toda la comunicación interna como potencialmente hostil. Verifique las identidades.

4. Sobrecargar la vista

Agregar demasiados detalles de seguridad puede hacer que el diagrama sea ilegible. Enfóquese en los caminos críticos.

- Solución:Utilice diagramas separados para flujos de alto nivel y intercambios de seguridad detallados.

📝 Escenario detallado: Interacción con la pasarela de API

Considere un escenario en el que una pasarela de API maneja las solicitudes entrantes. Este componente es la primera línea de defensa. El diagrama debe mostrar la interacción de la pasarela con el servicio de autenticación.

- Solicitud del cliente:El cliente envía una solicitud a la pasarela.

- Extracción del token:La pasarela extrae el token desde el encabezado.

- Validación:La pasarela llama al servicio de autenticación para validar el token.

- Reenvío:Si es válido, la pasarela reenvía la solicitud al servicio de fondo.

- Rechazo:Si es inválido, la pasarela devuelve una respuesta 401 No autorizado.

Este flujo centraliza la lógica de seguridad. Los servicios de fondo no necesitan validar el token ellos mismos; confían en la pasarela. Esto reduce la duplicación de código y posibles errores de seguridad.

📝 Escenario detallado: Gestión del estado de sesión

Algunos sistemas dependen de sesiones del lado del servidor. El diagrama debe mostrar la interacción con el almacén de sesiones.

- Inicio de sesión:El usuario proporciona sus credenciales.

- Creación de sesión:El servidor crea un ID de sesión y lo almacena.

- Solicitud:El cliente envía el ID de sesión con las solicitudes posteriores.

- Validación:El servidor busca el ID de sesión en el almacén.

- Invalidación:Al cerrar sesión, el servidor elimina la sesión.

Asegúrese de que el almacén de sesiones se muestre como un componente distinto. Esto resalta la naturaleza estado de la aplicación y la necesidad de proteger el medio de almacenamiento.

🔍 Lista de verificación para diagramas de seguridad

Antes de finalizar un diagrama, revise esta lista para asegurarse de que la seguridad se represente adecuadamente.

- ✅ ¿Están todas las fronteras externas claramente marcadas?

- ✅ ¿Se indica cifrado para los datos sensibles?

- ✅ ¿Se muestran los tokens de autenticación como objetos distintos?

- ✅ ¿Las respuestas de error son genéricas y no revelan información?

- ✅ ¿Existe un flujo de cierre de sesión o finalización de sesión?

- ✅ ¿Se muestran los límites de tasa o mecanismos de control de flujo?

- ✅ ¿Se define el límite de confianza para cada servicio?

- ✅ ¿Las credenciales nunca se muestran en texto plano?

🧠 Integrar la seguridad en el proceso de diseño

Los diagramas de seguridad no deben crearse de forma aislada. Deben formar parte del proceso iterativo de diseño. Durante la fase inicial de generación de ideas, dibuje los flujos básicos. Durante la revisión de diseño, agregue las capas de seguridad. Durante la fase de implementación, el diagrama sirve como referencia para las normas de codificación.

Este enfoque asegura que la seguridad se integre en la estructura del sistema en lugar de añadirse como una solución temporal. También facilita la comunicación entre los ingenieros de seguridad y los desarrolladores de aplicaciones. Cuando ambos equipos analizan el mismo diagrama, comparten un lenguaje común.

🔎 El papel de la documentación

Un diagrama solo es tan bueno como su documentación complementaria. El diagrama muestra el «qué» y el «dónde». La documentación explica el «por qué» y el «cómo».

- Especificaciones de protocolo:Enlace a las normas específicas de protocolo utilizadas (por ejemplo, OAuth 2.0, OIDC).

- Algoritmos criptográficos:Especifique los algoritmos de hash y los conjuntos de cifrado.

- Gestión de claves:Describa cómo se almacenan y rotan las claves.

- Respuesta a incidentes:Describa qué ocurre si un token se ve comprometido.

Combinar el flujo visual con detalles textuales crea una especificación de seguridad sólida. Esto reduce la ambigüedad y garantiza una implementación consistente en diferentes partes del sistema.

🎯 Reflexiones finales

La seguridad es un proceso continuo de verificación y mejora. Los diagramas de comunicación son herramientas poderosas para este proceso. Permiten a los equipos visualizar interacciones complejas e identificar debilidades potenciales antes de escribir código. Al centrarse en flujos de autenticación, límites de confianza y manejo de errores, los arquitectos pueden construir sistemas resistentes a los ataques.

Recuerda que un diagrama es un documento vivo. A medida que evolucionan las amenazas, también deben evolucionar los modelos de seguridad que representan. Las revisiones y actualizaciones periódicas mantienen al sistema alineado con las últimas normas de seguridad. Utiliza el lenguaje visual de los diagramas para hacer la seguridad transparente, comprensible y accionable para todos los involucrados en el proyecto.

🛡️ Resumen de los puntos clave

- Visualiza la confianza:Marca claramente dónde existen los límites de confianza.

- Muestra los tokens:Trata los tokens de autenticación como objetos de datos críticos.

- Planifica los errores:Asegúrate de que las rutas de error no revelen información.

- Separa las responsabilidades:Mantén los flujos de seguridad separados de la lógica de negocio.

- Documenta a fondo:Acompaña los diagramas con especificaciones de seguridad detalladas.

Al adherirse a estos principios, los equipos pueden crear diagramas de comunicación que hacen más que mostrar el flujo de datos: muestran la postura de seguridad. Esta claridad es esencial para construir sistemas de software de confianza en un mundo cada vez más conectado.