सुरक्षा सिस्टम डिजाइन में एक बाद की बात नहीं है; यह एक मूल आधार है। जब वास्तुकार और विकासकर्ता एक सिस्टम के विभिन्न घटकों के बीच बातचीत कैसे होती है, इसका नक्शा बनाते हैं, तो वे अक्सर कार्यक्षमता पर ध्यान केंद्रित करते हैं। हालांकि, सुरक्षा परत—विशेष रूप से प्रमाणीकरण—को बराबर ध्यान देने की आवश्यकता होती है। संचार आरेख इन बातचीत के लिए एक स्पष्ट दृश्य भाषा प्रदान करते हैं। इन आरेखों में सुरक्षा प्रवाहों को शामिल करने से टीमों को विश्वास कहाँ स्थापित होता है, प्रमाण पत्र कैसे संभाले जाते हैं, और कहाँ दुर्घटनाओं की संभावना हो सकती है, इसके बारे में साझा समझ मिलती है।

📊 सुरक्षा को दृश्य रूप से क्यों दर्शाया जाए?

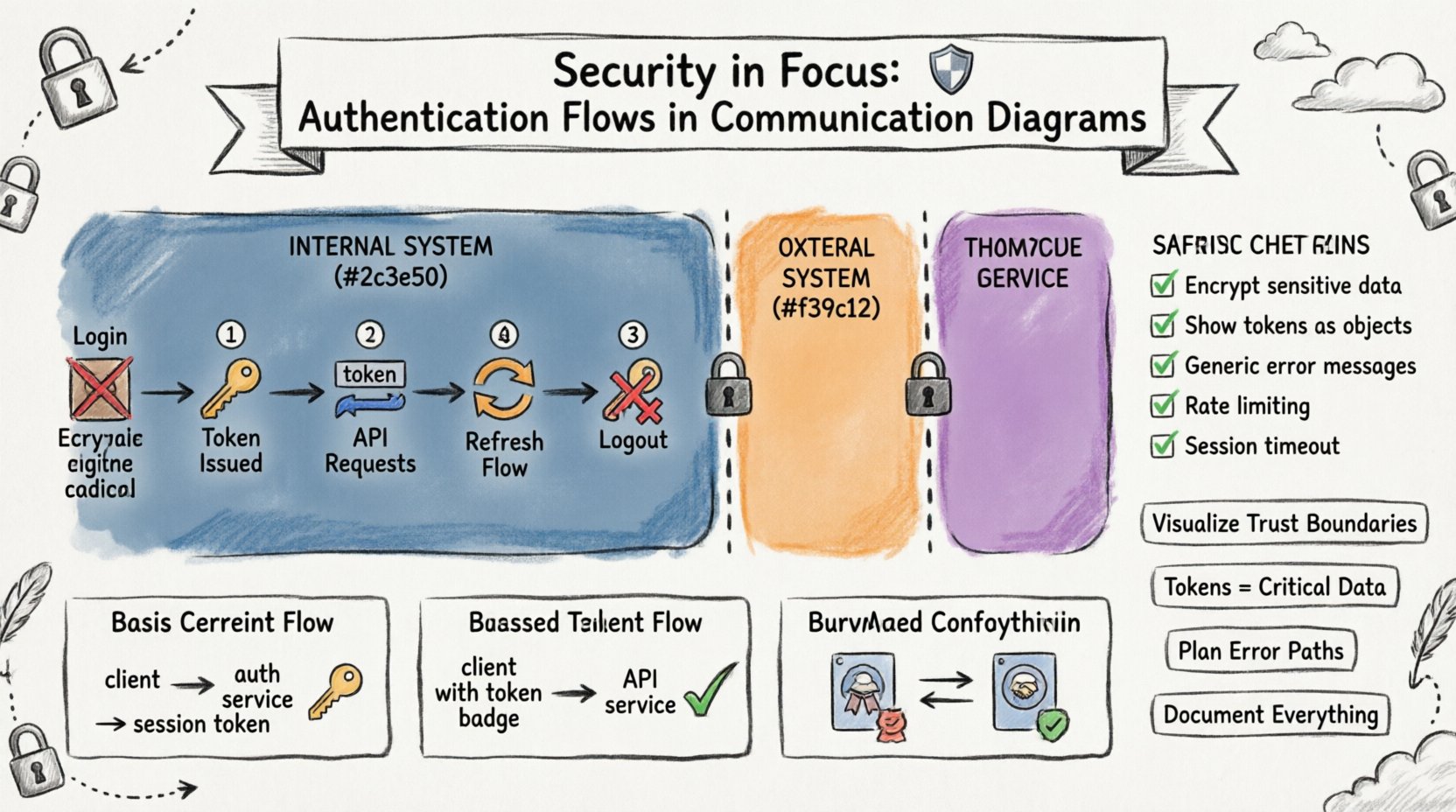

आरेख डिजाइन और कार्यान्वयन के बीच एक समझौता के रूप में काम करते हैं। जब प्रमाणीकरण प्रवाहों को स्पष्ट रूप से बनाया जाता है, तो कई लाभ उभरते हैं। पहले, यह विश्वास की सीमाओं को उजागर करता है। दूसरे, यह सुनिश्चित करता है कि प्रत्येक डेटा आदान-प्रदान में संवेदनशील जानकारी की जांच की जाए। तीसरे, यह सत्यापन तर्क में अंतराल की पहचान में मदद करता है। दृश्य प्रतिनिधित्व के बिना, सुरक्षा आवश्यकताएं दस्तावेजों में दब जाती हैं, जिससे कार्यान्वयन में त्रुटियां हो सकती हैं।

🛡️ विश्वास सीमाओं को समझना

एक संचार आरेख मूल रूप से डेटा गतिशीलता का नक्शा है। इस नक्शे को सुरक्षित करने के लिए, आपको यह निर्धारित करना होगा कि विश्वास कहाँ समाप्त होता है और कहाँ शुरू होता है। विश्वास सीमाएं सुरक्षा क्षेत्र की परिधि का प्रतिनिधित्व करती हैं। कोई भी संदेश जो सीमा को पार करता है, उसके लिए प्रमाणीकरण या अनुमति जांच की आवश्यकता होती है।

- आंतरिक सीमाएं:एक ही सुरक्षा क्षेत्र के भीतर सेवाओं के बीच संचार। इन्हें परस्पर प्रमाणीकरण की आवश्यकता हो सकती है, लेकिन सत्यापन कम कठोर हो सकता है।

- बाहरी सीमाएं:एक सार्वजनिक नेटवर्क से एक निजी सर्वर तक जाने वाला संचार। इनके लिए कठोर प्रमाणीकरण, एन्क्रिप्शन और इनपुट सत्यापन की आवश्यकता होती है।

- तृतीय पक्ष की सीमाएं:बाहरी प्रणालियों के साथ बातचीत। इनमें अक्सर निर्गमित प्रमाणीकरण प्रवाह शामिल होते हैं।

जब आप एक आरेख बना रहे हों, तो इन क्षेत्रों को अलग करने के लिए स्पष्ट दृश्य संकेतों का उपयोग करें। इस दृश्य अलगाव के कारण डिजाइनर को पूछना पड़ता है: “क्या इस संदेश के लिए सुरक्षा टोकन की आवश्यकता है?” यदि उत्तर हाँ है, तो आरेख में टोकन आदान-प्रदान को दिखाना आवश्यक है।

🔑 प्रवाहों में प्रमाणीकरण तंत्र

विभिन्न प्रणालियों को पहचान की पुष्टि करने के लिए विभिन्न तरीकों की आवश्यकता होती है। एक संचार आरेख में प्रत्येक बातचीत के लिए उपयोग किए जाने वाले विशिष्ट तंत्र को दर्शाना चाहिए। सामान्य रेखाएं अक्सर महत्वपूर्ण सुरक्षा तर्क को छिपा देती हैं।

1. मूल आईडी प्रमाण प्रतिमान

सरल प्रणालियों में, एक क्लाइंट एक प्रमाणीकरण सेवा को सीधे उपयोगकर्ता नाम और पासवर्ड भेज सकता है। इस प्रवाह में आसानी है, लेकिन प्रवाह के दौरान सख्त एन्क्रिप्शन की आवश्यकता होती है।

- क्लाइंट:लॉगिन अनुरोध शुरू करता है।

- प्रमाणीकरण सेवा:डेटाबेस के विरुद्ध प्रमाण पत्र की जांच करता है।

- क्लाइंट:एक सत्र टोकन प्राप्त करता है।

इस प्रवाह का उपयोग प्रारंभिक लॉगिन के लिए उपयुक्त है, लेकिन प्रत्येक बाद के क्रियान्वयन के लिए दोहराया नहीं जाना चाहिए। आरेख में प्रमाण पत्र जमा करने से टोकन प्राप्त करने तक के संक्रमण को दिखाना चाहिए।

2. टोकन-आधारित प्रमाणीकरण

आधुनिक वास्तुकला अक्सर राज्यहीन टोकन पर निर्भर करती है। क्लाइंट को सफल प्रमाणीकरण के बाद एक टोकन प्राप्त होता है और इसे बाद के अनुरोधों में शामिल करता है।

- अनुरोध सिराहा: प्रमाणीकरण टोकन एक विशिष्ट हेडर फ़ील्ड में पारित किया जाता है।

- प्रमाणीकरण: प्राप्त करने वाली सेवा टोकन के हस्ताक्षर की पुष्टि करती है।

- मुद्रांकन: सेवा जांचती है कि टोकन अभी भी वैध है या नहीं।

इसका दृश्यीकरण करने के लिए टोकन के प्रमाणीकरण सेवा से क्लाइंट तक और फिर क्लाइंट से एप्लीकेशन सेवा तक पारित होने का प्रदर्शन करना होता है। इससे स्पष्ट होता है कि एप्लीकेशन सेवा केवल टोकन का ही निपटान करती है, पासवर्ड का नहीं।

3. परस्पर प्रमाणीकरण

उच्च सुरक्षा वाले वातावरणों में, दोनों पक्षों को अपनी पहचान साबित करनी होती है। यह सेवा-से-सेवा संचार में सामान्य है।

- प्रमाणपत्र विनिमय: दोनों पक्ष डिजिटल प्रमाणपत्र प्रस्तुत करते हैं।

- कुंजी प्रमाणीकरण: प्रत्येक पक्ष दूसरे की कुंजी की पुष्टि करता है।

- सत्र स्थापना: प्रमाणीकरण के बाद ही सुरक्षित चैनल खोला जाता है।

एक आरेख में, वास्तविक डेटा प्रतिबंध के पहले दो ओर के हैंडशेक को दिखाने की आवश्यकता होती है। इससे बातचीत की सुरक्षा कथा में गहराई आती है।

🔄 टोकन आदान-प्रदान प्रवाह का दृश्यीकरण

टोकन के प्रवाह को प्रमाणीकरण आरेख का सबसे महत्वपूर्ण हिस्सा माना जाता है। यदि टोकन उत्पादन या प्रमाणीकरण स्पष्ट नहीं है, तो प्रणाली हमलों के शिकार होने की संभावना होती है।

लॉगिन क्रम

क्लाइंट द्वारा प्रमाण पत्र भेजने के साथ शुरुआत करें। प्रमाण पत्र को सामान्य पाठ के रूप में न बनाएं। इंगित करें कि वे एन्क्रिप्टेड या हैश किए गए हैं।

- चरण 1:क्लाइंट भेजता है

POST /लॉगिनएन्क्रिप्टेड पेलोड के साथ। - चरण 2:सर्वर पहचान भंडार के विरुद्ध प्रमाणीकरण करता है।

- चरण 3:सर्वर एक अद्वितीय टोकन उत्पन्न करता है।

- चरण 4:सर्वर क्लाइंट को टोकन वापस करता है।

प्रतिक्रिया संदेश को निर्देशित करें“टोकन जारी किया गया”. इससे स्पष्ट होता है कि पासवर्ड अब सिस्टम में नहीं है।

रिफ्रेश अनुक्रम

टोकन समाप्त हो जाते हैं। आरेख में दिखाना चाहिए कि प्रमाणपत्र पुनः दर्ज किए बिना नया टोकन कैसे प्राप्त किया जाता है।

- चरण 1:क्लाइंट टोकन समाप्ति का पता लगाता है।

- चरण 2:क्लाइंट ऑथ सेवा को रिफ्रेश टोकन भेजता है।

- चरण 3:ऑथ सेवा रिफ्रेश टोकन की प्रमाणीकरण करती है।

- चरण 4:ऑथ सेवा नया एक्सेस टोकन जारी करती है।

इस प्रवाह उपयोगकर्ताओं को अक्सर लॉग आउट होने से बचाता है जबकि सुरक्षा बनाए रखता है। आरेख में, निम्नलिखित के बीच अंतर करें:एक्सेस टोकन और रिफ्रेश टोकनविभिन्न लेबल या रंगों का उपयोग करके।

लॉग आउट अनुक्रम

सुरक्षा में समाप्ति भी शामिल है। एक आरेख दिखाना चाहिए कि सत्र को अमान्य कैसे किया जाता है।

- चरण 1:क्लाइंट वर्तमान टोकन के साथ लॉग आउट अनुरोध भेजता है।

- चरण 2:सर्वर सत्र स्टोर में टोकन को अमान्य चिह्नित करता है।

- चरण 3:सर्वर लॉग आउट की पुष्टि करता है।

इस चरण के बिना, चोरी किए गए टोकन को अनंतकाल तक वैध रहने की संभावना है। आरेख इस साफ-सफाई तर्क को लागू करने की याद दिलाने के लिए है।

📊 संदेश प्रकार और सुरक्षा प्रभाव

संचार आरेख में सभी संदेश समान नहीं होते हैं। कुछ संवेदनशील डेटा ले जाते हैं, जबकि अन्य सामान्य होते हैं। नीचे दी गई तालिका सामान्य संदेश प्रकारों और उनकी सुरक्षा आवश्यकताओं को संक्षेप में दर्शाती है।

| संदेश प्रकार | सुरक्षा आवश्यकता | आरेख नोटेशन |

|---|---|---|

| प्रमाणीकरण अनुरोध | एन्क्रिप्शन, इनपुट प्रमाणीकरण | लेबल: एन्क्रिप्टेड पेलोड |

| टोकन जारी करना | सुरक्षित चैनल, हस्ताक्षर | लेबल: सुरक्षित टोकन |

| डेटा प्राप्त करना | अनुमति जांच | लेबल: प्रमाणीकरण आवश्यक है |

| कॉन्फ़िगरेशन अपडेट | अधिकार वृद्धि जांच | लेबल: केवल प्रशासक |

| लॉगिंग घटना | सैनिटाइज़ेशन (कोई PII नहीं) | लेबल: सैनिटाइज़्ड लॉग |

अपने आरेखों में इन लेबलों का उपयोग करने से समीक्षकों के लिए एक त्वरित संदर्भ बनता है। यह टीम को यह विचार करने के लिए मजबूर करता है कि कौन सा डेटा गतिशील है और क्या इसे सुरक्षित किया गया है।

🚫 त्रुटि संभाल और सुरक्षा चेतावनियाँ

सुरक्षा अक्सर विफलताओं के दौरान परीक्षण की जाती है। एक मजबूत आरेख में त्रुटि मार्ग शामिल होते हैं। यदि प्रमाणीकरण प्रयास विफल होता है, तो प्रणाली बहुत अधिक जानकारी नहीं उजागर करनी चाहिए।

सामान्य त्रुटि संदेश

जब लॉगिन विफल होता है, तो आरेख में एक सामान्य प्रतिक्रिया दिखाई जानी चाहिए। यह न बताएं कि उपयोगकर्ता नाम या पासवर्ड गलत था।

- गलत: “उपयोगकर्ता नाम नहीं मिला”।

- सही: “अमान्य प्रमाणपत्र”।

इससे आक्रमणकारियों को मान्य उपयोगकर्ता नामों की सूची बनाने से रोका जाता है। आरेख में त्रुटि प्रतिक्रिया को स्पष्ट रूप से लेबल करें ताकि विकासकर्ता गलती से विशिष्ट त्रुटि कोड को उजागर न करें।

दर सीमांकन

ब्रूट-फोर्स हमले आम हैं। आरेख में दर सीमांकन कहाँ होता है, इसका संकेत करना चाहिए।

- स्थान: एपीआई गेटवे या प्रमाणीकरण सेवा पर।

- क्रिया: एन प्रयासों के बाद अनुरोध को ब्लॉक करें।

- प्रतिक्रिया: एक सामान्य देरी या त्रुटि लौटाएं।

इस प्रवाह को दिखाने से विकासकर्ता समझ सकते हैं कि प्रणाली स्वचालित हमलों से सुरक्षित है। दर सीमांकन ट्रिगर के लिए एक बाजू का मार्ग बनाएं।

🛠️ सुरक्षा के आरेखण के लिए सर्वोत्तम प्रथाएं

स्पष्टता और सटीकता बनाए रखने के लिए, अपने संचार आरेखों में सुरक्षा जोड़ते समय इन दिशानिर्देशों का पालन करें।

- संगत नोटेशन: सुरक्षा तत्वों के लिए एक प्रतीक सूची तैयार करें। टोकन, प्रमाणपत्र और संकेतित चैनल के लिए विशिष्ट आकृतियों या रंगों का उपयोग करें।

- परत अलगाव: सुरक्षा प्रवाह को व्यावसायिक तर्क प्रवाह के साथ मिलाएं नहीं। उन्हें अलग-अलग रखें लेकिन जुड़े रखें।

- डेटा प्रवाह पर ध्यान केंद्रित करें: दिखाएं कि संवेदनशील डेटा कहाँ प्रवेश और निकास होता है। डेटा के रूपांतरण (जैसे हैशिंग, एन्क्रिप्शन) को उजागर करें।

- समय सीमा शामिल करें: सुरक्षा अक्सर समय पर निर्भर करती है। सत्र समय सीमा और टोकन समाप्ति समय को जहां संबंधित हो, उसे दिखाएं।

- नियमित रूप से समीक्षा करें: जैसे ही प्रणाली विकसित होती है, आरेखों को अद्यतन करें। अद्यतन नहीं किए गए सुरक्षा आरेख अद्यतन नहीं किए गए सुरक्षा अभ्यासों की ओर ले जाते हैं।

🧩 बचने के लिए सामान्य त्रुटियाँ

यहां तक कि अनुभवी डिजाइनर सुरक्षा के दृश्यीकरण में भूलें करते हैं। इन सामान्य त्रुटियों के बारे में जागरूक रहें।

1. टोकन को छिपाना

कुछ आरेख टोकन को सिर्फ एक बिंदीदार रेखा के रूप में दिखाते हैं। इससे यह बात छिप जाती है कि टोकन एक महत्वपूर्ण डेटा है जिसे सुरक्षित रखने की आवश्यकता है।

- समाधान: टोकन को एक विशिष्ट वस्तु के रूप में बनाएं जिस पर लेबल हो।

2. नेटवर्क परत को नजरअंदाज करना

एक आरेख एप्लीकेशन परत दिखा सकता है लेकिन ट्रांसपोर्ट परत को नजरअंदाज कर सकता है। ट्रांसपोर्ट स्तर पर एन्क्रिप्शन (टीएलएस) महत्वपूर्ण है।

- समाधान: एक नोट जोड़ें जिसमें यह बताया गया हो कि सभी संचार संकेतित परिवहन का उपयोग करते हैं।

3. निहित विश्वास का मानना

आंतरिक सेवाएं अक्सर यह मानती हैं कि वे सुरक्षित हैं। हालांकि, एक नुकसान पहुंचे आंतरिक सेवा अभी भी टोकन चुरा सकती है।

- समाधान:सभी आंतरिक संचार को संभावित शत्रुतापूर्ण मानें। पहचान की पुष्टि करें।

4. दृश्य को अत्यधिक जटिल बनाना

बहुत सारे सुरक्षा विवरण जोड़ने से आरेख पढ़ने योग्य नहीं हो सकता है। महत्वपूर्ण मार्गों पर ध्यान केंद्रित करें।

- समाधान:उच्च स्तरीय प्रवाहों और विस्तृत सुरक्षा हैंडशेक के लिए अलग-अलग आरेखों का उपयोग करें।

📝 विस्तृत परिदृश्य: API गेटवे अंतरक्रिया

एक परिदृश्य पर विचार करें जहां एक API गेटवे आने वाले अनुरोधों को संभालता है। इस घटक को पहली रक्षा रेखा माना जाता है। आरेख में गेटवे और प्रामाणिकता सेवा के बीच अंतरक्रिया दिखाई जानी चाहिए।

- क्लाइंट अनुरोध:क्लाइंट गेटवे को एक अनुरोध भेजता है।

- टोकन निकालना:गेटवे हेडर से टोकन निकालता है।

- प्रमाणीकरण:गेटवे प्रमाणीकरण सेवा को टोकन के प्रमाणीकरण के लिए कॉल करता है।

- अग्रेषण:यदि वैध है, तो गेटवे अनुरोध को बैकएंड सेवा को अग्रेषित करता है।

- अस्वीकृति:यदि अवैध है, तो गेटवे 401 अनधिकृत प्रतिक्रिया लौटाता है।

इस प्रवाह में सुरक्षा तर्क केंद्रीकृत होता है। बैकएंड सेवाओं को टोकन के स्वयं प्रमाणीकरण की आवश्यकता नहीं होती है; वे गेटवे पर भरोसा करती हैं। इससे कोड दोहराव और संभावित सुरक्षा बग कम होते हैं।

📝 विस्तृत परिदृश्य: सत्र अवस्था प्रबंधन

कुछ प्रणालियां सर्वर-पक्ष के सत्रों पर निर्भर करती हैं। आरेख में सत्र स्टोर के साथ अंतरक्रिया दिखाई जानी चाहिए।

- लॉगिन:उपयोगकर्ता प्रमाण प्रदान करता है।

- सत्र निर्माण:सर्वर एक सत्र ID बनाता है और इसे संग्रहीत करता है।

- अनुरोध: ग्राहक बाद के अनुरोधों के साथ सत्र पहचान भेजता है।

- सत्यापन:सर्वर स्टोर में सत्र पहचान की खोज करता है।

- अमान्यता: लॉगआउट के समय, सर्वर सत्र को हटा देता है।

सुनिश्चित करें कि सत्र स्टोर को एक अलग घटक के रूप में दिखाया जाए। इससे सिस्टम की राज्य-आधारित प्रकृति और स्टोरेज माध्यम को सुरक्षित रखने की आवश्यकता प्रकट होती है।

🔍 सुरक्षा आरेखों के लिए समीक्षा चेकलिस्ट

आरेख को अंतिम रूप देने से पहले, सुनिश्चित करने के लिए इस चेकलिस्ट को देखें कि सुरक्षा का पर्याप्त प्रतिनिधित्व किया गया है।

- ✅ क्या सभी बाहरी सीमाएं स्पष्ट रूप से चिह्नित हैं?

- ✅ क्या संवेदनशील डेटा के लिए एन्क्रिप्शन चिह्नित किया गया है?

- ✅ क्या प्रमाणीकरण टोकन को अलग-अलग वस्तुओं के रूप में दिखाया गया है?

- ✅ क्या त्रुटि प्रतिक्रियाएं सामान्य और गुप्त नहीं हैं?

- ✅ क्या लॉगआउट या सत्र समाप्ति प्रवाह है?

- ✅ क्या दर सीमाएं या थ्रॉटलिंग तंत्र दिखाए गए हैं?

- ✅ क्या प्रत्येक सेवा के लिए विश्वास सीमा परिभाषित है?

- ✅ क्या प्रमाणपत्र कभी स्पष्ट टेक्स्ट में नहीं दिखाए जाते हैं?

🧠 डिज़ाइन प्रक्रिया में सुरक्षा को एकीकृत करना

सुरक्षा आरेखों को अलगाव में नहीं बनाना चाहिए। उन्हें आवर्ती डिज़ाइन प्रक्रिया का हिस्सा होना चाहिए। प्रारंभिक विचार विनिमय के दौरान, मूल बहाव को चित्रित करें। डिज़ाइन समीक्षा के दौरान, सुरक्षा परतें जोड़ें। कोडिंग चरण में, आरेख को कोडिंग मानकों के लिए संदर्भ के रूप में उपयोग किया जाता है।

इस दृष्टिकोण से सुनिश्चित होता है कि सुरक्षा को सिस्टम के ऊतक में बुना जाता है, बजाय एक ठीक के रूप में जोड़े जाने के। इसके अलावा, यह सुरक्षा � ingineers और एप्लीकेशन डेवलपर्स के बीच संचार को सुगम बनाता है। जब दोनों टीमें एक ही आरेख को देखती हैं, तो उनके पास एक सामान्य भाषा होती है।

🔎 दस्तावेज़ीकरण की भूमिका

एक आरेख केवल उसके साथ आने वाले दस्तावेज़ीकरण के बराबर ही अच्छा होता है। आरेख “क्या” और “कहाँ” दिखाता है। दस्तावेज़ीकरण “क्यों” और “कैसे” को समझाता है।

- प्रोटोकॉल विनिर्माण: उपयोग किए गए विशिष्ट प्रोटोकॉल मानकों के लिंक (उदाहरण के लिए, OAuth 2.0, OIDC)।

- क्रिप्टोग्राफिक एल्गोरिदम: हैशिंग एल्गोरिदम और साइफर सूट को निर्दिष्ट करें।

- कुंजी प्रबंधन: बताएं कि कुंजियों को कैसे स्टोर और घुमाया जाता है।

- घटना प्रतिक्रिया: बताएं कि यदि एक टोकन को चोरी कर लिया जाता है तो क्या होता है।

दृश्य प्रवाह को पाठ्य विवरण के साथ मिलाने से एक मजबूत सुरक्षा विनिर्माण बनता है। इससे अस्पष्टता कम होती है और विभिन्न भागों में सुरक्षा के संगत कार्यान्वयन सुनिश्चित होता है।

🎯 अंतिम विचार

सुरक्षा एक निरंतर सत्यापन और सुधार की प्रक्रिया है। संचार आरेख इस प्रक्रिया के लिए शक्तिशाली उपकरण हैं। वे टीमों को जटिल बातचीत को दृश्यमान बनाने और कोड लिखे जाने से पहले संभावित कमजोरियों को पहचानने की अनुमति देते हैं। प्राथमिकता प्रामाणिकता प्रवाहों, विश्वास सीमाओं और त्रुटि प्रबंधन पर रखकर, वास्तुकार ऐसे प्रणालियां बना सकते हैं जो हमलों के खिलाफ लचीली हों।

याद रखें कि एक आरेख एक जीवंत दस्तावेज है। जैसे-जैसे खतरे विकसित होते हैं, उनके प्रतिनिधित्व करने वाले सुरक्षा मॉडल भी विकसित होने चाहिए। नियमित समीक्षा और अपडेट सुनिश्चित करते हैं कि प्रणाली नवीनतम सुरक्षा मानकों के अनुरूप रहे। आरेखों की दृश्य भाषा का उपयोग करके सुरक्षा को स्पष्ट, समझने योग्य और क्रियान्वयन योग्य बनाएं, जिससे प्रोजेक्ट में शामिल सभी लोगों को इसकी समझ आए।

🛡️ मुख्य बातों का सारांश

- विश्वास को दृश्यमान बनाएं:स्पष्ट रूप से चिह्नित करें कि विश्वास सीमाएं कहाँ मौजूद हैं।

- टोकन दिखाएं:प्रामाणिकता टोकन को महत्वपूर्ण डेटा वस्तु के रूप में लें।

- त्रुटियों की योजना बनाएं:सुनिश्चित करें कि त्रुटि मार्ग सूचना न लीक करें।

- चीजों को अलग करें:सुरक्षा प्रवाहों को व्यावसायिक तर्क से अलग रखें।

- विस्तार से दस्तावेज़ करें:विस्तृत सुरक्षा विनिर्देशों के साथ आरेखों का समर्थन करें।

इन सिद्धांतों का पालन करके, टीमें संचार आरेख बना सकती हैं जो केवल डेटा प्रवाह दिखाने से अधिक करते हैं—वे सुरक्षा स्थिति को दिखाते हैं। इस स्पष्टता की आवश्यकता है एक बढ़ते हुए जुड़े दुनिया में विश्वसनीय सॉफ्टवेयर प्रणालियां बनाने के लिए।