La sécurité n’est pas une considération secondaire dans la conception des systèmes ; elle est une pierre angulaire. Lorsque les architectes et les développeurs établissent les interactions entre les différents composants d’un système, ils se concentrent souvent sur la fonctionnalité. Toutefois, la couche de sécurité — en particulier l’authentification — exige une attention égale. Les diagrammes de communication offrent un langage visuel clair pour ces interactions. En intégrant les flux de sécurité dans ces diagrammes, les équipes acquièrent une compréhension partagée de l’endroit où la confiance est établie, de la manière dont les identifiants sont gérés, et des points où des vulnérabilités pourraient apparaître.

📊 Pourquoi visualiser la sécurité ?

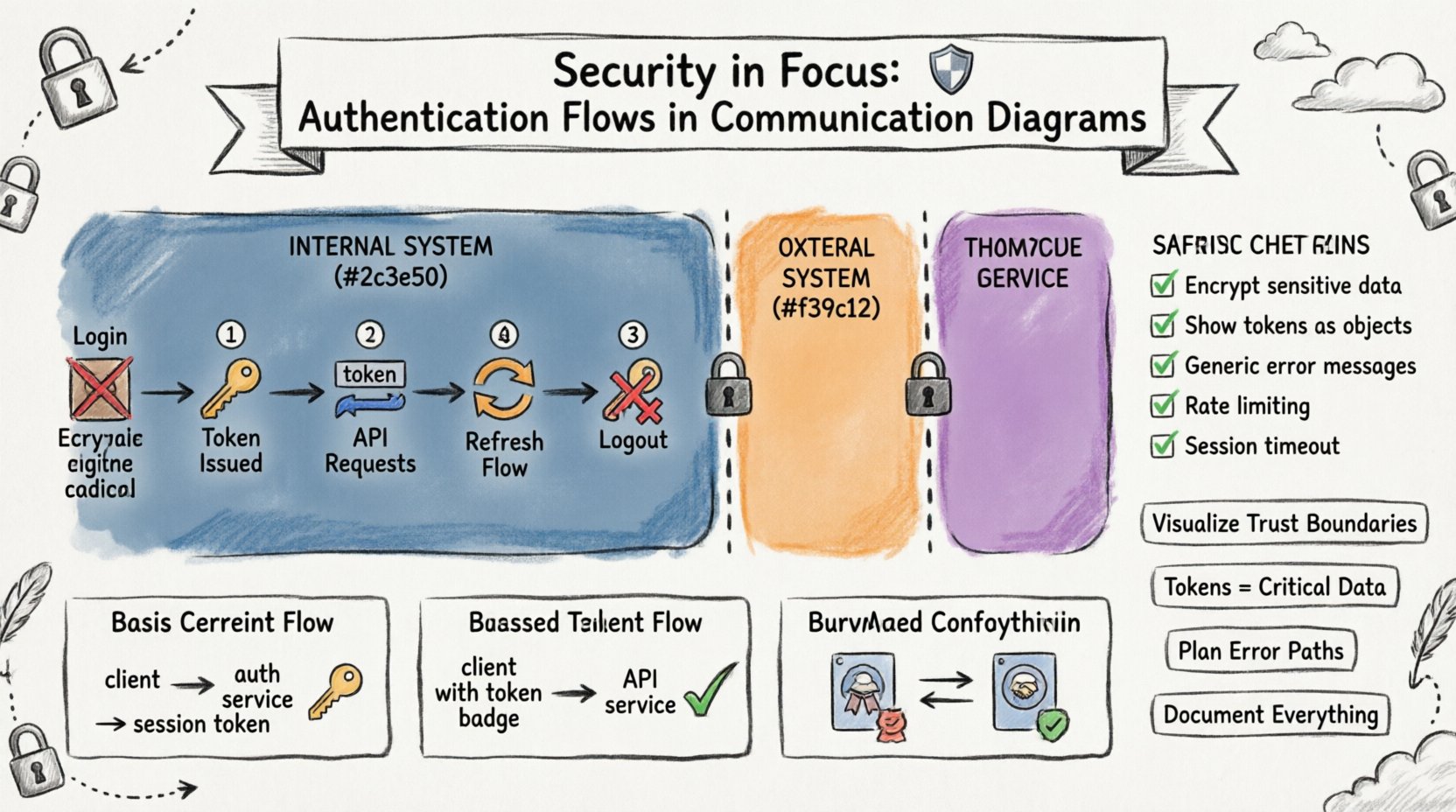

Les diagrammes servent de contrat entre la conception et la mise en œuvre. Lorsque les flux d’authentification sont explicitement dessinés, plusieurs avantages émergent. Premièrement, cela met en évidence les frontières de confiance. Deuxièmement, cela garantit que chaque échange de données est examiné à la recherche d’informations sensibles. Troisièmement, cela aide à repérer les lacunes dans la logique de validation. Sans représentation visuelle, les exigences de sécurité peuvent se perdre dans la documentation, entraînant des erreurs de mise en œuvre.

🛡️ Comprendre les frontières de confiance

Un diagramme de communication est essentiellement une carte du déplacement des données. Pour sécuriser cette carte, vous devez définir où la confiance prend fin et où elle commence. Les frontières de confiance représentent la périphérie d’un domaine de sécurité. Tout message traversant une frontière nécessite des vérifications d’authentification ou d’autorisation.

- Frontières internes : Communication entre des services situés dans la même zone de sécurité. Ils peuvent nécessiter une authentification mutuelle, mais une validation moins stricte.

- Frontières externes : Communication passant d’un réseau public vers un serveur privé. Ils exigent une authentification rigoureuse, un chiffrement et une validation des entrées.

- Frontières tierces : Interactions avec des systèmes externes. Elles impliquent souvent des flux d’authentification déléguée.

Lorsque vous dessinez un diagramme, utilisez des indices visuels distincts pour séparer ces zones. Cette séparation visuelle oblige le concepteur à se poser la question :« Ce message nécessite-t-il un jeton de sécurité ? » Si la réponse est oui, le diagramme doit montrer l’échange de jeton.

🔑 Mécanismes d’authentification dans les flux

Les systèmes différents exigent des méthodes différentes pour vérifier l’identité. Un diagramme de communication doit refléter le mécanisme spécifique utilisé pour chaque interaction. Les lignes génériques masquent souvent des logiques de sécurité critiques.

1. Échange de crédentials de base

Dans les systèmes plus simples, un client peut envoyer directement un nom d’utilisateur et un mot de passe à un service d’authentification. Ce flux est simple, mais nécessite un chiffrement strict pendant le transit.

- Client : Envoie une demande de connexion.

- Service d’authentification : Valide les identifiants par rapport à une base de données.

- Client : Reçoit un jeton de session.

Ce flux convient aux connexions initiales, mais ne doit pas être répété pour chaque action ultérieure. Le diagramme doit montrer la transition de l’envoi des identifiants à la réception du jeton.

2. Authentification basée sur les jetons

Les architectures modernes reposent souvent sur des jetons sans état. Le client reçoit un jeton après une authentification réussie et l’inclut dans les requêtes ultérieures.

- En-tête de requête : Le jeton est transmis dans un champ d’en-tête spécifique.

- Validation : Le service destinataire vérifie la signature du jeton.

- Expiration : Le service vérifie si le jeton est toujours valide.

Visualiser cela consiste à montrer le jeton étant transmis du service d’authentification au client, puis du client au service d’application. Cela rend clair que le service d’application ne gère pas les mots de passe, mais uniquement les jetons.

3. Authentification mutuelle

Dans les environnements à haute sécurité, les deux parties doivent prouver leur identité. Cela est courant dans les communications entre services.

- Échange de certificats : Les deux côtés présentent des certificats numériques.

- Validation de la clé : Chaque côté vérifie la clé de l’autre.

- Établissement de session : Un canal sécurisé n’est ouvert qu’après validation.

Dans un schéma, cela nécessite de montrer une poignée de main bidirectionnelle avant l’envoi du véritable payload de données. Cela ajoute de la profondeur au récit de sécurité de l’interaction.

🔄 Visualisation des flux d’échange de jetons

Le flux des jetons est la partie la plus critique d’un schéma d’authentification. Si la génération ou la validation des jetons est floue, le système est vulnérable aux attaques.

La séquence de connexion

Commencez par le client qui envoie les identifiants. Ne dessinez pas les identifiants en texte clair. Indiquez qu’ils sont chiffrés ou hachés.

- Étape 1 : Le client envoie

POST /connexionavec un payload chiffré. - Étape 2 : Le serveur valide par rapport au magasin d’identité.

- Étape 3 : Le serveur génère un jeton unique.

- Étape 4 : Le serveur renvoie le jeton au client.

Libellez le message de retour comme “« Jeton émis ». Cela précise que le mot de passe n’est plus dans le système.

La séquence de rafraîchissement

Les jetons expirent. Le diagramme doit montrer comment obtenir un nouveau jeton sans ressaisir les identifiants.

- Étape 1 : Le client détecte l’expiration du jeton.

- Étape 2 : Le client envoie le jeton de rafraîchissement au service d’authentification.

- Étape 3 : Le service d’authentification valide le jeton de rafraîchissement.

- Étape 4 : Le service d’authentification émet un nouveau jeton d’accès.

Ce flux empêche les utilisateurs d’être déconnectés fréquemment tout en maintenant la sécurité. Dans le diagramme, distinguez le Jeton d’accès et le Jeton de rafraîchissement en utilisant des étiquettes ou des couleurs différentes.

La séquence de déconnexion

La sécurité implique également la terminaison. Un diagramme doit montrer comment une session est invalidée.

- Étape 1 : Le client envoie une demande de déconnexion avec le jeton actuel.

- Étape 2 : Le serveur marque le jeton comme invalide dans le magasin de session.

- Étape 3 : Le serveur confirme la déconnexion.

Sans cette étape, un jeton volé pourrait rester valide indéfiniment. Le diagramme sert de rappel pour implémenter cette logique de nettoyage.

📊 Types de messages et implications en matière de sécurité

Tous les messages dans un diagramme de communication ne sont pas équivalents. Certains transportent des données sensibles, tandis que d’autres sont courants. Le tableau ci-dessous décrit les types de messages courants et leurs exigences de sécurité.

| Type de message | Exigence de sécurité | Notation du diagramme |

|---|---|---|

| Demande d’authentification | Chiffrement, validation des entrées | Étiquette : Charge utile chiffrée |

| Émission de jeton | Canal sécurisé, signature | Étiquette : Jeton sécurisé |

| Récupération des données | Vérification d’autorisation | Étiquette : Authentification requise |

| Mise à jour de la configuration | Vérification de montée de privilèges | Étiquette : Administrateur uniquement |

| Événement d’enregistrement | Nettoyage (sans données personnelles) | Étiquette : Journal nettoyé |

Utiliser ces étiquettes dans vos diagrammes crée une référence rapide pour les relecteurs. Cela oblige l’équipe à réfléchir aux données en mouvement et à leur protection.

🚫 Gestion des erreurs et avertissements de sécurité

La sécurité est souvent testée lors des défaillances. Un diagramme robuste inclut des chemins d’erreur. Si une tentative d’authentification échoue, le système ne doit pas révéler trop d’informations.

Messages d’erreur génériques

Lorsqu’une connexion échoue, le diagramme doit afficher une réponse générique. Ne pas indiquer si le nom d’utilisateur ou le mot de passe était incorrect.

- Incorrect : « Nom d’utilisateur introuvable ».

- Correct : « Identifiants non valides ».

Cela empêche les attaquants d’effectuer un répertoire des noms d’utilisateur valides. Dans le diagramme, étiquetez clairement la réponse d’erreur pour garantir que les développeurs ne révèlent pas accidentellement des codes d’erreur spécifiques.

Limitation de débit

Les attaques par force brute sont fréquentes. Le diagramme doit indiquer où la limitation de débit a lieu.

- Emplacement : Au niveau de la passerelle API ou du service d’authentification.

- Action : Bloquer la requête après N tentatives.

- Réponse : Retourner un délai générique ou une erreur.

Montrer ce flux aide les développeurs à comprendre que le système est protégé contre les attaques automatisées. Dessinez un chemin latéral pour le déclencheur de limitation de débit.

🛠️ Meilleures pratiques pour la représentation graphique de la sécurité

Pour maintenir la clarté et l’exactitude, suivez ces directives lorsque vous ajoutez de la sécurité à vos diagrammes de communication.

- Notation cohérente : Définissez une légende pour les éléments de sécurité. Utilisez des formes ou des couleurs spécifiques pour les jetons, les certificats et les canaux chiffrés.

- Séparation des couches : Ne mélangez pas les flux de sécurité avec les flux de logique métier. Gardez-les distincts mais connectés.

- Concentrez-vous sur le flux de données : Montrez où les données sensibles entrent et sortent. Mettez en évidence la transformation des données (par exemple, hachage, chiffrement).

- Inclure les délais d’expiration : La sécurité dépend souvent du temps. Montrez les délais d’expiration des sessions et des jetons là où cela est pertinent.

- Réviser régulièrement : Au fur et à mesure que le système évolue, mettez à jour les diagrammes. Des diagrammes de sécurité obsolètes entraînent des pratiques de sécurité obsolètes.

🧩 Pièges courants à éviter

Même les concepteurs expérimentés commettent des erreurs lors de la visualisation de la sécurité. Soyez attentif à ces erreurs courantes.

1. Cacher le jeton

Certains diagrammes montrent le jeton simplement comme une ligne pointillée. Cela masque le fait que le jeton est une donnée critique qui doit être protégée.

- Solution : Dessinez le jeton comme un objet spécifique avec une étiquette.

2. Ignorer la couche réseau

Un diagramme pourrait montrer la couche application tout en ignorant la couche transport. Le chiffrement au niveau du transport (TLS) est crucial.

- Solution : Ajoutez une note indiquant que toutes les communications utilisent un transport chiffré.

3. Supposer une confiance implicite

Les services internes supposent souvent qu’ils sont en sécurité. Toutefois, un service interne compromis peut toujours voler des jetons.

- Solution :Traitez toutes les communications internes comme potentiellement hostiles. Vérifiez les identités.

4. Surcharger la vue

Ajouter trop de détails de sécurité peut rendre le diagramme illisible. Concentrez-vous sur les chemins critiques.

- Solution :Utilisez des diagrammes séparés pour les flux de haut niveau et les échanges de sécurité détaillés.

📝 Scénario détaillé : Interaction avec la passerelle API

Considérez un scénario où une passerelle API gère les requêtes entrantes. Ce composant est la première ligne de défense. Le diagramme doit montrer la passerelle interagissant avec le service d’authentification.

- Demande du client :Le client envoie une requête à la passerelle.

- Extraction du jeton :La passerelle extrait le jeton de l’en-tête.

- Validation :La passerelle appelle le service d’authentification pour valider le jeton.

- Transmission : Si le jeton est valide, la passerelle transmet la requête au service backend.

- Rejet : Si le jeton est invalide, la passerelle renvoie une réponse 401 Non autorisé.

Ce flux centralise la logique de sécurité. Les services backend n’ont pas besoin de valider le jeton eux-mêmes ; ils font confiance à la passerelle. Cela réduit la duplication de code et les bogues de sécurité potentiels.

📝 Scénario détaillé : Gestion de l’état de session

Certains systèmes reposent sur des sessions côté serveur. Le diagramme doit montrer l’interaction avec le magasin de sessions.

- Connexion :L’utilisateur fournit ses identifiants.

- Création de la session :Le serveur crée un identifiant de session et le stocke.

- Demande : Le client envoie l’ID de session avec les requêtes ultérieures.

- Validation : Le serveur recherche l’ID de session dans le magasin.

- Invalidation : Lors de la déconnexion, le serveur supprime la session.

Assurez-vous que le magasin de session est représenté comme un composant distinct. Cela met en évidence la nature étatique du système et la nécessité de sécuriser le support de stockage.

🔍 Liste de contrôle de révision pour les diagrammes de sécurité

Avant de finaliser un diagramme, passez en revue cette liste de contrôle pour vous assurer que la sécurité est correctement représentée.

- ✅ Toutes les frontières externes sont-elles clairement marquées ?

- ✅ L’encryption est-elle indiquée pour les données sensibles ?

- ✅ Les jetons d’authentification sont-ils représentés comme des objets distincts ?

- ✅ Les réponses d’erreur sont-elles génériques et non révélatrices ?

- ✅ Y a-t-il un flux de déconnexion ou de terminaison de session ?

- ✅ Les limites de taux ou les mécanismes de limitation sont-ils indiqués ?

- ✅ La frontière de confiance pour chaque service est-elle définie ?

- ✅ Les identifiants ne sont-ils jamais affichés en clair ?

🧠 Intégrer la sécurité dans le processus de conception

Les diagrammes de sécurité ne doivent pas être créés en isolation. Ils doivent faire partie du processus itératif de conception. Lors de la phase initiale de cerveau-attaque, esquissez les flux de base. Lors de la revue de conception, ajoutez les couches de sécurité. Pendant la phase d’implémentation, le diagramme sert de référence pour les normes de codage.

Cette approche garantit que la sécurité est intégrée dans l’essence du système plutôt que d’être ajoutée comme un correctif. Elle facilite également la communication entre les ingénieurs sécurité et les développeurs d’applications. Lorsque les deux équipes regardent le même diagramme, elles partagent un langage commun.

🔎 Le rôle de la documentation

Un diagramme n’est bon que par rapport à sa documentation accompagnatrice. Le diagramme montre le « quoi » et le « où ». La documentation explique le « pourquoi » et le « comment ».

- Spécifications du protocole : Lien vers les normes de protocole spécifiques utilisées (par exemple, OAuth 2.0, OIDC).

- Algorithmes cryptographiques : Précisez les algorithmes de hachage et les suites de chiffrement.

- Gestion des clés : Décrivez comment les clés sont stockées et tournées.

- Réponse aux incidents : Présentez ce qui se passe si un jeton est compromis.

Combiner le flux visuel avec des détails textuels crée une spécification de sécurité solide. Cela réduit l’ambiguïté et garantit une mise en œuvre cohérente à travers différentes parties du système.

🎯 Réflexions finales

La sécurité est un processus continu de vérification et d’amélioration. Les diagrammes de communication sont des outils puissants pour ce processus. Ils permettent aux équipes de visualiser des interactions complexes et d’identifier des faiblesses potentielles avant que le code ne soit écrit. En se concentrant sur les flux d’authentification, les frontières de confiance et la gestion des erreurs, les architectes peuvent concevoir des systèmes résilients face aux attaques.

Souvenez-vous qu’un diagramme est un document vivant. Au fur et à mesure que les menaces évoluent, les modèles de sécurité qu’ils représentent doivent aussi évoluer. Des revues et des mises à jour régulières maintiennent le système en accord avec les dernières normes de sécurité. Utilisez le langage visuel des diagrammes pour rendre la sécurité transparente, compréhensible et actionnable pour tous les acteurs du projet.

🛡️ Résumé des points clés

- Visualisez la confiance : Marquez clairement les endroits où les frontières de confiance existent.

- Montrez les jetons : Traitez les jetons d’authentification comme des objets de données critiques.

- Prévoyez les erreurs : Assurez-vous que les chemins d’erreur ne révèlent pas d’informations.

- Séparez les préoccupations : Maintenez les flux de sécurité distincts de la logique métier.

- Documentez en détail : Appuyez les diagrammes par des spécifications de sécurité détaillées.

En suivant ces principes, les équipes peuvent créer des diagrammes de communication qui font plus que montrer le flux de données : ils montrent la posture de sécurité. Cette clarté est essentielle pour construire des systèmes logiciels fiables dans un monde de plus en plus connecté.