Bezpieczeństwo często postrzegane jest jako zestaw narzędzi lub protokołów nakładanych na istniejące systemy. Choć zapory ogniowe i szyfrowanie są kluczowe, to są środki reaktywne. Prawdziwe bezpieczeństwo zaczyna się od zrozumienia samej architektury. Jednym z najskuteczniejszych sposobów wizualizacji i zabezpieczenia architektury systemu jest mapowanie przepływu danych. Proces ten polega na tworzeniu wizualnej reprezentacji, jak informacje poruszają się przez system, identyfikując źródła danych, ich trasy i miejsca zapisu.

Przy zastosowaniu do analizy bezpieczeństwa mapowanie przepływu danych zmienia perspektywę z statycznego obrony na dynamiczne obserwowanie. Ujawnia ścieżki, na których mogą się ukrywać luki bezpieczeństwa, umożliwiając zespołom ocenę ryzyka przed wykorzystaniem. Mapując przebieg danych, organizacje mogą wprowadzać surowsze kontrole w najważniejszych punktach. Ten podejście tworzy fundament zaufania i integralności w infrastrukturze cyfrowej.

📊 Zrozumienie diagramów przepływu danych w kontekście bezpieczeństwa

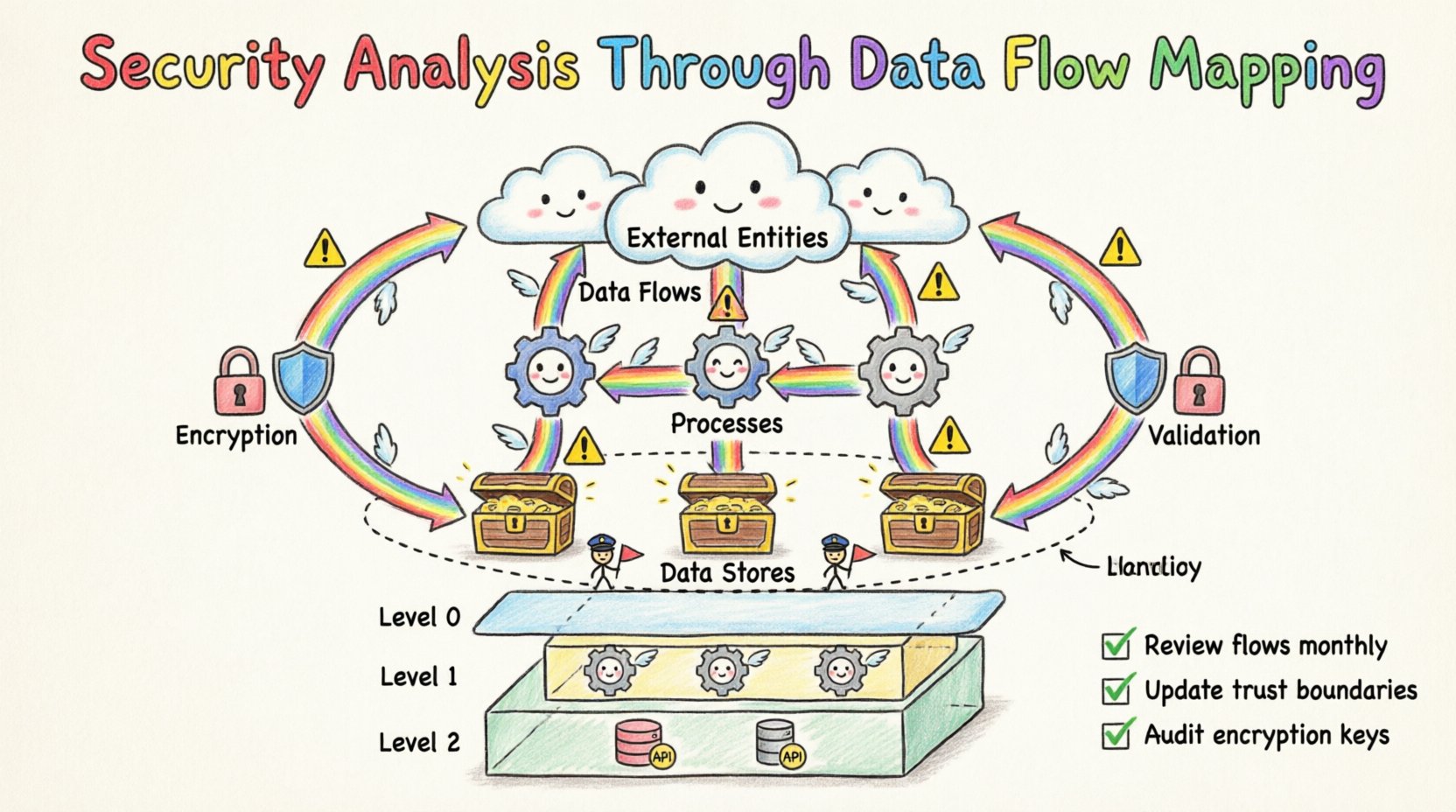

Diagram przepływu danych (DFD) to strukturalna reprezentacja systemu. Skupia się na przepływie danych, a nie na czasie lub logice procesów. W kontekście bezpieczeństwa DFD staje się szkicem do oceny ryzyka. Odpowiada na podstawowe pytania: Kto ma dostęp do tych danych? Dokąd idą? Czy są szyfrowane w trakcie przechowywania? Czy są szyfrowane podczas przesyłania?

Standardowe DFD składają się z czterech podstawowych elementów. Każdy z nich ma określone znaczenie bezpieczeństwa podczas analizy z perspektywy obrony.

- Zewnętrzne jednostki: Są to źródła lub miejsca docelowe danych poza granicami systemu. W kontekście bezpieczeństwa reprezentują użytkowników, klientów lub usługi trzecich stron. Każda zewnętrzna jednostka wprowadza potencjalny punkt wejścia dla złośliwych aktorów. Weryfikacja tożsamości i uprawnień tych jednostek stanowi pierwszą linię obrony.

- Procesy: Są to działania, które przekształcają dane. Proces może weryfikować dane wejściowe, obliczać wartość lub wywoływać ostrzeżenie. Z punktu widzenia bezpieczeństwa procesy to miejsca, gdzie mogą istnieć luki logiczne. Jeśli proces nie wyczyści danych wejściowych, może doprowadzić do ataków wstrzyknięcia. Jeśli nie zapisuje działań, może pozwolić na niezauważone nieautoryzowane zmiany.

- Magazyny danych: Są to miejsca przechowywania danych. Niezależnie czy jest to baza danych, system plików czy bufor pamięci, magazyny danych to wysokiej wartości cele. Analiza bezpieczeństwa skupia się na kontroli dostępu, standardach szyfrowania i integralności kopii zapasowych. Nieautoryzowany dostęp do magazynu danych jest często głównym celem naruszenia bezpieczeństwa.

- Przepływy danych: Są to strzałki łączące elementy, reprezentujące przepływ danych. Jest to najważniejszy element przy mapowaniu bezpieczeństwa. Przepływy danych muszą być dokładnie przeanalizowane pod kątem narażenia. Czy dane poufne przemieszczają się przez kanał niezaszyfrowany? Czy przechodzą przez środowisko mniej zaufane bez weryfikacji? Każdy przepływ stanowi potencjalny punkt przechwycenia.

🔍 Metodyka mapowania w kontekście bezpieczeństwa

Tworzenie bezpiecznego mapowania przepływu danych wymaga strukturalnego podejścia. Nie wystarczy narysować linii między pudełkami. Mapa musi odzwierciedlać rzeczywistą logikę i zastosowane kontrole bezpieczeństwa. Ten proces zwykle opiera się na strategii dekompozycji od góry.

Krok 1: Zdefiniuj zakres i granice

Zacznij od ustalenia granic systemu. Co znajduje się wewnątrz systemu, a co poza nim? Ta różnica określa, gdzie muszą być stosowane kontrole bezpieczeństwa. Wszystko poza granicą jest uznawane za niezaufane. Granica między wewnętrznym systemem a jednostkami zewnętrznymi to miejsce, gdzie muszą być przeprowadzane sprawdzenia uwierzytelnienia i autoryzacji.

Krok 2: Zidentyfikuj jednostki zewnętrzne

Wypisz każdego użytkownika, systemu lub urządzenia, które interaguje z aplikacją. Kategoryzuj je według poziomu zaufania. Wewnętrzne usługi mogą być bardziej zaufane niż publiczne interfejsy API. Ta kategoryzacja pomaga ustalić priorytety monitorowania bezpieczeństwa. Jednostki o wysokim poziomie zaufania nadal wymagają weryfikacji, ale poziom kontroli różni się od publicznych klientów.

Krok 3: Zmapuj przepływy danych

Śledź ścieżkę danych od wejścia do wyjścia. Zacznij od pierwszego wejścia, takiego jak żądanie logowania lub przesłanie pliku. Śledź dane przez każdy punkt przekształcenia i przechowywania. Upewnij się, że każda strzałka ma etykietę opisującą typ danych. To właśnie tutaj identyfikujesz, czy poufne informacje, takie jak hasła lub numery kart kredytowych, są ujawniane w logach lub komunikatach błędów.

Krok 4: Oznacz wrażliwość danych

Nie wszystkie dane wymagają tego samego poziomu ochrony. Klasyfikuj przepływy danych w zależności od ich wrażliwości. Dane publiczne, dane biznesowe wewnętrzne i dane regulowane mają różne wymagania bezpieczeństwa. Oznacz przepływy zawierające dane regulowane (takie jak rekordy medyczne lub dane identyfikacyjne osobiste) specjalnymi protokołami obsługi. Zapewnia to zgodność z ramami prawno-ustawowymi bez nadmiernego skomplikowania obsługi danych publicznych.

Krok 5: Zidentyfikuj granice zaufania

Granice zaufania to logiczne bariery, w których zmienia się poziom kontroli bezpieczeństwa. Typowa granica istnieje między aplikacją kliencką a serwerem. Inna może istnieć między serwerem internetowym a serwerem bazy danych. Przekroczenie granicy zaufania wymaga weryfikacji, szyfrowania i często uwierzytelnienia. Jasno zaznacz te granice, aby upewnić się, że żaden przepływ nie przechodzi bez odpowiednich kontroli.

⚠️ Identyfikacja ryzyk poprzez analizę przepływów

Po zakończeniu mapowania następny etap to identyfikacja ryzyk. Polega to na analizie diagramu i zadawaniu pytania, co może pójść nie tak w każdym węźle i połączeniu. Ta metoda często łączy się z metodologiami modelowania zagrożeń.

Kluczowe kategorie ryzyka

| Kategoria ryzyka | Opis | Wskaźnik DFD |

|---|---|---|

| Nieautoryzowany dostęp | Dane są dostępne dla jednostek, które nie mają uprawnień do ich przeglądania. | Przepływy pochodzące od jednostek o niskim poziomie zaufania bez węzłów uwierzytelniania. |

| Zmiana danych | Dane są modyfikowane podczas przesyłania lub przechowywania. | Przepływy bez sprawdzania integralności lub podpisów cyfrowych. |

| Ujawnienie informacji | Wrażliwe dane są ujawniane nieuprawnionym osobom. | Przepływy przechodzące przez sieci publiczne bez etykiet szyfrowania. |

| Odmowa usługi | Systemy stają się niedostępne z powodu wyczerpania zasobów. | Procesy bez weryfikacji danych wejściowych lub wskaźników ograniczania szybkości. |

| Podniesienie uprawnień | Użytkownicy uzyskują dostęp poza przypisanymi im uprawnieniami. | Procesy obsługujące funkcje administratora bez sprawdzania ról. |

Analiza diagramu pod kątem tych kategorii pomaga wykryć słabe miejsca. Na przykład, jeśli przepływ danych przechodzi bezpośrednio z interfejsu użytkownika do bazy danych bez procesu pośredniego, oznacza to brak weryfikacji logiki biznesowej. Jest to istotne ryzyko ataków wstrzyknięciowych. Podobnie, jeśli magazyn danych zawiera dane logowania, a przepływ do tego magazynu nie wskazuje szyfrowania, mechanizm przechowywania prawdopodobnie jest narażony.

🔒 Wzmacnianie bezpieczeństwa za pomocą kontroli granicznych

Głównym celem analizy bezpieczeństwa na mapie przepływu danych jest wzmocnienie granic. Każde przejście danych przez granicę zwiększa ryzyko. Dlatego mapa powinna kierować wdrożeniem surowych kontrolek w tych miejscach styku.

Wymagania dotyczące szyfrowania

Każdy przepływ danych przechodzący przez granicę zaufania powinien być szyfrowany. Na mapie powinno jasno wskazywać, gdzie szyfrowanie jest wymagane. Obejmuje to szyfrowanie na warstwie transportu dla danych w tranzycie oraz szyfrowanie na warstwie aplikacji dla danych w ruchu między usługami. Jeśli przepływ jest oznaczony jako „Publiczny”, szyfrowanie może nie być wymagane, ale musi zostać audytowany pod kątem wrażliwości. Jeśli przepływ jest oznaczony jako „Wrażliwy”, szyfrowanie jest obowiązkowe.

Weryfikacja danych wejściowych

Procesy są strażnikami integralności danych. Na mapie powinno być wyróżnione, gdzie odbywa się weryfikacja. Jeśli proces otrzymuje dane od jednostki zewnętrznej, musi zweryfikować format, długość i zawartość tych danych. Zapobiega to uszkodzeniu systemu lub wywołaniu luk bezpieczeństwa przez niepoprawne dane. Diagram przepływu danych powinien pokazywać punkty weryfikacji przed wprowadzeniem danych do magazynu danych.

Rejestrowanie i monitorowanie

Bezpieczeństwo to nie tylko zapobieganie, ale także wykrywanie. Przepływy danych powinny wskazywać, gdzie odbywa się rejestrowanie. Krytyczne procesy powinny generować śledztwa audytowe. Jeśli przepływ danych dotyczy transakcji finansowej, diagram przepływu danych powinien pokazywać proces, który zapisuje szczegóły transakcji do późniejszej analizy. Zapewnia to, że w przypadku naruszenia bezpieczeństwa, dochodzenie może odtworzyć ślad atakującego.

📑 Zarządzanie złożonością za pomocą poziomów

Wraz z rozwojem systemów pojedynczy diagram staje się zbyt złożony, by był użyteczny. Aby zarządzać tą złożonością, analitycy bezpieczeństwa wykorzystują poziomy abstrakcji. Pozwala to na szczegółową analizę bez przesycenia początkowego przeglądania.

- Poziom 0 (Diagram kontekstowy):Pokazuje system jako pojedynczy proces oraz jego interakcje z jednostkami zewnętrznymi. Służy do definiowania zakresu bezpieczeństwa na wysokim poziomie. Odpowiada na pytanie: Co to za system i kto z nim komunikuje się?

- Poziom 1:Rozdziela główny proces na procesy podstawowe. Ten poziom jest przydatny do identyfikacji głównych granic bezpieczeństwa oraz magazynów danych. Rozdziela system na moduły funkcjonalne.

- Poziom 2: Dalsze rozkładanie procesów poziomu 1. Ten poziom jest niezbędny do szczegółowego wdrożenia kontroli bezpieczeństwa. Ujawnia konkretne przekształcenia danych oraz mechanizmy przechowywania w złożonych modułach.

Używanie wielu poziomów zapewnia, że zespoły bezpieczeństwa mogą skupić się na odpowiednim poziomie szczegółowości. Menadżer na wyższym poziomie może przejrzeć diagram poziomu 0, aby zrozumieć profil ryzyka. Deweloper może przejrzeć diagram poziomu 2, aby upewnić się, że jego funkcja specyficzna przetwarza dane w sposób bezpieczny. Ta hierarchia zapobiega pominięciom bezpieczeństwa w złożonych architekturach.

🔄 Konserwacja i iteracje

Mapa przepływu danych nie jest jednorazowym wynikiem. Systemy się rozwijają. Dodawane są nowe funkcje, a stare komponenty są wycofywane. Jeśli mapa nie odzwierciedla aktualnego stanu, analiza bezpieczeństwa staje się nieprecyzyjna. Ustarelała mapa może sugerować bezpieczną trasę, która teraz jest narażona, lub ukrywać nową lukę bezpieczeństwa wprowadzoną przez ostatnią zmianę.

Organizacje powinny traktować mapę przepływu danych jako żywy dokument. Powinna być aktualizowana za każdym razem, gdy architektura się zmienia. Obejmuje to aktualizację mapy w trakcie fazy projektowania nowych funkcji. Integracja mapy w cyklu rozwoju oznacza, że bezpieczeństwo staje się ciągłym działaniem, a nie jedynie końcowym etapem.

Najlepsze praktyki konserwacji:

- Kontrola wersji: Przechowuj diagramy w repozytorium razem z kodem. Zapewnia to, że mapa odpowiada wersji wdrożonej.

- Cykle przeglądu: Zaprojektuj regularne przeglądy mapy przepływu danych. Kwartalne przeglądy są często wystarczające dla stabilnych systemów, podczas gdy systemy szybko zmieniające się mogą wymagać miesięcznych aktualizacji.

- Udział zainteresowanych stron: Upewnij się, że architekci, deweloperzy i analitycy bezpieczeństwa mają dostęp do najnowszej wersji. Różnice między mapą a kodem są sygnałem ostrzegawczym wskazującym na dług bezpieczeństwa.

🛡️ Wspieranie zgodności i audytów

Ramowce regulacyjne często wymagają od organizacji przedstawienia sposobu ochrony danych. Standardy takie jak RODO, HIPAA lub PCI-DSS nakładają obowiązek stosowania środków ochrony danych. Dobrze utrzymywana mapa przepływu danych stanowi silne dowody podczas audytów.

Gdy audytor pyta, jak dane są chronione, mapa dostarcza wizualną odpowiedź. Pokazuje ścieżkę danych oraz kontrole zastosowane na każdym etapie. Zmniejsza to czas poświęcony zbieraniu dowodów i ułatwia zrozumienie stanu bezpieczeństwa dla wszystkich zaangażowanych stron. Pomaga również wykryć luki, w których może brakować zgodności, umożliwiając organizacji naprawienie problemów przed przeprowadzeniem audytu.

Na przykład, jeśli przepis wymaga szyfrowania danych w stanie spoczynku, mapa powinna pokazywać magazyn danych i wskazywać, że szyfrowanie jest aktywne. Jeśli przepis wymaga usunięcia danych po określonym czasie, mapa powinna pokazywać proces utrzymywania danych. Zgodność dokumentacji z rzeczywistością buduje zaufanie zarówno u regulacyjnych organów, jak i klientów.

🚀 Wnioski

Analiza bezpieczeństwa poprzez mapowanie przepływu danych to podstawowa praktyka budowania odpornych systemów. Przenosi rozmowę z abstrakcyjnych pojęć na konkretne architektury. Wizualizując przepływ danych, zespoły mogą wczesnie wykrywać ryzyka i wprowadzać kontrole tam, gdzie są najważniejsze.

Ten podejście nie zastępuje innych środków bezpieczeństwa. Uzupełnia je, dostarczając kontekst potrzebny do skutecznego stosowania narzędzi. Zapora ogniowa jest bardziej skuteczna, gdy dokładnie wiesz, które przepływy ruchu powinna analizować. Szyfrowanie jest bardziej użyteczne, gdy dokładnie wiesz, gdzie porusza się wrażliwa informacja. Mapowanie przepływu danych dostarcza tego kontekstu.

Inwestowanie czasu w tworzenie i utrzymywanie dokładnych diagramów przynosi korzyści w redukcji ryzyka. Przekształca bezpieczeństwo z reaktywnej obowiązki w strategię proaktywną. W miarę jak systemy stają się bardziej rozproszone i złożone, jasność dostarczana przez mapowanie przepływu danych staje się jeszcze bardziej wartościowa. Nadal pozostaje jednym z najbardziej wiarygodnych sposobów zapewnienia bezpieczeństwa danych przez cały ich cykl życia.