Zrozumienie, jak informacje przemieszczają się przez system, jest podstawą budowania niezawodnych architektur oprogramowania. Gdy mapujemy system przy użyciu Diagramu Przepływu Danych (DFD), nie rysujemy po prostu pudełek i linii; wykreślamy cykl życia danych. Analiza ścieżek przepływu danych wymaga szczegółowego badania pochodzenia danych, sposobu ich przekształcania, miejsc przechowywania oraz sposobu opuszczenia środowiska. Ten proces zapewnia integralność, wydajność i bezpieczeństwo na całym obszarze architektury.

Bez jasnej mapy dane mogą zostać utracone, zduplikowane lub ujawnione nieuprawnionym osobom. Pełna analiza ujawnia węzły zatyczki, ukryte zależności i potencjalne punkty awarii zanim wpłyną one na środowisko produkcyjne. Niniejszy przewodnik omawia metodologię dokładnego i przejrzystego analizowania tych ścieżek.

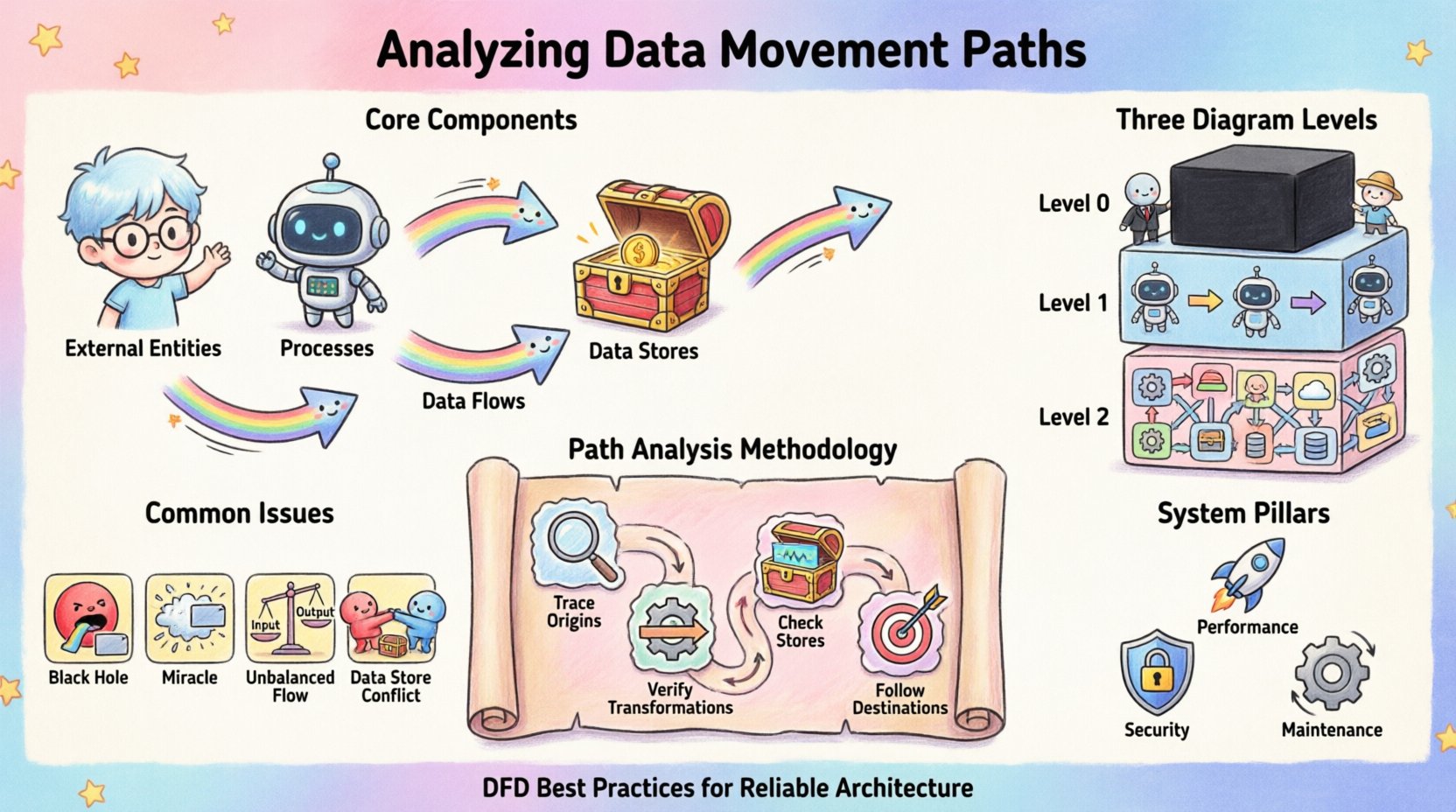

Kluczowe elementy przepływu danych 🧩

Aby skutecznie analizować przepływ, należy najpierw rozpoznać różne elementy, które go umożliwiają. Każdy DFD opiera się na spójnym słownictwie opisującym przepływ. Ignorowanie tych definicji prowadzi do niejasności w modelu.

- Zewnętrzne jednostki: Odnoszą się do źródeł lub miejsc docelowych poza granicami systemu. Inicjują żądania danych lub odbierają przetworzony wynik. Przykłady to ludzie użytkownicy, inne systemy lub usługi trzecich stron.

- Procesy: To przekształcenia. Proces pobiera dane wejściowe, stosuje logikę lub zasady i generuje dane wyjściowe. Jest silnikiem zmian wewnątrz systemu.

- Magazyny danych: To repozytoria, w których informacje są przechowywane do późniejszego pobrania. Zapewniają trwałość, pozwalając danym przetrwać poza bezpośrednim wykonaniem procesu.

- Przepływy danych: To strzałki łączące elementy. Odnoszą się do rzeczywistego przemieszczania się pakietów danych lub rekordów między jednostkami, procesami i magazynami.

Każda strzałka musi mieć opisowy etykietę wskazującą dokładnie, jakie informacje się przemieszczają. Nieprecyzyjne etykiety takie jak „info” lub „dane” zakrywają specyfikę przekazu, utrudniając analizę.

Poziomy szczegółowości w rysowaniu diagramów 📊

Przepływ danych rzadko jest statyczny; istnieje na różnych poziomach abstrakcji. Jeden diagram nie może uchwycić każdego bajtu informacji. Zamiast tego stosujemy podejście hierarchiczne do rozkładania systemu.

1. Diagram kontekstowy (poziom 0)

Najwyższy poziom widoku traktuje cały system jako pojedyncze czarne pudełko. Pokazuje interakcje systemu z jednostkami zewnętrznymi. Jest to kluczowe do zrozumienia granic systemu. Odpowiada na pytanie: Co system wymienia z zewnętrznym światem?

2. Diagram poziomu 1

Tutaj czarne pudełko jest rozbite na główne procesy. Ten poziom ujawnia główne podsystemy oraz sposób przepływu danych na wysokim poziomie między nimi. Daje widok makro architektury wewnętrznej bez zagłębiania się w szczegółowe logiki.

3. Diagramy poziomu 2 i niższe

Dalsza dekompozycja zachodzi dla złożonych procesów. Te szczegółowe widoki pokazują konkretne przekształcenia oraz szczegółowy przepływ danych. Ten poziom jest niezbędny do identyfikacji konkretnych kroków walidacji i mechanizmów obsługi błędów.

Podczas analizy ścieżek zgodność między poziomami jest kluczowa. Dane wejściowe do procesu poziomu 1 muszą odpowiadać danym wyjściowym. Różnice między poziomami wskazują na luki w projekcie.

Metodologia analizy ścieżek 🔍

Śledzenie ścieżki danych to systematyczne ćwiczenie. Polega na śledzeniu ścieżki od źródła do miejsca docelowego. Ten proces pomaga wykryć błędy logiczne i brakujące połączenia.

Krok 1: Śledzenie pochodzenia danych wejściowych

Zacznij od jednostki zewnętrznej. Śledź strzałkę w głąb systemu. Zadaj pytanie, dokąd idą te dane dalej. Idą do procesu czy do magazynu? Jeśli idą do procesu, czy ten proces ma wystarczająco dużo informacji, by działać? Każdy proces musi mieć co najmniej jedno dane wejściowe i jedno wyjściowe.

Krok 2: Weryfikacja przekształceń

Gdy dane wejdą do procesu, przeanalizuj zmianę. Czy dane wyjściowe logicznie wynikają z danych wejściowych? Czasem dane pojawiają się w wyjściu procesu, które nie były obecne w danych wejściowych. Nazywa się to „czarodziejstwem” i wskazuje na brakujące dane wejściowe lub stałą zakodowaną w kodzie, która powinna zostać zarejestrowana.

Krok 3: Sprawdzenie magazynów danych

Zidentyfikuj każdą operację odczytu i zapisu. Magazyn danych nie powinien być martwym końcem. Jeśli dane wpływają do magazynu, musi istnieć odpowiedni przepływ danych z niego, chyba że dane są trwale archiwizowane. Zweryfikuj, czy schemat sugerowany przez diagram odpowiada wymaganiom fizycznego przechowywania danych.

Krok 4: Śledzenie miejsc docelowych danych wyjściowych

Dokąd idzie przetworzona data? Czy wraca do użytkownika? Czy wywołuje inny proces? Czy opuszcza granice systemu? Upewnij się, że każdy kierunek wyjściowy jest uwzględniony. Procesy bez przypisanych miejsc docelowych, które generują dane, są objawem niekompletnego projektu.

Typowe problemy strukturalne ⚠️

W trakcie analizy pojawiają się konkretne wzorce wskazujące na błędy projektowe. Ich wczesne rozpoznanie zapobiega kosztownej refaktoryzacji w przyszłości.

| Problem | Opis | Skutek |

|---|---|---|

| Czarna dziura | Proces ma wejścia, ale nie ma wyjść. | Dane są zużywane i znikają. Logika jest niekompletna. |

| Cud | Proces ma wyjścia, ale nie ma wejść. | Dane pojawiają się znikąd. Logika jest nieokreślona. |

| Nierównowaga przepływu | Dane wejściowe i wyjściowe nie zgadzają się na różnych poziomach. | Utrata integralności danych podczas dekompozycji. |

| Konflikt magazynu danych | Wiele procesów zapisuje do tego samego magazynu bez blokowania. | Problemy współbieżności i uszkodzenie danych. |

Zagadnienia bezpieczeństwa i zgodności 🔒

Bezpieczeństwo nie jest dodatkiem; jest właściwością samego przepływu danych. Analiza ścieżek pozwala nam zidentyfikować, gdzie znajduje się i gdzie porusza się informacja poufna.

Identyfikacja danych poufnych

Śledź informacje osobowe (PII) lub rekordy finansowe. Jeśli dane poufne przemieszczają się między procesami, czy wymagają szyfrowania? Jeśli dane spoczywają w magazynie, czy dostęp jest kontrolowany? Diagram powinien wyróżniać te poufne przepływy, np. za pomocą różnych stylów linii lub etykiet.

Punkty kontroli dostępu

Każdy proces może działać jako potencjalny strażnik. Zanalizuj wymagania uwierzytelniania dla każdego procesu. Czy diagram przepływu danych sugeruje, że każdy proces może uzyskać dostęp do dowolnego magazynu? Często oznacza to konieczność wprowadzenia bardziej rygorystycznych kontroli dostępu opartych na rolach.

Zgodność z przepisami

Przepisy często określają, gdzie dane mogą się znajdować. Na przykład niektóre jurysdykcje wymagają, aby dane pozostawały w określonych granicach geograficznych. Ścieżka przepływu danych, która przekracza te granice, musi zostać oznaczona do przeglądu prawno-legalnego. Diagram stanowi dowód architektury zgodności.

Wydajność i optymalizacja 🚀

Przemieszczanie danych nie jest darmowe. Zużywa pasmo, moc obliczeniową i czas. Analiza ścieżek pomaga zoptymalizować te zasoby.

Identyfikacja węzłów zatorowych

Szukaj procesów z wieloma dużymi przepływami danych wejściowych i wyjściowych. Są one prawdopodobnie źródłem węzłów zatorowych. Jeśli jeden proces agreguje dane z pięciu różnych źródeł przed ich przekazaniem dalej, może mieć trudności pod obciążeniem. Rozważ podzielenie go na procesy równoległe.

Analiza opóźnień

Zlicz liczbę przeskoków, które dane muszą przejść, aby dotrzeć do celu. Każdy przeskok wprowadza opóźnienie. Jeśli żądanie użytkownika wymaga przejścia przez dziesięć procesów przed zwróceniem wyniku, system będzie wydawał się wolny. Zmniejszenie liczby przekształceń może poprawić reaktywność.

Zmniejszanie nadmiarowości

Sprawdź obecność powtarzających się przepływów danych. Jeśli ta sama informacja jest wysyłana do trzech różnych procesów, rozważ, czy mogą one współdzielić wspólny magazyn danych. Zmniejsza to ruch sieciowy i zapewnia spójność.

Utrzymywanie dokładności diagramu 🔄

Diagram to dokument żywy. W miarę ewolucji systemu zmieniają się ścieżki. Utrzymanie dokładności wymaga dyscyplinowanego podejścia.

Kontrola wersji

Każda zmiana w strukturze przepływu danych powinna być wersjonowana. Pozwala to zespołom śledzić, kiedy została zmieniona konkretna ścieżka. Jest to istotne dla debugowania i analizy wpływu.

Analiza wpływu

Zanim zmienisz proces, śledź wszystkie połączone przepływy. Zmiana jednego procesu może uszkodzić odbiorcę w dalszej części systemu. Diagram pomaga wizualizować te zależności. Jeśli format danych zmieni się w magazynie, wszystkie procesy odczytujące dane z niego muszą zostać zaktualizowane.

Standardy dokumentacji

Ustanów zasady dotyczące nazewnictwa i etykietowania. Spójne zasady nazewnictwa uczynią diagram czytelnym dla nowych członków zespołu. Jasna legenda powinna wyjaśnić wszelkie specjalne symbole lub typy linii używane do oznaczeń bezpieczeństwa lub wydajności.

Integracja z innymi modelami 🤝

Diagramy przepływu danych nie istnieją izolowane. Uzupełniają one inne techniki modelowania.

Diagramy relacji encji (ERD)

Podczas gdy DFD skupia się na ruchu, ERD skupia się na strukturze. Wzajemne odwoływanie się do nich zapewnia, że dane przepływające przez procesy odpowiadają schematowi zdefiniowanemu w bazie danych. Jeśli proces oczekuje „CustomerID”, a ERD definiuje „ClientNum”, występuje niezgodność.

Diagramy przejść stanów

DFD pokazują, co się porusza, ale diagramy stanów pokazują, kiedy. Połączenie tych dwóch pomaga zrozumieć, jak ruch danych wywołuje zmiany stanów. Na przykład przepływ „PaymentReceived” może wywołać zmianę stanu z „Pending” na „Shipped”.

Wnioski dotyczące praktyk analizy ✅

Dyscyplina analizy ścieżek przepływu danych dotyczy przejrzystości i kontroli. Przekształca abstrakcyjne wymagania w konkretne decyzje architektoniczne. Ścisłe śledzenie każdego strzałki i weryfikacja każdego przekształcenia pozwala architektom tworzyć systemy odpornościowe i zrozumiałe.

Ta praktyka wymaga dokładności. Wymaga weryfikacji każdej założenia dotyczącej pochodzenia danych i ich docelowego miejsca. Gdy wykonana poprawnie, końcowy diagram pełni rolę projektu budowy, testowania i utrzymania. Staje się wspólnym językiem między stakeholderami biznesowymi a zespołami technicznymi, zapewniając, że wszyscy rozumieją podróż danych.

W miarę wzrostu złożoności systemów rośnie potrzeba jasnego mapowania. Dobrze przeanalizowany diagram przepływu danych to inwestycja w długoterminową stabilność oprogramowania. Zmniejsza ryzyko utraty danych, naruszeń bezpieczeństwa i degradacji wydajności. Przestrzeganie tych standardów analitycznych pozwala zespołom zapewnić, że ich systemy pozostają wytrzymałe w miarę skalowania.