Sicherheit ist kein nachträglicher Gedanke bei der Systemgestaltung; sie ist ein grundlegendes Fundament. Wenn Architekten und Entwickler darstellen, wie sich verschiedene Komponenten eines Systems wechselseitig beeinflussen, konzentrieren sie sich oft auf die Funktionalität. Die Sicherheitsebene – insbesondere die Authentifizierung – erfordert jedoch gleichermaßen Aufmerksamkeit. Kommunikationsdiagramme bieten eine klare visuelle Sprache für diese Interaktionen. Durch die Integration von Sicherheitsabläufen in diese Diagramme erlangen Teams ein gemeinsames Verständnis dafür, wo Vertrauen hergestellt wird, wie Anmeldeinformationen behandelt werden und wo Schwachstellen auftreten könnten.

📊 Warum Sicherheit visualisieren?

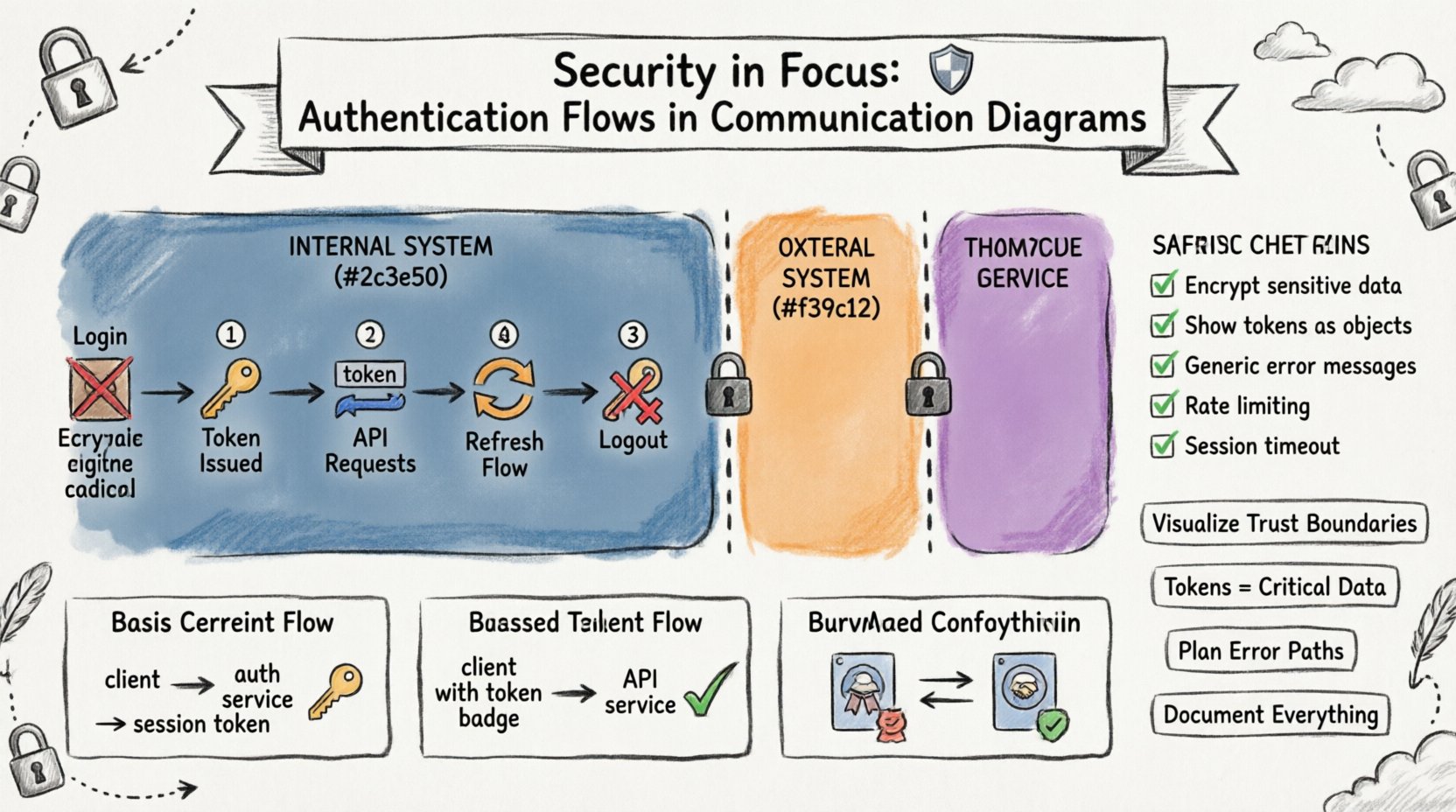

Diagramme dienen als Vertrag zwischen Gestaltung und Implementierung. Wenn Authentifizierungsabläufe explizit dargestellt werden, ergeben sich mehrere Vorteile. Erstens wird die Grenze des Vertrauens deutlich gemacht. Zweitens wird sichergestellt, dass jeder Datenaustausch auf sensible Informationen überprüft wird. Drittens hilft es, Lücken in der Validierungslogik zu erkennen. Ohne eine visuelle Darstellung können Sicherheitsanforderungen in Dokumentationen verschwinden und zu Implementierungsfehlern führen.

🛡️ Verständnis von Vertrauensgrenzen

Ein Kommunikationsdiagramm ist im Grunde eine Karte der Datenbewegung. Um diese Karte zu sichern, müssen Sie definieren, wo das Vertrauen endet und wo er beginnt. Vertrauensgrenzen repräsentieren die Grenze eines Sicherheitsbereichs. Jede Nachricht, die eine Grenze überschreitet, erfordert Überprüfungen der Authentifizierung oder Autorisierung.

- Interne Grenzen: Kommunikation zwischen Diensten innerhalb derselben Sicherheitszone. Diese erfordern möglicherweise gegenseitige Authentifizierung, aber weniger strenge Validierung.

- Externe Grenzen: Kommunikation, die von einem öffentlichen Netzwerk zu einem privaten Server übergeht. Diese erfordern strenge Authentifizierung, Verschlüsselung und Eingabebestätigung.

- Drittanbieter-Grenzen: Interaktionen mit externen Systemen. Diese beinhalten oft delegierte Authentifizierungsabläufe.

Beim Zeichnen eines Diagramms sollten Sie deutliche visuelle Hinweise verwenden, um diese Bereiche zu trennen. Diese visuelle Trennung zwingt den Gestalter dazu, sich zu fragen:„Erfordert diese Nachricht einen Sicherheitstoken?“ Wenn die Antwort ja lautet, muss das Diagramm den Austausch des Tokens zeigen.

🔑 Authentifizierungsmechanismen in Abläufen

Verschiedene Systeme erfordern unterschiedliche Methoden zur Identitätsprüfung. Ein Kommunikationsdiagramm sollte den spezifischen Mechanismus für jede Interaktion widerspiegeln. Generische Linien verbergen oft kritische Sicherheitslogik.

1. Grundlegender Austausch von Anmeldeinformationen

In einfacheren Systemen kann ein Client Benutzername und Passwort direkt an einen Authentifizierungsdienst senden. Dieser Ablauf ist einfach, erfordert aber eine strenge Verschlüsselung während des Transports.

- Client: Startet die Anmeldeanforderung.

- Auth-Dienst: Überprüft die Anmeldeinformationen anhand einer Datenbank.

- Client: Erhält einen Sitzungstoken.

Dieser Ablauf eignet sich für die erste Anmeldung, sollte aber nicht für jede nachfolgende Aktion wiederholt werden. Das Diagramm sollte den Übergang vom Einreichen der Anmeldeinformationen zum Empfang des Tokens zeigen.

2. Tokenbasierte Authentifizierung

Moderne Architekturen stützen sich oft auf zustandslose Tokens. Der Client erhält einen Token nach erfolgreicher Authentifizierung und fügt ihn in nachfolgende Anfragen ein.

- Anfragekopf: Der Token wird in einem spezifischen Headerfeld übergeben.

- Überprüfung: Der empfangende Dienst überprüft die Token-Signatur.

- Ablauf: Der Dienst prüft, ob der Token noch gültig ist.

Die Visualisierung hierbei besteht darin, den Token von der Authentifizierungsdienst an den Client und dann vom Client an den Anwendungsdienst weitergeleitet zu zeigen. Dadurch wird deutlich, dass der Anwendungsdienst keine Passwörter verarbeitet, sondern nur Token.

3. Wechselseitige Authentifizierung

In hochsicheren Umgebungen müssen beide Parteien ihre Identität nachweisen. Dies ist bei der Dienst-zu-Dienst-Kommunikation üblich.

- Zertifikatsaustausch: Beide Seiten präsentieren digitale Zertifikate.

- Schlüsselüberprüfung: Jede Seite überprüft den Schlüssel der anderen Seite.

- Sitzungsaufbau: Ein sicherer Kanal wird erst nach der Überprüfung geöffnet.

In einer Darstellung muss ein zweiseitiger Handshake gezeigt werden, bevor der eigentliche Datenpayload übertragen wird. Dies verleiht der Sicherheitsgeschichte der Interaktion mehr Tiefe.

🔄 Visualisierung von Token-Austauschflüssen

Der Ablauf der Token ist der kritischste Teil eines Authentifizierungsdiagramms. Wenn die Tokenerzeugung oder -überprüfung unklar ist, ist das System anfällig für Angriffe.

Der Anmeldevorgang

Beginnen Sie damit, dass der Client Anmeldeinformationen sendet. Zeichnen Sie die Anmeldeinformationen nicht als Klartext. Geben Sie an, dass sie verschlüsselt oder gehasht sind.

- Schritt 1:Client sendet

POST /loginmit verschlüsseltem Payload. - Schritt 2:Der Server überprüft gegen die Identitätsdatenbank.

- Schritt 3:Der Server generiert einen eindeutigen Token.

- Schritt 4:Der Server gibt den Token an den Client zurück.

Beschriften Sie die Rückmeldung als “„Token ausgestellt“. Dies klärt ab, dass das Passwort nicht mehr im System gespeichert ist.

Der Aktualisierungsablauf

Tokens laufen ab. Das Diagramm muss zeigen, wie ein neuer Token erhalten wird, ohne dass die Anmeldeinformationen erneut eingegeben werden müssen.

- Schritt 1:Der Client erkennt das Ablaufdatum des Tokens.

- Schritt 2:Der Client sendet den Aktualisierungstoken an den Authentifizierungsdienst.

- Schritt 3:Der Authentifizierungsdienst überprüft den Aktualisierungstoken.

- Schritt 4:Der Authentifizierungsdienst stellt einen neuen Zugangstoken aus.

Dieser Ablauf verhindert häufiges Abmelden der Benutzer, während die Sicherheit gewahrt bleibt. Im Diagramm unterscheiden Sie zwischen dem Zugangstoken und dem Aktualisierungstokenunter Verwendung unterschiedlicher Beschriftungen oder Farben.

Der Abmeldeablauf

Sicherheit beinhaltet auch die Beendigung. Ein Diagramm sollte zeigen, wie eine Sitzung ungültig gemacht wird.

- Schritt 1:Der Client sendet eine Abmeldeanforderung mit dem aktuellen Token.

- Schritt 2:Der Server markiert den Token im Sitzungsspeicher als ungültig.

- Schritt 3:Der Server bestätigt die Abmeldung.

Ohne diesen Schritt könnte ein gestohlener Token unbegrenzt gültig bleiben. Das Diagramm dient als Erinnerung, diese Bereinigungslogik zu implementieren.

📊 Nachrichtentypen und Sicherheitsfolgen

Nicht alle Nachrichten in einem Kommunikationsdiagramm sind gleich. Einige tragen vertrauliche Daten, während andere routinemäßig sind. Die folgende Tabelle beschreibt gängige Nachrichtentypen und ihre Sicherheitsanforderungen.

| Nachrichtentyp | Sicherheitsanforderung | Diagrammnotation |

|---|---|---|

| Authentifizierungsanforderung | Verschlüsselung, Eingabebestätigung | Bezeichnung: Verschlüsselter Payload |

| Tokenausstellung | Sichere Verbindung, Signatur | Bezeichnung: Sicheres Token |

| Datenabruf | Berechtigungsprüfung | Bezeichnung: Authentifizierung erforderlich |

| Konfigurationsaktualisierung | Privilegien-Erhöhung-Prüfung | Bezeichnung: Nur für Administratoren |

| Protokollierungsereignis | Bereinigung (keine personenbezogenen Daten) | Bezeichnung: Bereinigtes Protokoll |

Die Verwendung dieser Bezeichnungen in Ihren Diagrammen schafft eine schnelle Referenz für Überprüfer. Sie zwingt das Team dazu, darüber nachzudenken, welche Daten bewegt werden und ob sie geschützt sind.

🚫 Fehlerbehandlung und Sicherheitswarnungen

Sicherheit wird oft bei Fehlern getestet. Ein robustes Diagramm enthält Fehlerpfade. Wenn eine Authentifizierungsanforderung fehlschlägt, sollte das System nicht zu viel Information preisgeben.

Generische Fehlermeldungen

Wenn ein Login fehlschlägt, sollte das Diagramm eine generische Antwort anzeigen. Geben Sie nicht an, ob der Benutzername oder das Passwort falsch war.

- Falsch: „Benutzername nicht gefunden“.

- Richtig: „Ungültige Zugangsdaten“.

Dies verhindert, dass Angreifer gültige Benutzernamen enumerieren. Kennzeichnen Sie in der Abbildung die Fehlerantwort deutlich, um sicherzustellen, dass Entwickler bestimmte Fehlercodes nicht versehentlich preisgeben.

Rate Limiting

Brute-Force-Angriffe sind häufig. Die Abbildung sollte anzeigen, wo das Rate Limiting erfolgt.

- Ort: Am API-Gateway oder Authentifizierungsdienst.

- Aktion: Blockieren der Anfrage nach N Versuchen.

- Antwort: Rückgabe einer generischen Verzögerung oder eines Fehlers.

Die Darstellung dieses Ablaufs hilft Entwicklern zu verstehen, dass das System vor automatisierten Angriffen geschützt ist. Zeichnen Sie einen Nebenpfad für den Rate-Limit-Auslöser.

🛠️ Best Practices für die Darstellung von Sicherheit in Diagrammen

Um Klarheit und Genauigkeit zu gewährleisten, beachten Sie diese Richtlinien, wenn Sie Sicherheit in Ihre Kommunikationsdiagramme einfügen.

- Konsistente Notation: Legen Sie eine Legende für Sicherheitselemente an. Verwenden Sie spezifische Formen oder Farben für Tokens, Zertifikate und verschlüsselte Kanäle.

- Schichtentrennung:Mischen Sie Sicherheitsabläufe nicht mit Geschäftslogikabläufen. Halten Sie sie voneinander getrennt, aber verbunden.

- Fokus auf Datenfluss: Zeigen Sie, wo vertrauliche Daten eintreten und verlassen. Hervorheben Sie die Transformation von Daten (z. B. Hashing, Verschlüsselung).

- Zeitüberschreitungen einbeziehen:Sicherheit hängt oft von der Zeit ab. Zeigen Sie Sitzungs-Timeouts und Ablaufzeiten von Tokens, wo relevant.

- Regelmäßig überprüfen: Sobald das System sich weiterentwickelt, aktualisieren Sie die Diagramme. Veraltete Sicherheitsdiagramme führen zu veralteten Sicherheitspraktiken.

🧩 Häufige Fehler, die vermieden werden sollten

Selbst erfahrene Designer begehen Fehler bei der Visualisierung von Sicherheit. Seien Sie sich dieser häufigen Fehler bewusst.

1. Verstecken des Tokens

Einige Diagramme zeigen das Token einfach als gestrichelte Linie. Dies verschleiert die Tatsache, dass das Token ein kritischer Datenbestandteil ist, der geschützt werden muss.

- Lösung: Zeichnen Sie das Token als spezifisches Objekt mit einer Beschriftung.

2. Ignorieren der Netzwerkschicht

Ein Diagramm könnte die Anwendungsschicht zeigen, aber die Transportschicht ignorieren. Die Verschlüsselung auf der Transportschicht (TLS) ist entscheidend.

- Lösung: Fügen Sie eine Notiz hinzu, die angibt, dass alle Kommunikation verschlüsselten Transport verwendet.

3. Implizites Vertrauen voraussetzen

Interne Dienste gehen oft davon aus, dass sie sicher sind. Ein kompromittierter interner Dienst kann jedoch weiterhin Tokens stehlen.

- Lösung:Behandeln Sie alle internen Kommunikationen als potenziell feindlich. Überprüfen Sie Identitäten.

4. Zu große Komplexität der Darstellung

Das Hinzufügen zu vieler Sicherheitsdetails kann die Darstellung unleserlich machen. Konzentrieren Sie sich auf die kritischen Pfade.

- Lösung: Verwenden Sie separate Diagramme für Hoch-Level-Flüsse und detaillierte Sicherheits-Handshakes.

📝 Detaillierter Szenario: API-Gateway-Interaktion

Betrachten Sie eine Situation, in der ein API-Gateway eingehende Anfragen verarbeitet. Dieser Bestandteil ist die erste Verteidigungslinie. Das Diagramm sollte zeigen, wie der Gateway mit dem Authentifizierungsdienst interagiert.

- Client-Anfrage: Der Client sendet eine Anfrage an den Gateway.

- Token-Auszug: Der Gateway extrahiert den Token aus dem Header.

- Überprüfung: Der Gateway ruft den Authentifizierungsdienst auf, um den Token zu überprüfen.

- Weiterleitung: Wenn gültig, leitet der Gateway die Anfrage an den Backend-Dienst weiter.

- Ablehnung: Wenn ungültig, gibt der Gateway eine 401 Unauthorized-Antwort zurück.

Dieser Ablauf zentralisiert die Sicherheitslogik. Die Backend-Dienste müssen den Token nicht selbst überprüfen; sie vertrauen dem Gateway. Dies reduziert Code-Duplikate und potenzielle Sicherheitsfehler.

📝 Detaillierter Szenario: Sitzungsstatus-Verwaltung

Einige Systeme verlassen sich auf serverseitige Sitzungen. Das Diagramm muss die Interaktion mit dem Sitzungs-Speicher zeigen.

- Anmeldung: Der Benutzer gibt Anmeldeinformationen ein.

- Sitzungserstellung: Der Server erstellt eine Sitzungs-ID und speichert sie.

- Anfrage:Der Client sendet die Sitzungs-ID mit nachfolgenden Anfragen.

- Überprüfung:Der Server sucht die Sitzungs-ID im Speicher.

- Invalide:Beim Abmelden löscht der Server die Sitzung.

Stellen Sie sicher, dass der Sitzungsspeicher als eigenständiger Bestandteil dargestellt wird. Dies hebt die zustandsbehaftete Natur des Systems und die Notwendigkeit hervor, das Speichermedium zu sichern.

🔍 Überprüfungsliste für Sicherheitsdiagramme

Bevor Sie ein Diagramm abschließen, durchlaufen Sie diese Liste, um sicherzustellen, dass die Sicherheit angemessen dargestellt ist.

- ✅ Sind alle externen Grenzen eindeutig gekennzeichnet?

- ✅ Wird Verschlüsselung für sensible Daten angezeigt?

- ✅ Werden Authentifizierungstoken als eigenständige Objekte dargestellt?

- ✅ Sind Fehlerantworten generisch und nicht revealing?

- ✅ Gibt es einen Abmelde- oder Sitzungsbeendigungsablauf?

- ✅ Werden Rate-Limits oder Drosselungsmechanismen dargestellt?

- ✅ Ist die Vertrauensgrenze für jeden Dienst definiert?

- ✅ Werden Anmeldeinformationen niemals im Klartext angezeigt?

🧠 Integration von Sicherheit in den Gestaltungsprozess

Sicherheitsdiagramme sollten nicht isoliert erstellt werden. Sie müssen Teil des iterativen Gestaltungsprozesses sein. Bei der ersten Brainstorming-Phase zeichnen Sie die grundlegenden Abläufe auf. Bei der Gestaltungsüberprüfung fügen Sie die Sicherheitsebenen hinzu. Während der Implementierungsphase dient das Diagramm als Referenz für Codierungsstandards.

Dieser Ansatz stellt sicher, dass Sicherheit in das Gewebe des Systems eingewoben wird, anstatt als Nachtrag hinzugefügt zu werden. Er erleichtert zudem die Kommunikation zwischen Sicherheitsexperten und Anwendungsentwicklern. Wenn beide Teams dasselbe Diagramm betrachten, teilen sie eine gemeinsame Sprache.

🔎 Die Rolle der Dokumentation

Ein Diagramm ist nur so gut wie seine begleitende Dokumentation. Das Diagramm zeigt das „Was“ und das „Wo“. Die Dokumentation erklärt das „Warum“ und das „Wie“.

- Protokollspezifikationen:Link zu den verwendeten Protokollstandards (z. B. OAuth 2.0, OIDC).

- Kryptografische Algorithmen:Geben Sie die Hash-Algorithmen und Cipher-Suites an.

- Schlüsselverwaltung:Beschreiben Sie, wie Schlüssel gespeichert und rotiert werden.

- Vorfalldokumentation:Skizzieren Sie, was geschieht, wenn ein Token kompromittiert wird.

Die Kombination von visuellen Abläufen mit textlichen Details erzeugt eine robuste Sicherheitsspezifikation. Dies reduziert Mehrdeutigkeiten und stellt eine konsistente Implementierung über verschiedene Teile des Systems sicher.

🎯 Abschließende Gedanken

Sicherheit ist ein kontinuierlicher Prozess der Überprüfung und Verbesserung. Kommunikationsdiagramme sind leistungsstarke Werkzeuge für diesen Prozess. Sie ermöglichen es Teams, komplexe Interaktionen zu visualisieren und potenzielle Schwachstellen zu identifizieren, bevor der Code geschrieben wird. Indem man sich auf Authentifizierungsabläufe, Vertrauensgrenzen und Fehlerbehandlung konzentriert, können Architekten Systeme entwickeln, die widerstandsfähig gegen Angriffe sind.

Denken Sie daran, dass ein Diagramm ein lebendiges Dokument ist. Sobald Bedrohungen sich entwickeln, sollten auch die Sicherheitsmodelle, die sie darstellen, aktualisiert werden. Regelmäßige Überprüfungen und Aktualisierungen halten das System mit den neuesten Sicherheitsstandards synchron. Nutzen Sie die visuelle Sprache von Diagrammen, um Sicherheit für alle Beteiligten im Projekt transparent, verständlich und umsetzbar zu machen.

🛡️ Zusammenfassung der wichtigsten Erkenntnisse

- Vertrauen visualisieren:Markieren Sie deutlich, wo Vertrauensgrenzen bestehen.

- Tokens anzeigen:Behandeln Sie Authentifizierungstokens als kritische Datenobjekte.

- Fehler planen:Stellen Sie sicher, dass Fehlerpfade keine Informationen preisgeben.

- Anliegen trennen:Halten Sie Sicherheitsabläufe von der Geschäftslogik getrennt.

- Dokumentieren Sie gründlich:Unterstützen Sie Diagramme mit detaillierten Sicherheitsspezifikationen.

Durch Einhaltung dieser Prinzipien können Teams Kommunikationsdiagramme erstellen, die mehr tun als nur Datenflüsse darzustellen – sie zeigen die Sicherheitsposition. Diese Klarheit ist entscheidend, um vertrauenswürdige Software-Systeme in einer zunehmend vernetzten Welt zu entwickeln.