Tworzenie solidnej platformy finansowej wymaga więcej niż tylko umiejętności programowania; wymaga to podejścia strukturalnego zapewniającego integralność danych, bezpieczeństwo i skalowalność. Analiza i projektowanie obiektowe (OOAD) zapewnia fundament architektoniczny dla skomplikowanych systemów, takich jak aplikacje bankowe. Wykorzystując podstawowe zasady, takie jak hermetyzacja, dziedziczenie, polimorfizm i abstrakcja, programiści mogą tworzyć modułowe, łatwe w utrzymaniu i bezpieczne rozwiązania oprogramowania. Niniejszy przewodnik omawia praktyczne zastosowanie zasad OOP przy projektowaniu kompleksowego systemu bankowego.

1. Zrozumienie wymagań 📋

Zanim napiszesz jedną linię kodu, faza analizy identyfikuje, co system musi robić. System bankowy obsługuje poufne dane i transakcje finansowe, co czyni dokładność krytyczną. Wymagania funkcjonalne definiują działania, które użytkownicy mogą wykonywać, podczas gdy wymagania niiefunkcjonalne określają standardy wydajności i bezpieczeństwa.

- Wymagania funkcjonalne:

- Tworzenie i zarządzanie kontami (otwieranie, zamykanie, zablokowanie).

- Transakcje finansowe (wpłaty, wypłaty, przelewy).

- Obliczanie i kapitalizacja odsetek.

- Zgłoszenie kredytu i przetwarzanie spłat.

- Generowanie wyciągów i historii transakcji.

- Wymagania niiefunkcjonalne:

- Wysoka dostępność (99,9% czasu działania).

- Spójność danych i zgodność z zasadami ACID.

- Protokoły bezpieczeństwa (szyfrowanie, uwierzytelnianie).

- Czas odpowiedzi pod obciążeniem.

2. Identyfikacja podstawowych klas i obiektów 🧱

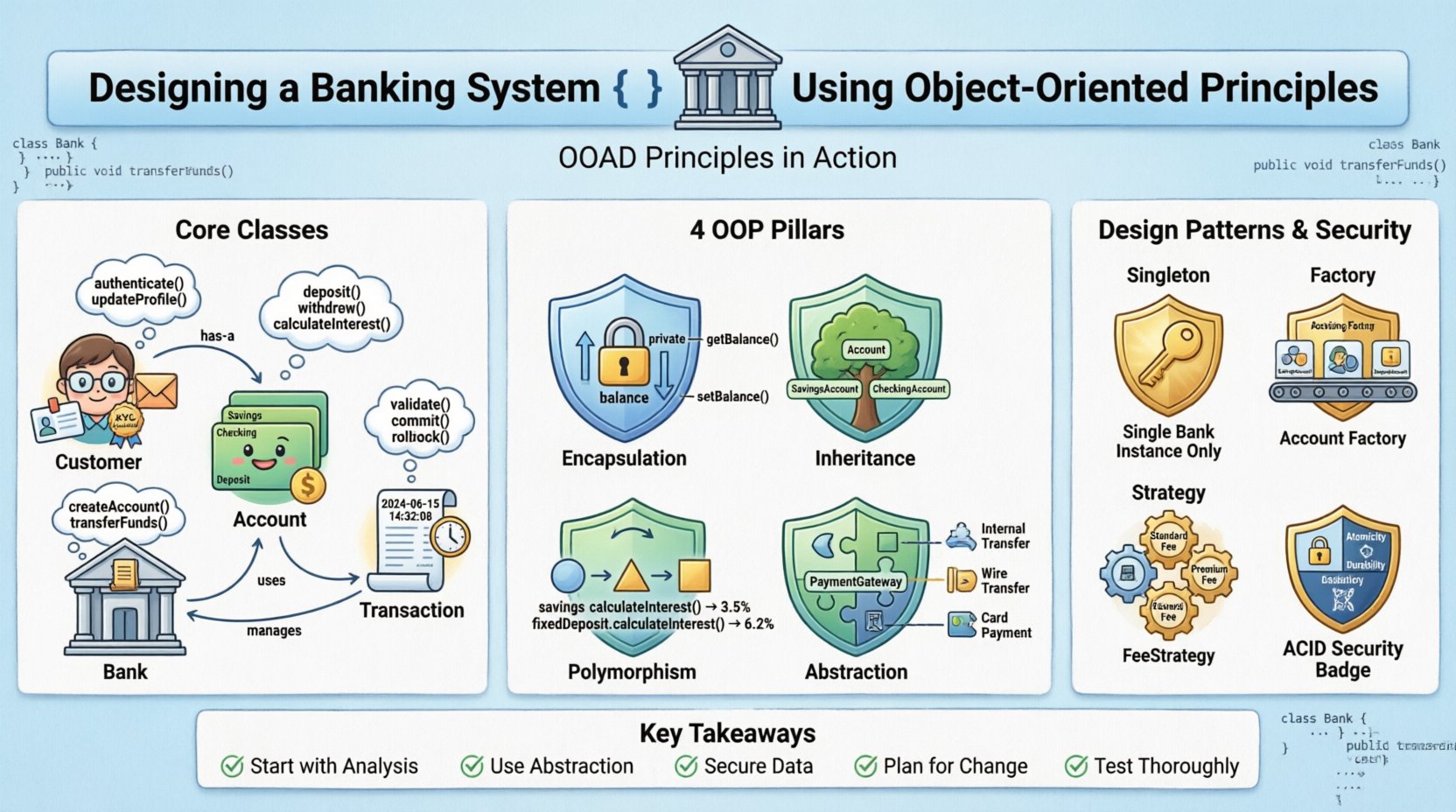

Pierwszym krokiem w projektowaniu jest identyfikacja rzeczowników w wymaganiach. Te rzeczowniki przekładają się na klasy. W kontekście bankowym podstawowymi jednostkami są Klienci, Konta, Transakcje oraz sam Bank. Każda klasa reprezentuje konkretny pojęcie z zdefiniowanymi atrybutami i zachowaniami.

2.1 Klasa Klient

Ta klasa reprezentuje osobę lub jednostkę posiadającą konta. Przechowuje dane identyfikacyjne oraz informacje kontaktowe.

- Atrybuty:ID klienta, Imię, Adres, Numer kontaktowy, Email, Status KYC.

- Zachowania:AktualizujProfil, WymagajWyciągu, Zautoryzuj.

2.2 Klasa Konto

Konta przechowują środki pieniężne. Są powiązane z klientami i definiują rodzaj produktu finansowego (oszczędności, rachunek bieżący, lokata terminowa).

- Atrybuty:Numer konta, Typ konta, Saldo, Stopa procentowa, Status.

- Zachowania:Wpłać, Wypłać, ObliczOdsetki, Zablokuj.

2.3 Klasa Transakcja

Ta klasa rejestruje każde przemieszczenie pieniędzy. Służy jako wpis dziennika, aby zapewnić istnienie śladu audytowego.

- Atrybuty: ID transakcji, Typ (Debet/Kredyt), Kwota, Znacznik czasu, Konto źródłowe, Konto docelowe.

- Zachowania: Weryfikuj, Zatwierdź, Cofnij.

2.4 Tabela porównawcza atrybutów klas 📊

| Nazwa klasy | Kluczowe atrybuty | Główne metody |

|---|---|---|

| Klient | id, name, email, statusKyc | uwierzytelnij, zaktualizujProfil |

| Konto | numerKonta, saldo, typ, stopaProcentowa | wpłać, wypłać, obliczOdsetki |

| Transakcja | idTransakcji, kwota, data, typ | weryfikuj, zatwierdź |

| Bank | nazwaBanku, lokalizacjaOddziału, łącznaLiczbaKont | utwórzKonto, przekażŚrodki |

3. Stosowanie zasad programowania obiektowego 💎

Siła tego projektu polega na tym, jak przestrzega czterech fundamentów programowania obiektowego. Każda zasada rozwiązuje konkretne wyzwania inherentne dla systemów finansowych.

3.1 Enkapsulacja 🔒

Enkapsulacja łączy dane i metody razem, ograniczając bezpośredni dostęp do niektórych składowych obiektu. W bankowości publiczne ujawnianie szczegółów salda stanowi ryzyko bezpieczeństwa. Enkapsulacja zapewnia, że tylko autoryzowane metody mogą modyfikować saldo.

- Członkowie prywatni: Zmienna

saldopowinna być prywatna. Klasy zewnętrzne nie mogą jej zmieniać bezpośrednio. - Publiczne metody dostępowe (gettery/settery): A

getBalance()metoda pozwala odczytać wartość, podczas gdyupdateBalance()metoda akceptuje tylko poprawne zmiany poprzez logikę wpłaty lub wypłaty. - Zalety bezpieczeństwa: Zapobiega nieautoryzowanym modyfikacjom rekordów finansowych poza zakresem klasy.

3.2 Dziedziczenie 🌳

Dziedziczenie pozwala nowej klasie dziedziczyć właściwości i zachowania z istniejącej klasy. Zmniejsza to nadmiarowość kodu i promuje jego ponowne wykorzystanie. Różne typy kont dzielą wspólne cechy, ale mają specyficzne zasady.

- Klasa bazowa:

Kontozawiera wspólne atrybuty takie jaknumerKontaorazsaldo. - Klasy pochodne:

KontoOsobisteorazKontoBierzącedziedziczą zKonto. - Specjalizacja:

KontoOsobistemoże dodać atrybutstopaProcentowaatrybut, podczas gdyKontoBierzącemoże dodaćlimitTransakcjiatrybut.

3.3 Polimorfizm 🔄

Polimorfizm pozwala traktować obiekty jako instancje ich klasy nadrzędnej zamiast ich rzeczywistej klasy. Jest to kluczowe podczas jednolitego obsługiwanie różnych typów kont lub stosowania różnych logik obliczeń.

- Przeciążanie metod: Metoda o nazwie

obliczOprocentowaniemoże akceptować różne parametry (np. okres czasu w porównaniu do stawki). - Przesłanianie metod: Metoda

obliczOprocentowaniemetoda zachowuje się inaczej dla Kont oszczędnościowych w porównaniu do Kont zabezpieczonych. System wywołuje odpowiednią implementację w zależności od typu obiektu w czasie wykonywania. - Zalety:Główna logika systemu nie musi znać konkretnego typu konta, aby wyzwolić obliczenie; wystarczy wywołać metodę na referencji do klasy nadrzędnej.

3.4 Abstrakcja 🧩

Abstrakcja ukrywa skomplikowane szczegóły implementacji i pokazuje tylko niezbędne cechy obiektu. Upraszczają to interakcję między interfejsem użytkownika a logiką zaplecza.

- Interfejsy: Zdefiniuj interfejs

PaymentGatewayz metodąprzetworzPłatnośćmetoda. - Realizacja: Różne dostawcy płatności (Przelew wewnętrzny, Przelew zewnętrzny, Karta) realizują ten interfejs w różny sposób.

- Zalety: Jeśli bank zmieni dostawcę płatności, logika jądra systemu pozostaje niezmieniona; zmienia się tylko klasa implementacji.

4. Wzorce projektowe dla logiki finansowej 🛠️

Poza podstawowymi zasadami, konkretne wzorce projektowe rozwiązywają powtarzające się problemy w architekturze bankowej.

4.1 Wzorzec Singleton 🕵️

Wzorzec Bank instancja powinna być unikalna. Powinna istnieć tylko jedna centralna jednostka zarządzająca dziennikiem. Wzorzec Singleton zapewnia, że w całym cyklu życia aplikacji istnieje tylko jedna instancja klasy Bank.

- Przypadek użycia: Zarządzanie globalnymi ustawieniami lub usługa centralnego dziennika.

- Ograniczenie: Zapewnij bezpieczeństwo wątkowe, aby zapobiec warunkom wyścigu podczas jednoczesnego dostępu.

4.2 Wzorzec Fabryka 🏭

Tworzenie obiektów może być skomplikowane. Metoda fabryki tworzy obiekty bez określania dokładnej klasy. Jest to przydatne podczas tworzenia nowych typów kont.

- Scenariusz: Użytkownik wybiera „Oszczędności” lub „Bieżące” podczas otwierania konta.

- Logika: Klasa fabryki analizuje żądanie i zwraca odpowiednią instancję podklasy Account.

- Zalety: Kod klienta pozostaje rozłączony od klas konkretnych.

4.3 Wzorzec Strategia 🧭

Algorytmy obliczania opłat lub stóp procentowych różnią się. Wzorzec Strategia definiuje rodzinę algorytmów, hermetyzuje każdy z nich i umożliwia ich wymianę.

- Przykład: Różne oddziały mogą mieć różne struktury opłat.

- Realizacja: Klasa

FeeStrategyinterfejs jest implementowany przezStandardFeeStrategy,PremiumFeeStrategy, itd. - Zalety: Zmiana polityki opłat nie wymaga modyfikacji podstawowej klasy transakcji.

5. Zarządzanie transakcjami i bezpieczeństwo 🛡️

Systemy finansowe muszą gwarantować, że pieniądze nigdy nie zostaną stracone ani podwojone. Wymaga to rygorystycznego zarządzania transakcjami i środków bezpieczeństwa.

5.1 Własności ACID

Transakcje muszą spełniać zasady atomowości, spójności, izolacji i trwałości.

- Atomowość: Przelew obejmuje dwa kroki: obciążenie źródła, zaksięgowanie przelewu. Obie operacje muszą się powieść, albo obie muszą się nie powieść.

- Spójność: Baza danych musi pozostawać w ważnym stanie przed i po transakcji.

- Izolacja: Transakcje współbieżne nie powinny wzajemnie się zakłócać (np. dwóch użytkowników próbujących jednocześnie wypłacić tę samą kwotę).

- Trwałość: Po zatwierdzeniu zmiana musi przetrwać awarie systemu.

5.2 Przepisy bezpieczeństwa

Ochrona danych jest najważniejsza. Szyfrowanie i uwierzytelnianie są nie do odstąpienia.

- Szyfrowanie danych:Czułe pola, takie jak numery kont i dane osobowe, muszą być szyfrowane w trakcie przechowywania i podczas przesyłania.

- Uwierzytelnianie:W przypadku transakcji o wysokiej wartości powinno być wymagane uwierzytelnianie wieloskładnikowe (MFA).

- Rejestrowanie: Każda akcja musi być zapisana w niezmienialnym śladzie audytowym. Pomaga to w analizie kryminalnej w przypadku naruszenia zabezpieczeń.

- Weryfikacja: Weryfikacja danych wejściowych zapobiega atakom typu wstrzyknięcie. Wszystkie dane użytkownika muszą zostać oczyścić przed przetworzeniem.

6. Obsługa przypadków granicznych i błędów ⚠️

Nieulegające systemy przewidują awarie. Projekt musi obsługiwać sytuacje, które wykraczają poza normalne użycie.

6.1 Niewystarczające środki

Metoda wypłaty musi sprawdzić stan konta przed przetworzeniem. Jeśli środki są niewystarczające, system musi zgłosić określony wyjątek lub zwrócić stan błędu, zapobiegając ujemnym saldom, chyba że aktywne jest zabezpieczenie przed przekroczeniem limitu.

6.2 Dostęp współbieżny

Mechanizmy blokowania (np. blokowanie optymistyczne lub pesymistyczne) zapobiegają jednoczesnej modyfikacji tego samego konta przez dwie transakcje. Unika to warunków wyścigu, gdy saldo może zostać odczytane dwukrotnie przed jego aktualizacją.

6.3 Awarie sieciowe

Jeśli podczas przelewu wystąpi błąd sieciowy, system musi zapewnić cofnięcie transakcji. Klient powinien zostać powiadomiony o błędzie, a środki powinny pozostać na koncie źródłowym.

7. Testowanie i weryfikacja 🧪

Zanim system zostanie wdrożony, podlega szczegółowemu testowaniu w celu zapewnienia niezawodności.

- Testy jednostkowe: Testuj poszczególne klasy (np.

Account.calculateInterest) oddzielnie, aby zweryfikować logikę. - Testy integracyjne: Zweryfikuj, jak klasa Account oddziałuje na warstwy Transaction i Database.

- Testy obciążeniowe: Symuluj szczytowy ruch (np. kredyty pensyjne na koniec miesiąca), aby upewnić się, że system obsługuje żądania równoległe bez awarii.

- Testy bezpieczeństwa: Przeprowadź testy przenikania, aby wykryć luki w uwierzytelnianiu i obsłudze danych.

8. Obsługa i skalowalność 🔧

Cykl życia oprogramowania nie kończy się po wypuszczeniu. Struktura obiektowa ułatwia przyszłe zmiany.

- Modułowość: Jeśli potrzebna jest nowa rodzina kont, programiści mogą stworzyć nową podklasę bez modyfikowania istniejącego kodu.

- Refaktoryzacja: W miarę zmiany wymagań metody wewnętrzne mogą być zoptymalizowane bez wpływu na interfejsy zewnętrzne.

- Skalowalność: Oddzielenie odpowiedzialności pozwala na skalowanie poziome konkretnej usługi (np. usługa Transakcji może być skalowana niezależnie od usługi Profilu Użytkownika).

9. Podsumowanie decyzji projektowych 📝

Poniższa tabela podsumowuje przyporządkowanie wymagań bankowych do rozwiązania OOAD.

| Wymaganie | Rozwiązanie OOAD | Zalety |

|---|---|---|

| Bezpieczny dostęp do danych | Uwzględnienie | Zapobiega nieautoryzowanej modyfikacji salda |

| Różne typy kont | Dziedziczenie | Zmniejsza powtarzanie kodu |

| Zmienne logiki odsetek | Polimorfizm | Elastyczne strategie obliczeniowe |

| Wiele metod płatności | Abstrakcja | Łatwa integracja nowych bramek płatności |

| Centralna księga | Wzorzec Singleton | Gwarantuje jednoznaczny źródło prawdy |

10. Rozważania dotyczące przyszłości 🚀

Wraz z rozwojem technologii system bankowy musi się dostosować. Nowoczesne trendy obejmują przetwarzanie w czasie rzeczywistym, integrację blockchainu oraz wykrywanie oszustw oparte na sztucznej inteligencji. Podstawa oparta na programowaniu obiektowym nadal jest aktualna, ponieważ pozwala na integrację tych nowych komponentów jako nowych klas lub strategii bez zakłócania architektury jądra systemu.

Na przykład integracja księgi blockchainowej wymagałaby stworzenia nowejKsięgaBlockchain klasy, która implementuje istniejącyKsięga interfejs. Pozostała część systemu nie jest świadoma zmiany. Ta modułowość jest główną zaletą podejścia OOAD w rozwoju oprogramowania finansowego.

11. Kluczowe wnioski dla programistów 👨💻

- Zacznij od analizy: Zrozum zasady biznesowe przed projektowaniem klas.

- Używaj abstrakcji: Ukryj złożoność za czystymi interfejsami.

- Zabezpiecz dane: Nigdy nie ujawniaj wrażliwych zmiennych publicznie.

- Planuj zmiany: Używaj wzorców projektowych, aby uwzględnić przyszłe wymagania.

- Testuj dokładnie: Błędy finansowe są kosztowne; walidacja jest kluczowa.

Projektowanie systemu bankowego to skomplikowane zadanie wymagające starannego planowania i przestrzegania najlepszych praktyk. Dzięki stosowaniu zasad analizy i projektowania obiektowego programiści mogą tworzyć systemy, które są nie tylko funkcjonalne obecnie, ale również elastyczne wobec przyszłości. To systematyczne podejście gwarantuje, że oprogramowanie pozostaje bezpieczne, utrzymywalne i wydajne przez cały cykl życia.