La construction d’une plateforme financière robuste exige plus que des compétences en programmation ; elle exige une approche structurée garantissant l’intégrité des données, la sécurité et la scalabilité. L’analyse et la conception orientées objet (OOAD) fournissent le socle architectural pour des systèmes complexes tels que les applications bancaires. En exploitant des principes fondamentaux tels que l’encapsulation, l’héritage, le polymorphisme et l’abstraction, les développeurs peuvent concevoir des solutions logicielles modulaires, maintenables et sécurisées. Ce guide explore l’application pratique des principes de POO dans la conception d’un système bancaire complet.

1. Comprendre les exigences 📋

Avant d’écrire une seule ligne de code, la phase d’analyse identifie ce que le système doit faire. Un système bancaire gère des données sensibles et des transactions financières, rendant la précision essentielle. Les exigences fonctionnelles définissent les actions que les utilisateurs peuvent effectuer, tandis que les exigences non fonctionnelles fixent les normes de performance et de sécurité.

- Exigences fonctionnelles :

- Création et gestion des comptes (ouverture, fermeture, gel).

- Transactions financières (dépôts, retraits, virements).

- Calcul et crédit des intérêts.

- Demande de prêt et traitement du remboursement.

- Génération des relevés et de l’historique des transactions.

- Exigences non fonctionnelles :

- Haute disponibilité (99,9 % de temps de fonctionnement).

- Consistance des données et conformité ACID.

- Protocoles de sécurité (chiffrement, authentification).

- Temps de réponse sous charge.

2. Identifier les classes et objets principaux 🧱

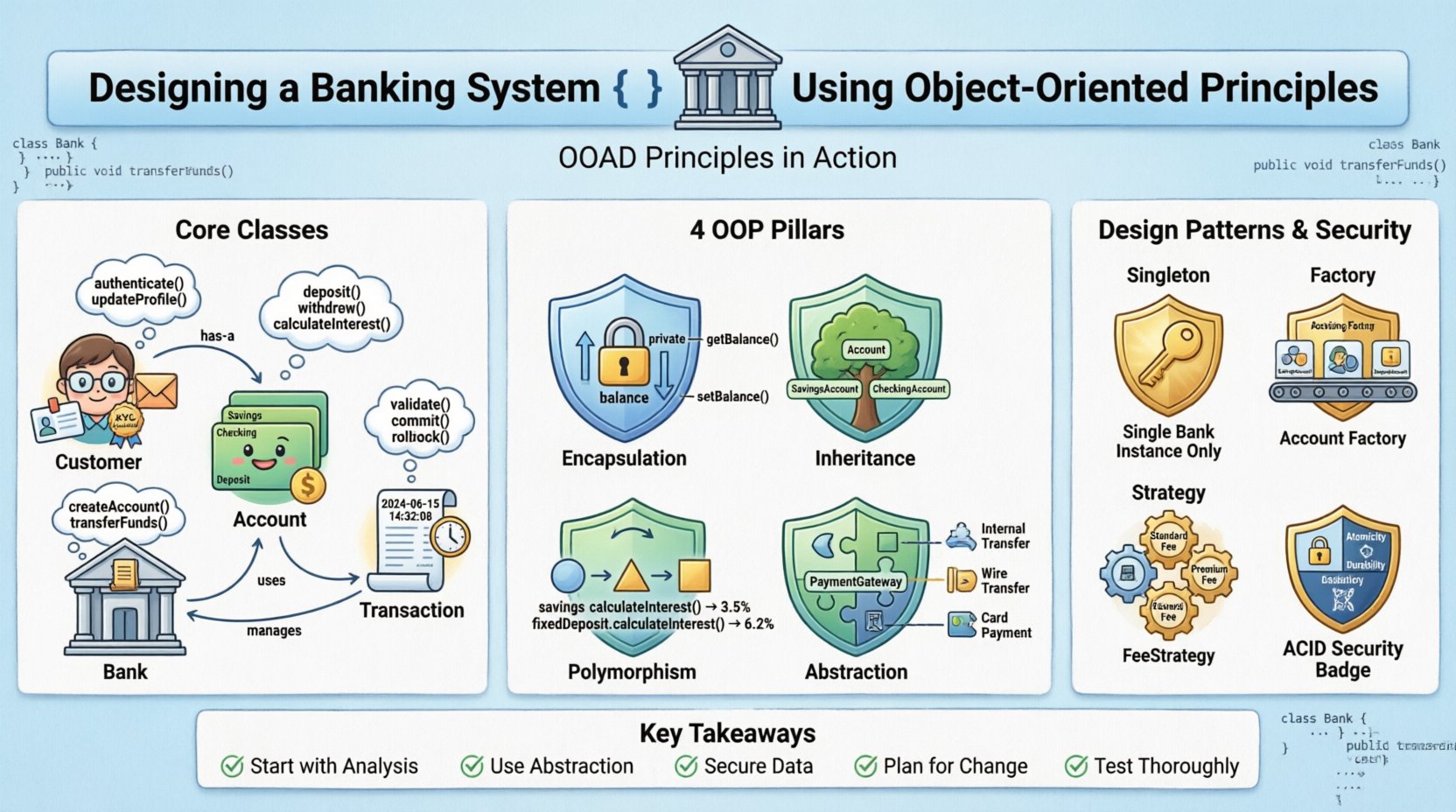

La première étape de la conception consiste à identifier les noms propres dans les exigences. Ces noms se traduisent en classes. Dans un contexte bancaire, les entités principales incluent les Clients, les Comptes, les Transactions et la Banque elle-même. Chaque classe représente un concept spécifique doté d’attributs et de comportements définis.

2.1 La classe Client

Cette classe représente l’individu ou l’entité propriétaire des comptes. Elle contient des informations d’identification personnelle et des coordonnées de contact.

- Attributs : Identifiant client, Nom, Adresse, Numéro de contact, Email, Statut KYC.

- Comportements : Mettre à jour le profil, Demander un relevé, S’authentifier.

2.2 La classe Compte

Les comptes conservent les fonds. Ils sont liés aux clients et définissent le type de produit financier (épargne, compte courant, dépôt à terme).

- Attributs : Numéro de compte, Type de compte, Solde, Taux d’intérêt, Statut.

- Comportements : Déposer, Retirer, Calculer les intérêts, Geler.

2.3 La classe Transaction

Cette classe enregistre chaque mouvement d’argent. Elle agit comme une entrée de journal pour garantir l’existence d’un historique de vérification.

- Attributs : Identifiant de transaction, Type (Débit/Crédit), Montant, Horodatage, Compte source, Compte destination.

- Comportements : Valider, Valider, Annuler.

2.4 Tableau de comparaison des attributs de classe 📊

| Nom de la classe | Attributs clés | Méthodes principales |

|---|---|---|

| Client | id, nom, courriel, statutKYC | authentifier, mettre à jour le profil |

| Compte | numéro de compte, solde, type, taux d’intérêt | déposer, retirer, calculer les intérêts |

| Transaction | idTxn, montant, date, type | valider, valider |

| Banque | nomBanque, localisationAgence, totalComptes | créer un compte, transférer des fonds |

3. Application des principes orientés objet 💎

La force de cette conception réside dans la manière dont elle respecte les quatre piliers de la programmation orientée objet. Chaque principe aborde des défis spécifiques inhérents aux systèmes financiers.

3.1 Encapsulation 🔒

L’encapsulation regroupe les données et les méthodes ensemble tout en restreignant l’accès direct à certains composants d’un objet. Dans le secteur bancaire, exposer publiquement les détails du solde constitue un risque de sécurité. L’encapsulation garantit que seules les méthodes autorisées peuvent modifier le solde.

- Membres privés : Le

soldevariable doit être privée. Les classes externes ne peuvent pas la modifier directement. - Accesseurs publics : A

getSolde()méthode permet la lecture de la valeur, tandis qu’unemettreAJourSolde()méthode n’accepte que des modifications valides via la logique de dépôt ou de retrait. - Avantage de sécurité :Empêche toute modification non autorisée des enregistrements financiers depuis l’extérieur de la portée de la classe.

3.2 Héritage 🌳

L’héritage permet à une nouvelle classe de dériver des propriétés et du comportement d’une classe existante. Cela réduit la redondance du code et favorise la réutilisabilité. Les différents types de comptes partagent des fonctionnalités communes mais ont des règles spécifiques.

- Classe de base :

Comptecontient des attributs communs tels quenumeroCompteetsolde. - Sous-classes :

CompteEpargneetCompteCouranthéritent deCompte. - Spécialisation :

CompteEpargnepourrait ajouter un attributtauxInteretattribut, tandis queCompteCourantpourrait ajouter unlimiteTransactionattribut.

3.3 Polymorphisme 🔄

Le polymorphisme permet de traiter les objets comme des instances de leur classe parente plutôt que de leur classe réelle. Cela est crucial lorsqu’on gère uniformément différents types de comptes ou qu’on applique des logiques de calcul différentes.

- Surcharge de méthode : Une méthode nommée

calculerInteretpeut accepter des paramètres différents (par exemple, période temporelle par rapport au taux). - Remplacement de méthode : La

calculerInteretLa méthode se comporte différemment pour les comptes d’épargne par rapport aux comptes à terme. Le système appelle l’implémentation spécifique en fonction du type d’objet à l’exécution. - Avantage : La logique principale du système n’a pas besoin de connaître le type spécifique du compte pour déclencher un calcul ; elle appelle simplement la méthode sur la référence parente.

3.4 Abstraction 🧩

L’abstraction masque les détails complexes d’implémentation et ne montre que les fonctionnalités nécessaires de l’objet. Cela simplifie l’interaction entre l’interface utilisateur et la logique du backend.

- Interfaces : Définir une

PasserellePaiementinterface avec uneprocessusPaiementméthode. - Implémentation : Des fournisseurs de paiement différents (virement interne, virement externe, carte) implémentent cette interface de manière différente.

- Avantage : Si la banque change de fournisseur de paiement, la logique centrale du système reste inchangée ; seul le classe d’implémentation change.

4. Les patrons de conception pour la logique financière 🛠️

Au-delà des principes de base, des patrons de conception spécifiques résolvent des problèmes récurrents dans l’architecture bancaire.

4.1 Patron Singleton 🕵️

Le BanqueL’instance doit être unique. Il ne doit y avoir qu’une seule autorité centrale chargée de gérer le registre. Le patron Singleton garantit qu’une seule instance de la classe Banque existe tout au long du cycle de vie de l’application.

- Cas d’utilisation :Gestion de la configuration globale ou service central de registre.

- Contrainte :Assurez la sécurité des threads pour éviter les conditions de course lors d’un accès concurrent.

4.2 Patron Factory 🏭

La création d’objets peut être complexe. La méthode Factory crée des objets sans spécifier la classe exacte. Cela est utile lors de la création de nouveaux types de comptes.

- Scénario :Un utilisateur sélectionne « Épargne » ou « Courant » lors de l’ouverture d’un compte.

- Logique :Une classe factory examine la demande et retourne l’instance appropriée de la sous-classe Compte.

- Avantage :Le code client reste déconnecté des classes concrètes.

4.3 Patron Stratégie 🧭

Les algorithmes de calcul des frais ou des taux d’intérêt varient. Le patron Stratégie définit une famille d’algorithmes, les encapsule chacun et les rend interchangeables.

- Exemple :Différentes agences pourraient avoir des structures de frais différentes.

- Implémentation : Une

FeeStrategyinterface est implémentée parStandardFeeStrategy,PremiumFeeStrategy, etc. - Avantage :Changer la politique des frais n’exige pas de modifier la classe principale des transactions.

5. Gestion des transactions et sécurité 🛡️

Les systèmes financiers doivent garantir que l’argent ne soit jamais perdu ou dupliqué. Cela exige une gestion rigoureuse des transactions et des mesures de sécurité.

5.1 Propriétés ACID

Les transactions doivent respecter l’atomicité, la cohérence, l’isolement et la durabilité.

- Atomicité : Un transfert implique deux étapes : débit du compte source, crédit du compte destinataire. Les deux doivent réussir, ou les deux doivent échouer.

- Cohérence : La base de données doit rester dans un état valide avant et après la transaction.

- Isolement : Les transactions concurrentes ne doivent pas s’interférer mutuellement (par exemple, deux utilisateurs tentant de retirer le même solde simultanément).

- Durabilité : Une fois validée, le changement doit résister aux défaillances du système.

5.2 Mesures de sécurité

Protéger les données est primordial. Le chiffrement et l’authentification sont incontournables.

- Chiffrement des données : Les champs sensibles tels que les numéros de compte et les informations personnelles doivent être chiffrés au repos et en transit.

- Authentification : L’authentification multifactorielle (MFA) doit être obligatoire pour les transactions à haute valeur.

- Journalisation : Toute action doit être enregistrée dans une trace d’audit immuable. Cela facilite l’analyse forensique en cas de violation.

- Validation : La validation des entrées empêche les attaques par injection. Toutes les entrées utilisateur doivent être nettoyées avant traitement.

6. Gestion des cas limites et des erreurs ⚠️

Les systèmes robustes anticipent les défaillances. La conception doit gérer les scénarios qui sortent de l’utilisation normale.

6.1 Fonds insuffisants

La méthode de retrait doit vérifier le solde avant traitement. Si le solde est insuffisant, le système doit lever une exception spécifique ou retourner un état d’erreur, empêchant les soldes négatifs sauf si la protection contre les découvertes est activée.

6.2 Accès concurrent

Les mécanismes de verrouillage (par exemple, verrouillage optimiste ou pessimiste) empêchent deux transactions de modifier le même compte simultanément. Cela évite les conditions de course où le solde pourrait être lu deux fois avant d’être mis à jour.

6.3 Défaillances réseau

Si une erreur réseau survient pendant un transfert, le système doit s’assurer que la transaction est annulée. Le client doit être informé de l’échec, et les fonds doivent rester sur le compte source.

7. Tests et validation 🧪

Avant le déploiement, le système subit des tests rigoureux pour garantir sa fiabilité.

- Tests unitaires : Tester des classes individuelles (par exemple,

Account.calculateInterest) de manière isolée pour vérifier la logique. - Tests d’intégration : Vérifier comment la classe Account interagit avec les couches Transaction et Base de données.

- Tests de charge : Simuler un trafic maximum (par exemple, les crédits de salaire à la fin du mois) pour s’assurer que le système gère les requêtes simultanées sans planter.

- Tests de sécurité : Effectuer des tests de pénétration pour identifier les vulnérabilités dans l’authentification et la gestion des données.

8. Maintenance et évolutivité 🔧

Le cycle de vie du logiciel ne s’arrête pas au lancement. La structure orientée objet facilite les modifications futures.

- Modularité : Si un nouveau type de compte est nécessaire, les développeurs peuvent créer une nouvelle sous-classe sans modifier le code existant.

- Refactoring : Au fur et à mesure que les exigences évoluent, les méthodes internes peuvent être optimisées sans affecter les interfaces externes.

- Évolutivité : La séparation des préoccupations permet une mise à l’échelle horizontale de services spécifiques (par exemple, le service Transaction peut être mis à l’échelle indépendamment du service Profil utilisateur).

9. Résumé des décisions de conception 📝

Le tableau suivant résume le mapping entre les exigences bancaires et la solution OOAD.

| Exigence | Solution OOAD | Avantage |

|---|---|---|

| Accès sécurisé aux données | Encapsulation | Empêche la modification non autorisée du solde |

| Différents types de comptes | Héritage | Réduit la duplication de code |

| Logique d’intérêt variable | Polymorphisme | Stratégies de calcul flexibles |

| Multiples méthodes de paiement | Abstraction | Intégration facile de nouvelles passerelles de paiement |

| Grand livre central | Modèle Singleton | Assure une seule source de vérité |

10. Considérations futures 🚀

À mesure que la technologie évolue, le système bancaire doit s’adapter. Les tendances modernes incluent le traitement en temps réel, l’intégration de la blockchain et la détection frauduleuse pilotée par l’IA. La fondation orientée objet reste pertinente car elle permet d’intégrer ces nouveaux composants sous forme de nouvelles classes ou stratégies sans perturber l’architecture centrale.

Par exemple, intégrer un grand livre blockchain impliquerait la création d’une nouvelleBlockchainLedger classe qui implémente l’interface existanteLedger interface. Le reste du système reste ignorant du changement. Cette modularité est l’avantage principal de l’approche OOAD dans le développement de logiciels financiers.

11. Points clés pour les développeurs 👨💻

- Commencez par l’analyse : Comprenez les règles métiers avant de concevoir les classes.

- Utilisez l’abstraction : Cacher la complexité derrière des interfaces claires.

- Sécurisez les données : Ne jamais exposer publiquement les variables sensibles.

- Prévoyez les changements : Utilisez les modèles de conception pour répondre aux exigences futures.

- Testez soigneusement : Les erreurs financières sont coûteuses ; la validation est essentielle.

Concevoir un système bancaire est une tâche complexe qui exige une planification soigneuse et le respect des meilleures pratiques. En appliquant les principes d’analyse et de conception orientées objet, les développeurs peuvent créer des systèmes qui sont non seulement fonctionnels aujourd’hui, mais aussi adaptables à l’avenir. Cette approche structurée garantit que le logiciel reste sécurisé, maintenable et efficace tout au long de son cycle de vie.