La sécurité est souvent perçue comme un ensemble d’outils ou de protocoles superposés aux systèmes existants. Bien que les pare-feu et le chiffrement soient essentiels, ils sont des mesures réactives. La véritable sécurité commence par la compréhension de l’architecture elle-même. L’une des façons les plus efficaces de visualiser et de sécuriser l’architecture système est la cartographie des flux de données. Ce processus consiste à créer une représentation visuelle du déplacement des informations à travers un système, en identifiant leur origine, leur trajet et leur point d’arrivée.

Lorsqu’elle est appliquée à l’analyse de sécurité, la cartographie des flux de données fait basculer la perspective de la défense statique vers une observation dynamique. Elle révèle les chemins où des vulnérabilités pourraient se cacher, permettant aux équipes d’évaluer les risques avant qu’ils ne soient exploités. En cartographiant le parcours des données, les organisations peuvent imposer des contrôles plus stricts aux points les plus critiques. Cette approche construit une base de confiance et d’intégrité au sein de l’infrastructure numérique.

📊 Comprendre les diagrammes de flux de données en sécurité

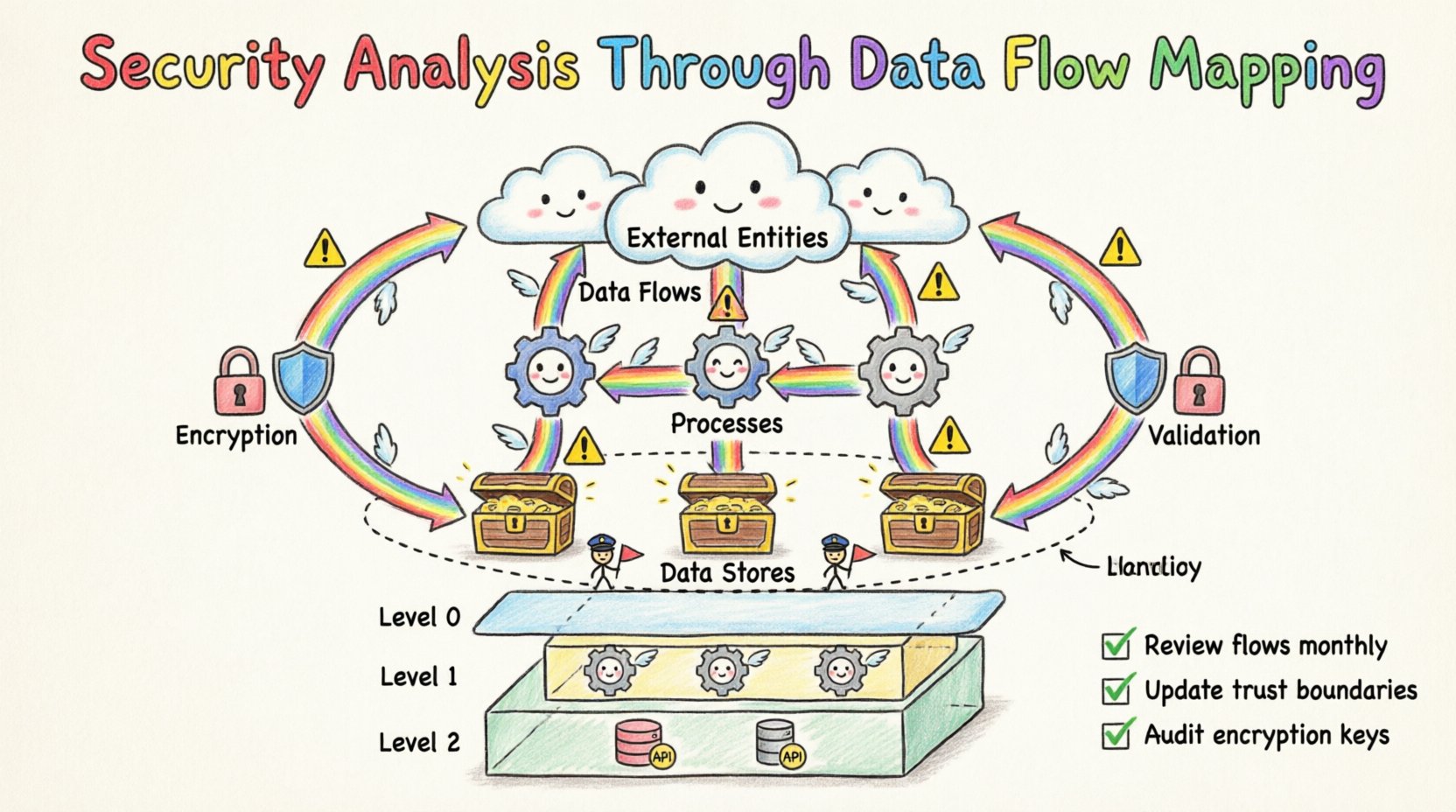

Un diagramme de flux de données (DFD) est une représentation structurée d’un système. Il se concentre sur le déplacement des données plutôt que sur le timing ou la logique des processus. Dans un contexte de sécurité, un DFD devient un plan directeur pour l’évaluation des risques. Il répond à des questions fondamentales : Qui accède à ces données ? Où vont-elles ? Sont-elles chiffrées au repos ? Sont-elles chiffrées en transit ?

Les DFD standards comprennent généralement quatre composants principaux. Chaque composant a des implications spécifiques en matière de sécurité lorsqu’il est analysé sous l’angle défensif.

- Entités externes : Ce sont des sources ou des destinations de données situées en dehors de la frontière du système. En termes de sécurité, elles représentent des utilisateurs, des clients ou des services tiers. Chaque entité externe introduit un point d’entrée potentiel pour des acteurs malveillants. Valider l’identité et l’autorisation de ces entités constitue la première ligne de défense.

- Processus : Ce sont des actions qui transforment les données. Un processus peut valider une entrée, calculer une valeur ou déclencher une alerte. Du point de vue de la sécurité, les processus sont là où des vulnérabilités logiques peuvent exister. Si un processus ne nettoie pas correctement les entrées, il peut permettre des attaques par injection. Si un processus ne journalise pas les actions, il peut permettre des modifications non autorisées de passer inaperçues.

- Bases de données : Ce sont des répertoires où les données sont stockées. Que ce soit une base de données, un système de fichiers ou un tampon mémoire, les bases de données sont des cibles à fort valeur. L’analyse de sécurité ici se concentre sur le contrôle d’accès, les normes de chiffrement et l’intégrité des sauvegardes. L’accès non autorisé à une base de données est souvent l’objectif principal d’une violation.

- Flux de données : Ce sont les flèches reliant les composants, représentant le déplacement des données. C’est l’élément le plus critique pour la cartographie de sécurité. Les flux de données doivent être rigoureusement examinés en matière d’exposition. Les données sensibles circulent-elles sur un canal non chiffré ? Passent-elles par un environnement moins fiable sans validation ? Chaque flux représente un point potentiel d’interception.

🔍 La méthodologie de cartographie pour la sécurité

Créer une carte de flux de données sécurisée exige une approche structurée. Il ne suffit pas de tracer des lignes entre des boîtes. La carte doit refléter la logique réelle et les contrôles de sécurité en place. Ce processus suit généralement une stratégie de décomposition en haut du système.

Étape 1 : Définir le périmètre et la frontière

Commencez par établir la frontière du système. Qu’est-ce qui est à l’intérieur du système, et qu’est-ce qui est à l’extérieur ? Cette distinction définit où les contrôles de sécurité doivent être appliqués. Tout ce qui est en dehors de la frontière est supposé non fiable. La frontière entre le système interne et les entités externes est le lieu où doivent avoir lieu les vérifications d’authentification et d’autorisation.

Étape 2 : Identifier les entités externes

Listez chaque utilisateur, système ou appareil qui interagit avec l’application. Catégorisez-les selon leur niveau de confiance. Les services internes peuvent être plus fiables que les API à accès public. Cette classification aide à prioriser la surveillance de sécurité. Les entités à haut niveau de confiance nécessitent toujours une vérification, mais le niveau de rigueur diffère de celui appliqué aux clients publics.

Étape 3 : Cartographier les flux de données

Suivez le parcours des données depuis leur entrée jusqu’à leur sortie. Commencez par l’entrée initiale, telle qu’une requête de connexion ou un téléchargement de fichier. Suivez les données à travers chaque transformation et point de stockage. Assurez-vous que chaque flèche porte une étiquette décrivant le type de données. C’est ici que vous identifiez si des informations sensibles, comme des mots de passe ou des numéros de carte de crédit, sont exposées dans les journaux ou les messages d’erreur.

Étape 4 : Étiqueter la sensibilité des données

Toutes les données n’ont pas besoin du même niveau de protection. Catégorisez les flux de données selon leur sensibilité. Les données publiques, les données internes d’entreprise et les données réglementées ont chacune des exigences de sécurité différentes. Marquez les flux contenant des données réglementées (comme les dossiers médicaux ou les identifications personnelles) avec des protocoles de traitement spécifiques. Cela garantit la conformité aux cadres légaux sans surconcevoir le traitement des données publiques.

Étape 5 : Identifier les frontières de confiance

Les frontières de confiance sont des barrières logiques où le niveau de contrôle de sécurité change. Une frontière typique existe entre une application cliente et un serveur. Une autre pourrait exister entre un serveur web et un serveur de base de données. Le franchissement d’une frontière de confiance exige une validation, un chiffrement et souvent une authentification. Cartographiez clairement ces frontières pour garantir qu’aucun flux ne les franchisse sans contrôles appropriés.

⚠️ Identifier les risques par analyse des flux

Une fois la carte terminée, la phase suivante consiste à identifier les risques. Cela implique d’examiner le diagramme et de se demander ce qui pourrait mal se passer à chaque nœud et connexion. Cette technique est souvent alignée avec les méthodologies de modélisation des menaces.

Catégories clés de risques

| Catégorie de risque | Description | Indicateur DFD |

|---|---|---|

| Accès non autorisé | Les données sont consultées par des entités non autorisées à les voir. | Flux provenant d’entités à faible confiance sans nœuds d’authentification. |

| Altération des données | Les données sont modifiées pendant leur transmission ou leur stockage. | Flux privés de vérifications d’intégrité ou de signatures numériques. |

| Divulgation d’informations | Des données sensibles sont révélées à des parties non autorisées. | Flux passant par des réseaux publics sans étiquettes de chiffrement. |

| Refus de service | Les systèmes deviennent indisponibles en raison de l’épuisement des ressources. | Processus sans validation d’entrée ni indicateurs de limitation de débit. |

| Montée de privilèges | Les utilisateurs obtiennent un accès au-delà de leurs droits attribués. | Processus qui gèrent des fonctions d’administration sans vérification de rôle. |

Analyser le diagramme par rapport à ces catégories permet d’identifier les points faibles. Par exemple, si un flux de données passe directement de l’interface utilisateur à une base de données sans processus intermédiaire, cela indique un manque de validation de la logique métier. Cela représente un risque important d’attaques par injection. De même, si un magasin de données contient des identifiants mais que le flux vers ce magasin ne mentionne pas de chiffrement, le mécanisme de stockage est probablement vulnérable.

🔒 Renforcer la sécurité grâce aux contrôles de frontière

Le but principal de l’analyse de sécurité sur une carte de flux de données est de renforcer les frontières. À chaque fois que les données traversent une frontière, le risque augmente. Par conséquent, la carte doit guider la mise en œuvre de contrôles stricts à ces intersections.

Exigences de chiffrement

Tout flux de données traversant une frontière de confiance doit être chiffré. La carte doit indiquer explicitement où le chiffrement est requis. Cela inclut le chiffrement au niveau du transport pour les données en transit et le chiffrement au niveau de l’application pour les données en mouvement entre services. Si un flux est marqué comme « Public », il peut ne pas nécessiter de chiffrement, mais il doit être auditée pour son niveau de sensibilité. Si un flux est marqué comme « Sensible », le chiffrement est obligatoire.

Validation des entrées

Les processus sont les gardiens de l’intégrité des données. La carte doit mettre en évidence les points où la validation a lieu. Si un processus reçoit des données d’une entité externe, il doit valider le format, la longueur et le contenu de ces données. Cela empêche les données malformées de corrompre le système ou de déclencher des vulnérabilités. Le diagramme de flux de données doit montrer des points de contrôle de validation avant que les données n’entrent dans un magasin de données.

Journalisation et surveillance

La sécurité ne consiste pas seulement à prévenir, elle consiste aussi à détecter. Les flux de données doivent indiquer où la journalisation a lieu. Les processus critiques doivent générer des traces d’audit. Si un flux de données implique une transaction financière, le DFD doit montrer un processus qui enregistre les détails de la transaction pour un examen ultérieur. Cela garantit que, en cas de violation, l’enquête puisse retracer le parcours de l’attaquant.

📑 Gérer la complexité à l’aide de niveaux

À mesure que les systèmes grandissent, un seul diagramme devient trop complexe pour être utile. Pour gérer cela, les analystes de sécurité utilisent des niveaux d’abstraction. Cela permet une analyse détaillée sans surcharger la vue d’ensemble initiale.

- Niveau 0 (Diagramme de contexte) :Montre le système comme un seul processus et son interaction avec des entités externes. Cela sert à définir la portée de sécurité au niveau élevé. Il répond à la question : Quel est le système, et qui en parle ?

- Niveau 1 :Décompose le processus principal en sous-processus. Ce niveau est utile pour identifier les principales frontières de sécurité et les magasins de données. Il décompose le système en modules fonctionnels.

- Niveau 2 :Découpe davantage les processus du Niveau 1. Ce niveau est nécessaire pour la mise en œuvre détaillée des contrôles de sécurité. Il révèle les transformations spécifiques des données et les mécanismes de stockage au sein des modules complexes.

L’utilisation de plusieurs niveaux garantit que les équipes de sécurité peuvent se concentrer sur le bon niveau de détail. Un responsable de haut niveau pourrait consulter le schéma du Niveau 0 pour comprendre le profil des risques. Un développeur pourrait examiner le schéma du Niveau 2 pour s’assurer que sa fonction spécifique traite les données de manière sécurisée. Cette hiérarchie évite les oublis de sécurité dans les architectures complexes.

🔄 Maintenance et itération

Un schéma de flux de données n’est pas un livrable ponctuel. Les systèmes évoluent. De nouvelles fonctionnalités sont ajoutées, et des composants anciens sont mis hors service. Si le schéma ne reflète pas l’état actuel, l’analyse de sécurité devient inexacte. Un schéma obsolète pourrait suggérer un chemin sécurisé qui est désormais exposé ou cacher une nouvelle vulnérabilité introduite par un changement récent.

Les organisations doivent considérer le schéma de flux de données comme un document vivant. Il doit être mis à jour chaque fois que l’architecture change. Cela inclut la mise à jour du schéma pendant la phase de conception de nouvelles fonctionnalités. En intégrant le schéma dans le cycle de développement, la sécurité devient une activité continue plutôt qu’une étape finale.Meilleures pratiques pour la maintenance :

- Contrôle de version :Stockez les schémas dans un dépôt aux côtés du code. Cela garantit que le schéma correspond à la version déployée.

- Cycles de revue :Programmez des revues régulières du schéma de flux de données. Des revues trimestrielles sont souvent suffisantes pour les systèmes stables, tandis que les systèmes en évolution rapide peuvent nécessiter des mises à jour mensuelles.

- Implication des parties prenantes :Assurez-vous que les architectes, les développeurs et les analystes sécurité ont tous accès à la dernière version. Les écarts entre le schéma et le code sont un signal d’alerte pour une dette de sécurité.

🛡️ Conformité et soutien aux audits

Les cadres réglementaires exigent souvent que les organisations démontrent comment elles protègent les données. Des normes comme le RGPD, le HIPAA ou le PCI-DSS imposent des mesures de protection des données. Un schéma de flux de données bien maintenu constitue une preuve solide lors des audits.

Lorsqu’un auditeur demande comment les données sont protégées, le schéma fournit une réponse visuelle. Il montre le parcours des données et les contrôles appliqués à chaque étape. Cela réduit le temps passé à rassembler des preuves et clarifie la posture de sécurité auprès des parties prenantes. Il aide également à identifier les lacunes où la conformité pourrait être insuffisante, permettant à l’organisation de corriger les problèmes avant un audit.

Par exemple, si une réglementation exige que les données soient chiffrées au repos, le schéma doit montrer le magasin de données et indiquer que le chiffrement est actif. Si la réglementation exige que les données soient supprimées après une certaine période, le schéma doit montrer le processus de rétention. Cette alignement entre la documentation et la réalité renforce la confiance des régulateurs et des clients.

🚀 Conclusion

L’analyse de sécurité par cartographie du flux de données est une pratique fondamentale pour construire des systèmes résilients. Elle déplace la conversation des concepts abstraits vers une architecture concrète. En visualisant le déplacement des données, les équipes peuvent identifier les risques tôt et appliquer des contrôles là où cela compte le plus.

Cette approche ne remplace pas les autres mesures de sécurité. Elle les complète en fournissant le contexte nécessaire pour appliquer efficacement les outils. Un pare-feu est plus efficace lorsque l’on sait exactement quel flux de trafic il doit inspecter. Le chiffrement est plus utile lorsque l’on sait exactement où les données sensibles circulent. La cartographie du flux de données fournit ce contexte.

Investir du temps à créer et à maintenir des schémas précis rapporte des dividendes en réduction des risques. Elle transforme la sécurité d’un fardeau réactif en une stratégie proactive. À mesure que les systèmes deviennent plus distribués et complexes, la clarté offerte par la cartographie du flux de données devient encore plus précieuse. Elle reste l’une des méthodes les plus fiables pour garantir que les données restent sécurisées tout au long de leur cycle de vie.