An ninh không phải là điều được xem xét sau cùng trong thiết kế hệ thống; nó là một trụ cột nền tảng. Khi các kiến trúc sư và nhà phát triển vẽ ra cách các thành phần khác nhau trong hệ thống tương tác với nhau, họ thường tập trung vào chức năng. Tuy nhiên, lớp bảo mật—đặc biệt là xác thực—cần được chú ý ngang bằng. Sơ đồ giao tiếp cung cấp một ngôn ngữ trực quan rõ ràng cho những tương tác này. Bằng cách tích hợp các luồng bảo mật vào các sơ đồ này, các đội ngũ sẽ có được sự hiểu biết chung về nơi nào được thiết lập niềm tin, cách xử lý thông tin xác thực và nơi nào có thể nảy sinh lỗ hổng bảo mật.

📊 Tại sao cần trực quan hóa bảo mật?

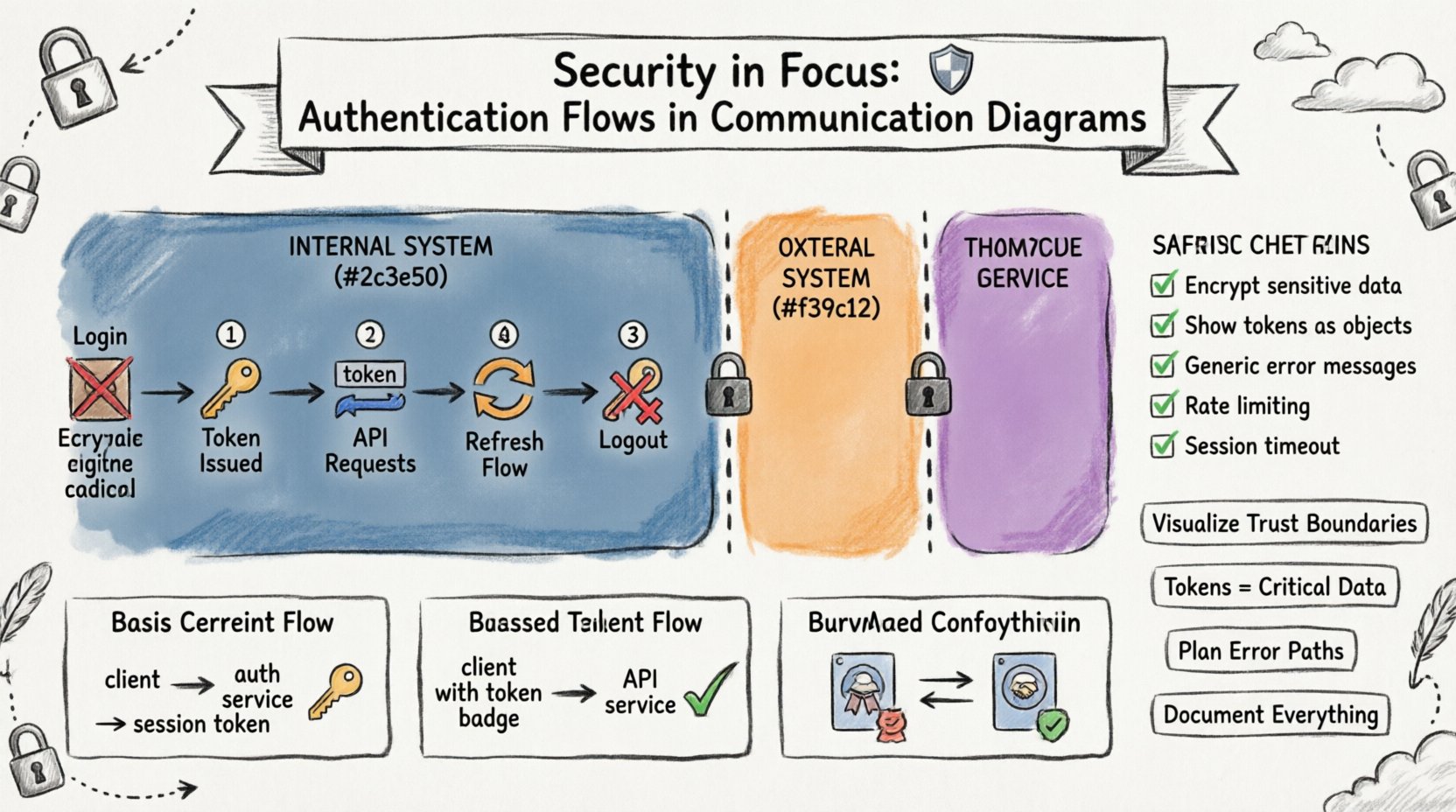

Các sơ đồ đóng vai trò như một hợp đồng giữa thiết kế và triển khai. Khi các luồng xác thực được vẽ rõ ràng, nhiều lợi ích sẽ xuất hiện. Thứ nhất, nó làm nổi bật các ranh giới tin cậy. Thứ hai, nó đảm bảo mọi giao dịch dữ liệu đều được kiểm tra kỹ lưỡng về thông tin nhạy cảm. Thứ ba, nó giúp phát hiện các khoảng trống trong logic xác thực. Không có biểu diễn trực quan, các yêu cầu bảo mật có thể bị chìm trong tài liệu, dẫn đến sai sót trong triển khai.

🛡️ Hiểu rõ các ranh giới tin cậy

Sơ đồ giao tiếp về cơ bản là bản đồ về sự di chuyển dữ liệu. Để bảo vệ bản đồ này, bạn phải xác định rõ nơi niềm tin kết thúc và nơi nó bắt đầu. Các ranh giới tin cậy đại diện cho biên giới của một miền bảo mật. Mọi tin nhắn vượt qua ranh giới này đều cần được kiểm tra xác thực hoặc ủy quyền.

- Ranh giới nội bộ:Giao tiếp giữa các dịch vụ nằm trong cùng một vùng bảo mật. Những giao tiếp này có thể yêu cầu xác thực lẫn nhau nhưng kiểm tra nghiêm ngặt hơn.

- Ranh giới bên ngoài:Giao tiếp vượt qua từ mạng công cộng sang máy chủ riêng tư. Những giao tiếp này yêu cầu xác thực nghiêm ngặt, mã hóa và kiểm tra đầu vào.

- Ranh giới bên thứ ba:Các tương tác với các hệ thống bên ngoài. Những tương tác này thường liên quan đến các luồng xác thực ủy quyền.

Khi vẽ sơ đồ, hãy sử dụng các dấu hiệu trực quan khác biệt để phân tách các vùng này. Sự phân tách trực quan này buộc nhà thiết kế phải tự hỏi:“Tin nhắn này có yêu cầu một mã bảo mật không?”Nếu câu trả lời là có, sơ đồ phải thể hiện quá trình trao đổi mã bảo mật.

🔑 Các cơ chế xác thực trong các luồng

Các hệ thống khác nhau yêu cầu các phương pháp khác nhau để xác minh danh tính. Một sơ đồ giao tiếp cần phản ánh cơ chế cụ thể được sử dụng cho từng tương tác. Những đường nét chung thường che giấu logic bảo mật quan trọng.

1. Trao đổi thông tin xác thực cơ bản

Trong các hệ thống đơn giản, khách hàng có thể gửi tên người dùng và mật khẩu trực tiếp đến dịch vụ xác thực. Luồng này đơn giản nhưng đòi hỏi mã hóa nghiêm ngặt trong quá trình truyền tải.

- Khách hàng:Khởi tạo yêu cầu đăng nhập.

- Dịch vụ xác thực:Xác thực thông tin xác thực dựa trên cơ sở dữ liệu.

- Khách hàng:Nhận được một mã phiên làm việc.

Luồng này phù hợp cho lần đăng nhập ban đầu nhưng không nên lặp lại cho mọi hành động tiếp theo. Sơ đồ cần thể hiện sự chuyển tiếp từ việc gửi thông tin xác thực đến việc nhận mã token.

2. Xác thực dựa trên mã token

Các kiến trúc hiện đại thường dựa vào các mã token không trạng thái. Khách hàng nhận được một mã token sau khi xác thực thành công và bao gồm mã này trong các yêu cầu tiếp theo.

- Tiêu đề yêu cầu: Token được truyền trong một trường tiêu đề cụ thể.

- Xác thực: Dịch vụ nhận xác minh chữ ký của token.

- Hết hạn: Dịch vụ kiểm tra xem token vẫn còn hợp lệ hay không.

Việc minh họa điều này bao gồm việc hiển thị token được truyền từ Dịch vụ Xác thực sang Client, rồi từ Client sang Dịch vụ Ứng dụng. Điều này làm rõ rằng dịch vụ ứng dụng không xử lý mật khẩu, chỉ xử lý token.

3. Xác thực hai chiều

Trong các môi trường an toàn cao, cả hai bên đều phải chứng minh danh tính của mình. Điều này phổ biến trong giao tiếp giữa các dịch vụ.

- Trao đổi chứng chỉ:Cả hai bên đều trình bày chứng chỉ số.

- Xác minh khóa:Mỗi bên xác minh khóa của bên kia.

- Thiết lập phiên:Kênh an toàn chỉ được mở sau khi xác minh.

Trong một sơ đồ, điều này đòi hỏi phải hiển thị một thao tác trao đổi hai chiều trước khi dữ liệu thực sự được truyền đi. Điều này làm tăng chiều sâu cho câu chuyện bảo mật của tương tác.

🔄 Minh họa luồng trao đổi token

Luồng token là phần quan trọng nhất trong sơ đồ xác thực. Nếu việc tạo token hoặc xác thực không rõ ràng, hệ thống sẽ dễ bị tấn công.

Trình tự đăng nhập

Bắt đầu bằng việc client gửi thông tin xác thực. Không vẽ thông tin xác thực dưới dạng văn bản thường. Chỉ ra rằng chúng được mã hóa hoặc băm.

- Bước 1:Client gửi

POST /loginvới dữ liệu được mã hóa. - Bước 2:Server xác thực dựa trên kho danh tính.

- Bước 3:Server tạo ra một token duy nhất.

- Bước 4:Server trả lại token cho client.

Gắn nhãn tin nhắn trả về là ““Token đã được cấp”. Điều này làm rõ rằng mật khẩu không còn tồn tại trong hệ thống.

Quy trình làm mới

Token sẽ hết hạn. Sơ đồ phải thể hiện cách lấy token mới mà không cần nhập lại thông tin xác thực.

- Bước 1:Khách hàng phát hiện token đã hết hạn.

- Bước 2:Khách hàng gửi token làm mới đến Dịch vụ Xác thực.

- Bước 3:Dịch vụ Xác thực xác thực token làm mới.

- Bước 4:Dịch vụ Xác thực cấp token truy cập mới.

Luồng này ngăn người dùng bị đăng xuất thường xuyên trong khi vẫn duy trì bảo mật. Trong sơ đồ, hãy phân biệt giữa Token truy cập và Token làm mớibằng cách sử dụng nhãn hoặc màu sắc khác nhau.

Quy trình đăng xuất

Bảo mật cũng bao gồm việc kết thúc. Một sơ đồ nên thể hiện cách vô hiệu hóa phiên đăng nhập.

- Bước 1:Khách hàng gửi yêu cầu đăng xuất kèm theo token hiện tại.

- Bước 2:Máy chủ đánh dấu token là không hợp lệ trong bộ lưu trữ phiên.

- Bước 3:Máy chủ xác nhận đăng xuất.

Không có bước này, token bị đánh cắp có thể vẫn hợp lệ mãi mãi. Sơ đồ đóng vai trò như lời nhắc nhở để triển khai logic dọn dẹp này.

📊 Loại tin nhắn và hệ quả bảo mật

Không phải mọi tin nhắn trong sơ đồ giao tiếp đều như nhau. Một số mang dữ liệu nhạy cảm, trong khi những tin nhắn khác là thường xuyên. Bảng dưới đây nêu rõ các loại tin nhắn phổ biến và yêu cầu bảo mật tương ứng.

| Loại tin nhắn | Yêu cầu bảo mật | Ký hiệu sơ đồ |

|---|---|---|

| Yêu cầu xác thực | Mã hóa, Xác thực đầu vào | Nhãn: Dữ liệu được mã hóa |

| Phát hành token | Kênh an toàn, Chữ ký | Nhãn: Token an toàn |

| Truy xuất dữ liệu | Kiểm tra ủy quyền | Nhãn: Yêu cầu xác thực |

| Cập nhật cấu hình | Kiểm tra nâng quyền | Nhãn: Chỉ dành cho quản trị viên |

| Sự kiện ghi nhật ký | Làm sạch dữ liệu (không có thông tin cá nhân) | Nhãn: Nhật ký đã được làm sạch |

Sử dụng các nhãn này trong sơ đồ của bạn tạo ra một tài liệu tham khảo nhanh cho người kiểm duyệt. Điều này buộc đội ngũ phải xem xét dữ liệu nào đang di chuyển và liệu nó có được bảo vệ hay không.

🚫 Xử lý lỗi và cảnh báo bảo mật

Bảo mật thường được kiểm tra trong các tình huống lỗi. Một sơ đồ vững chắc cần bao gồm các đường dẫn lỗi. Nếu một lần thử xác thực thất bại, hệ thống không nên tiết lộ quá nhiều thông tin.

Thông báo lỗi chung

Khi đăng nhập thất bại, sơ đồ nên hiển thị phản hồi chung. Không nên chỉ ra liệu tên người dùng hay mật khẩu là sai.

- Sai: “Tên người dùng không tìm thấy”.

- Đúng: “Thông tin xác thực không hợp lệ”.

Điều này ngăn chặn kẻ tấn công liệt kê các tên người dùng hợp lệ. Trong sơ đồ, hãy ghi nhãn phản hồi lỗi một cách rõ ràng để đảm bảo các nhà phát triển không vô tình tiết lộ các mã lỗi cụ thể.

Giới hạn tốc độ

Các cuộc tấn công brute-force rất phổ biến. Sơ đồ nên chỉ rõ nơi xảy ra giới hạn tốc độ.

- Vị trí: Tại API Gateway hoặc Dịch vụ xác thực.

- Hành động: Từ chối yêu cầu sau N lần thử.

- Phản hồi: Trả về một độ trễ chung hoặc lỗi.

Hiển thị luồng này giúp các nhà phát triển hiểu rằng hệ thống được bảo vệ chống lại các cuộc tấn công tự động. Vẽ một nhánh phụ cho điều kiện kích hoạt giới hạn tốc độ.

🛠️ Các thực hành tốt nhất khi vẽ sơ đồ bảo mật

Để duy trì sự rõ ràng và chính xác, hãy tuân theo các hướng dẫn này khi thêm bảo mật vào sơ đồ giao tiếp của bạn.

- Ký hiệu nhất quán: Xác định một chú thích cho các thành phần bảo mật. Sử dụng các hình dạng hoặc màu sắc cụ thể cho các token, chứng chỉ và kênh được mã hóa.

- Tách biệt theo lớp: Không trộn lẫn luồng bảo mật với luồng logic kinh doanh. Giữ chúng riêng biệt nhưng vẫn kết nối với nhau.

- Tập trung vào luồng dữ liệu: Hiển thị nơi dữ liệu nhạy cảm đi vào và rời khỏi hệ thống. Làm nổi bật quá trình biến đổi dữ liệu (ví dụ: băm, mã hóa).

- Bao gồm thời gian hết hạn: Bảo mật thường phụ thuộc vào thời gian. Hiển thị thời gian hết hạn phiên và thời gian hết hạn token ở những nơi phù hợp.

- Xem xét thường xuyên: Khi hệ thống phát triển, hãy cập nhật sơ đồ. Các sơ đồ bảo mật lỗi thời dẫn đến các thực hành bảo mật lỗi thời.

🧩 Những sai lầm phổ biến cần tránh

Ngay cả những nhà thiết kế có kinh nghiệm cũng mắc sai lầm khi minh họa bảo mật. Hãy cảnh giác với những lỗi phổ biến này.

1. Che giấu token

Một số sơ đồ hiển thị token chỉ đơn giản là một đường nét đứt. Điều này làm mờ đi thực tế rằng token là một phần dữ liệu quan trọng cần được bảo vệ.

- Giải pháp: Vẽ token như một đối tượng cụ thể có nhãn.

2. Bỏ qua lớp mạng

Một sơ đồ có thể hiển thị lớp ứng dụng nhưng bỏ qua lớp truyền tải. Mã hóa ở cấp độ truyền tải (TLS) là điều cần thiết.

- Giải pháp:Thêm một ghi chú cho biết tất cả giao tiếp đều sử dụng giao thức mã hóa.

3. Giả định tin cậy ngầm

Các dịch vụ nội bộ thường cho rằng chúng an toàn. Tuy nhiên, một dịch vụ nội bộ bị xâm nhập vẫn có thể đánh cắp các token.

- Giải pháp:Xem tất cả giao tiếp nội bộ là có thể gây hại. Xác minh danh tính.

4. Làm phức tạp hóa giao diện

Việc thêm quá nhiều chi tiết bảo mật có thể khiến sơ đồ trở nên khó đọc. Tập trung vào các tuyến đường quan trọng.

- Giải pháp:Sử dụng các sơ đồ riêng biệt cho các luồng cấp cao và các thao tác bảo mật chi tiết.

📝 Tình huống chi tiết: Tương tác với API Gateway

Xem xét một tình huống mà một API Gateway xử lý các yêu cầu đến. Thành phần này là tuyến phòng thủ đầu tiên. Sơ đồ cần thể hiện Gateway tương tác với Dịch vụ Xác thực.

- Yêu cầu từ Client:Client gửi một yêu cầu đến Gateway.

- Trích xuất Token:Gateway trích xuất token từ phần đầu.

- Xác thực:Gateway gọi Dịch vụ Xác thực để xác thực token.

- Chuyển tiếp:Nếu hợp lệ, Gateway chuyển tiếp yêu cầu đến dịch vụ phía sau.

- Từ chối:Nếu không hợp lệ, Gateway trả về phản hồi 401 Không được ủy quyền.

Luồng này tập trung logic bảo mật. Các dịch vụ phía sau không cần tự xác thực token; chúng tin tưởng vào Gateway. Điều này giảm thiểu việc trùng lặp mã và các lỗi bảo mật tiềm ẩn.

📝 Tình huống chi tiết: Quản lý trạng thái phiên

Một số hệ thống phụ thuộc vào các phiên phía máy chủ. Sơ đồ phải thể hiện tương tác với Kho lưu trữ Phiên.

- Đăng nhập:Người dùng cung cấp thông tin đăng nhập.

- Tạo phiên:Máy chủ tạo ID phiên và lưu trữ nó.

- Yêu cầu: Khách hàng gửi ID Phiên với các yêu cầu tiếp theo.

- Xác thực:Máy chủ tra cứu ID Phiên trong kho lưu trữ.

- Hủy bỏ:Khi đăng xuất, máy chủ xóa phiên.

Đảm bảo Kho lưu trữ Phiên được hiển thị như một thành phần riêng biệt. Điều này làm nổi bật bản chất có trạng thái của hệ thống và nhu cầu bảo vệ phương tiện lưu trữ.

🔍 Danh sách kiểm tra xem xét cho các sơ đồ bảo mật

Trước khi hoàn tất một sơ đồ, hãy đi qua danh sách kiểm tra này để đảm bảo bảo mật được thể hiện đầy đủ.

- ✅ Tất cả các ranh giới bên ngoài có được đánh dấu rõ ràng không?

- ✅ Mã hóa có được chỉ ra cho dữ liệu nhạy cảm không?

- ✅ Các token xác thực có được hiển thị như các đối tượng riêng biệt không?

- ✅ Các phản hồi lỗi có mang tính chung và không tiết lộ thông tin không?

- ✅ Có luồng đăng xuất hoặc kết thúc phiên không?

- ✅ Các cơ chế giới hạn tốc độ hoặc làm chậm tải có được hiển thị không?

- ✅ Ranh giới tin cậy cho mỗi dịch vụ có được xác định không?

- ✅ Thông tin xác thực chưa bao giờ được hiển thị dưới dạng văn bản thuần túy?

🧠 Tích hợp bảo mật vào quá trình thiết kế

Các sơ đồ bảo mật không nên được tạo riêng lẻ. Chúng phải là một phần của quá trình thiết kế lặp lại. Trong giai đoạn khởi đầu suy nghĩ, vẽ phác thảo các luồng cơ bản. Trong giai đoạn xem xét thiết kế, thêm các lớp bảo mật. Trong giai đoạn triển khai, sơ đồ đóng vai trò là tài liệu tham khảo cho các tiêu chuẩn lập trình.

Cách tiếp cận này đảm bảo rằng bảo mật được dệt vào cấu trúc của hệ thống thay vì được thêm như một bản vá. Nó cũng tạo điều kiện cho giao tiếp giữa các kỹ sư bảo mật và các nhà phát triển ứng dụng. Khi cả hai đội cùng xem một sơ đồ, họ chia sẻ một ngôn ngữ chung.

🔎 Vai trò của tài liệu

Một sơ đồ chỉ có giá trị bằng với tài liệu đi kèm. Sơ đồ thể hiện ‘cái gì’ và ‘ở đâu’. Tài liệu giải thích ‘tại sao’ và ‘như thế nào’.

- Chuẩn giao thức:Liên kết đến các chuẩn giao thức cụ thể được sử dụng (ví dụ: OAuth 2.0, OIDC).

- Thuật toán mã hóa:Xác định các thuật toán băm và bộ mã hóa.

- Quản lý khóa:Mô tả cách khóa được lưu trữ và thay đổi định kỳ.

- Phản ứng sự cố:Tóm tắt những gì xảy ra nếu một token bị rò rỉ.

Kết hợp luồng trực quan với chi tiết văn bản tạo ra một tài liệu quy định bảo mật mạnh mẽ. Điều này giảm thiểu sự mơ hồ và đảm bảo triển khai nhất quán trên các phần khác nhau của hệ thống.

🎯 Những suy nghĩ cuối cùng

Bảo mật là một quá trình liên tục kiểm tra và cải tiến. Các sơ đồ giao tiếp là công cụ mạnh mẽ cho quá trình này. Chúng cho phép các đội hình hình dung các tương tác phức tạp và xác định những điểm yếu tiềm tàng trước khi viết mã. Bằng cách tập trung vào luồng xác thực, các ranh giới tin cậy và xử lý lỗi, các kiến trúc sư có thể xây dựng các hệ thống kháng cự tốt trước các cuộc tấn công.

Hãy nhớ rằng một sơ đồ là một tài liệu sống. Khi các mối đe dọa thay đổi, các mô hình bảo mật mà chúng đại diện cũng cần thay đổi theo. Các cuộc kiểm tra và cập nhật định kỳ giúp hệ thống luôn phù hợp với các tiêu chuẩn bảo mật mới nhất. Sử dụng ngôn ngữ trực quan của sơ đồ để làm cho bảo mật trở nên minh bạch, dễ hiểu và có thể hành động đối với mọi người tham gia dự án.

🛡️ Tóm tắt những điểm chính cần ghi nhớ

- Trực quan hóa sự tin cậy:Rõ ràng đánh dấu nơi các ranh giới tin cậy tồn tại.

- Hiển thị các token:Xem các token xác thực như các đối tượng dữ liệu quan trọng.

- Lên kế hoạch cho lỗi:Đảm bảo các đường dẫn lỗi không tiết lộ thông tin.

- Tách biệt các vấn đề:Giữ luồng bảo mật riêng biệt khỏi logic kinh doanh.

- Tài liệu chi tiết:Hỗ trợ sơ đồ bằng các đặc tả bảo mật chi tiết.

Bằng cách tuân thủ các nguyên tắc này, các đội hình có thể tạo ra các sơ đồ giao tiếp không chỉ thể hiện luồng dữ liệu mà còn thể hiện vị thế bảo mật. Sự rõ ràng này là thiết yếu để xây dựng các hệ thống phần mềm đáng tin cậy trong thế giới ngày càng kết nối.