Безопасность не должна рассматриваться как второстепенная задача при проектировании системы; она является фундаментальным элементом. Когда архитекторы и разработчики прорабатывают взаимодействие различных компонентов системы, они часто сосредоточены на функциональности. Однако слой безопасности — в частности, аутентификация — требует такого же внимания. Диаграммы взаимодействия предоставляют четкий визуальный язык для этих взаимодействий. Интегрируя потоки безопасности в такие диаграммы, команды получают общее понимание того, где устанавливается доверие, как обрабатываются учетные данные и где могут возникнуть уязвимости.

📊 Зачем визуализировать безопасность?

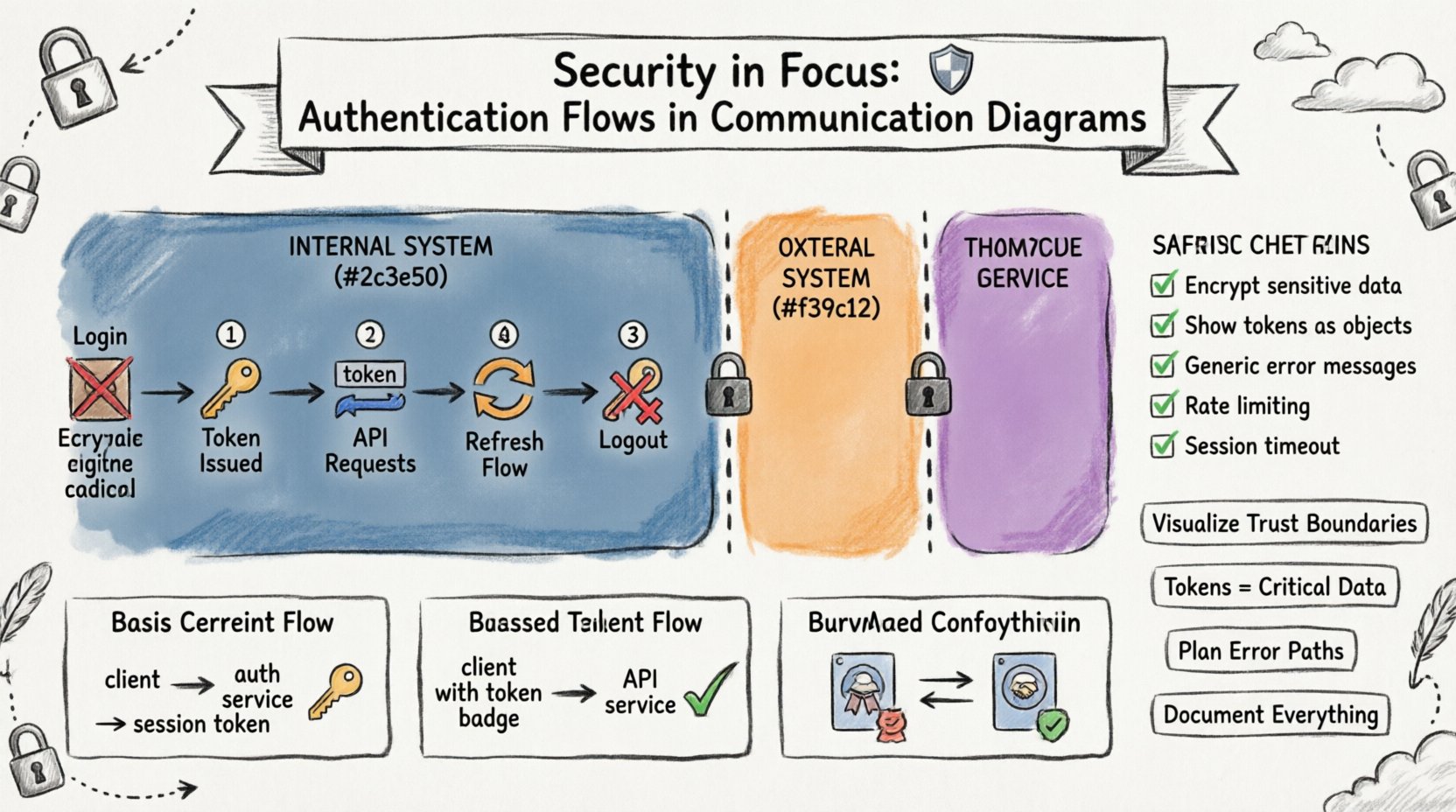

Диаграммы выступают в роли договора между проектированием и реализацией. Когда потоки аутентификации явно отображаются, возникает несколько преимуществ. Во-первых, это выделяет границы доверия. Во-вторых, это гарантирует, что каждая передача данных будет тщательно проверена на наличие конфиденциальной информации. В-третьих, это помогает выявить пробелы в логике проверки. Без визуального представления требования к безопасности могут затеряться в документации, что приведет к ошибкам при реализации.

🛡️ Понимание границ доверия

Диаграмма взаимодействия по сути является картой перемещения данных. Чтобы защищать эту карту, необходимо определить, где заканчивается доверие и где оно начинается. Границы доверия представляют собой периметр зоны безопасности. Любое сообщение, пересекающее границу, должно проходить проверку аутентификации или авторизации.

- Внутренние границы:Взаимодействие между службами в пределах одной зоны безопасности. Для них может потребоваться взаимная аутентификация, но проверка может быть менее строгой.

- Внешние границы:Взаимодействие, пересекающее границу от публичной сети к приватному серверу. Для них требуются строгая аутентификация, шифрование и проверка входных данных.

- Границы с третьими сторонами:Взаимодействие с внешними системами. Часто они включают потоки делегированной аутентификации.

При создании диаграммы используйте четкие визуальные маркеры для разделения этих зон. Такое визуальное разделение заставляет дизайнера задавать себе вопрос:«Требуется ли этому сообщению токен безопасности?» Если ответ «да», диаграмма должна показывать обмен токеном.

🔑 Механизмы аутентификации в потоках

Разные системы требуют различных методов проверки личности. Диаграмма взаимодействия должна отражать конкретный механизм, используемый для каждого взаимодействия. Общие линии часто скрывают критически важную логику безопасности.

1. Обмен базовыми учетными данными

В более простых системах клиент может напрямую отправить имя пользователя и пароль в службу аутентификации. Этот поток прост, но требует строгого шифрования во время передачи.

- Клиент: Инициирует запрос на вход.

- Служба аутентификации: Проверяет учетные данные по базе данных.

- Клиент: Получает токен сессии.

Этот поток подходит для первоначального входа, но не должен повторяться для каждого последующего действия. Диаграмма должна показывать переход от отправки учетных данных к получению токена.

2. Аутентификация на основе токенов

Современные архитектуры часто полагаются на безсостоятельные токены. Клиент получает токен после успешной аутентификации и включает его в последующие запросы.

- Заголовок запроса: Токен передается в определенном поле заголовка.

- Проверка: Получающий сервис проверяет подпись токена.

- Срок действия: Сервис проверяет, остается ли токен действительным.

Визуализация этого включает в себя показ передачи токена от службы аутентификации к клиенту, а затем от клиента к службе приложения. Это ясно показывает, что служба приложения не обрабатывает пароли, а только токены.

3. Взаимная аутентификация

В средах с высокой степенью безопасности обе стороны должны доказать свою идентичность. Это распространено при взаимодействии между службами.

- Обмен сертификатами:Обе стороны представляют цифровые сертификаты.

- Проверка ключа:Каждая сторона проверяет ключ другой стороны.

- Установление сеанса:Безопасный канал открывается только после проверки.

На схеме это требует показа двустороннего рукопожатия до передачи фактических данных. Это придает безопасности взаимодействия большую глубину.

🔄 Визуализация потоков обмена токенами

Поток токенов — самая важная часть диаграммы аутентификации. Если генерация или проверка токена неясны, система подвержена атакам.

Последовательность входа

Начните с отправки клиента учетных данных. Не изображайте учетные данные в виде обычного текста. Укажите, что они зашифрованы или хешированы.

- Шаг 1:Клиент отправляет

POST /loginс зашифрованным телом запроса. - Шаг 2: Сервер проверяет данные в хранилище идентификации.

- Шаг 3: Сервер генерирует уникальный токен.

- Шаг 4: Сервер возвращает токен клиенту.

Обозначьте возвращаемое сообщение как “«Токен выдан». Это уточняет, что пароль больше не хранится в системе.

Последовательность обновления

Токены истекают. Диаграмма должна показывать, как получить новый токен без повторного ввода учетных данных.

- Шаг 1:Клиент обнаруживает истечение срока действия токена.

- Шаг 2:Клиент отправляет токен обновления службе аутентификации.

- Шаг 3:Служба аутентификации проверяет токен обновления.

- Шаг 4:Служба аутентификации выдает новый токен доступа.

Этот процесс предотвращает частую выдачу пользователей из системы, сохраняя при этом безопасность. На диаграмме различайте токен доступа и токен обновленияиспользуя разные метки или цвета.

Последовательность выхода

Безопасность также включает завершение. На диаграмме должно быть показано, как отменяется сессия.

- Шаг 1:Клиент отправляет запрос на выход с текущим токеном.

- Шаг 2:Сервер помечает токен как недействительный в хранилище сессий.

- Шаг 3:Сервер подтверждает выход.

Без этого шага украденный токен может оставаться действительным неограниченно долго. Диаграмма служит напоминанием о необходимости реализации этой логики очистки.

📊 Типы сообщений и последствия для безопасности

Не все сообщения в диаграмме взаимодействия равны. Некоторые содержат конфиденциальные данные, а другие — обычные. В таблице ниже перечислены распространенные типы сообщений и их требования к безопасности.

| Тип сообщения | Требование к безопасности | Нотация диаграммы |

|---|---|---|

| Запрос аутентификации | Шифрование, проверка ввода | Метка: Зашифрованная нагрузка |

| Выдача токена | Защищенный канал, подпись | Метка: Безопасный токен |

| Извлечение данных | Проверка авторизации | Метка: Требуется аутентификация |

| Обновление конфигурации | Проверка повышения привилегий | Метка: Только для администратора |

| Событие ведения журнала | Очистка данных (без ПИИ) | Метка: Очищенный журнал |

Использование этих меток на ваших диаграммах создает быструю справку для проверяющих. Это заставляет команду учитывать, какие данные перемещаются, и защищены ли они.

🚫 Обработка ошибок и предупреждения по безопасности

Безопасность часто проверяется при сбоях. Надежная диаграмма включает пути ошибок. Если попытка аутентификации не удалась, система не должна раскрывать слишком много информации.

Общие сообщения об ошибках

Когда вход не удался, диаграмма должна показывать общее сообщение об ошибке. Не указывайте, был ли неверным имя пользователя или пароль.

- Неправильно: «Имя пользователя не найдено».

- Правильно: «Неверные учетные данные».

Это предотвращает возможность атакующих перечислять действительные имена пользователей. На диаграмме четко обозначьте ответ об ошибке, чтобы убедиться, что разработчики случайно не раскрывают конкретные коды ошибок.

Ограничение скорости

Атаки методом грубой силы распространены. На диаграмме должно быть указано, где происходит ограничение скорости.

- Местоположение: На шлюзе API или службе аутентификации.

- Действие: Блокировать запрос после N попыток.

- Ответ: Вернуть общую задержку или ошибку.

Показывая этот поток, помогает разработчикам понять, что система защищена от автоматизированных атак. Нарисуйте побочный путь для срабатывания ограничения скорости.

🛠️ Лучшие практики по созданию диаграмм безопасности

Чтобы сохранить ясность и точность, при добавлении безопасности в диаграммы обмена информацией соблюдайте эти рекомендации.

- Согласованная нотация: Определите легенду для элементов безопасности. Используйте конкретные формы или цвета для токенов, сертификатов и зашифрованных каналов.

- Разделение уровней: Не смешивайте потоки безопасности с потоками бизнес-логики. Держите их раздельными, но связанными.

- Фокус на потоке данных: Покажите, где чувствительные данные входят и выходят. Выделите преобразование данных (например, хеширование, шифрование).

- Включите тайм-ауты: Безопасность часто зависит от времени. Покажите тайм-ауты сессий и сроки действия токенов, где это уместно.

- Регулярно проверяйте: По мере развития системы обновляйте диаграммы. Устаревшие диаграммы безопасности приводят к устаревшим практикам безопасности.

🧩 Распространённые ошибки, которые следует избегать

Даже опытные дизайнеры допускают ошибки при визуализации безопасности. Будьте внимательны к этим распространённым ошибкам.

1. Скрытие токена

Некоторые диаграммы показывают токен просто как пунктирную линию. Это скрывает тот факт, что токен — это критически важные данные, которые необходимо защищать.

- Решение: Нарисуйте токен как конкретный объект с подписью.

2. Пренебрежение сетевым уровнем

На диаграмме может быть показан только прикладной уровень, но игнорируется транспортный уровень. Шифрование на транспортном уровне (TLS) имеет решающее значение.

- Решение: Добавьте примечание, указывающее, что все коммуникации используют зашифрованный транспорт.

3. Предположение неявного доверия

Внутренние службы часто полагают, что они безопасны. Однако скомпрометированная внутренняя служба все еще может украсть токены.

- Решение:Рассматривайте всю внутреннюю коммуникацию как потенциально враждебную. Проверяйте идентичности.

4. Излишняя сложность визуализации

Добавление слишком многих деталей безопасности может сделать диаграмму непонятной. Сосредоточьтесь на ключевых путях.

- Решение: Используйте отдельные диаграммы для высокого уровня потоков и детальных обменов безопасностью.

📝 Подробный сценарий: Взаимодействие с API-шлюзом

Рассмотрим сценарий, при котором API-шлюз обрабатывает входящие запросы. Этот компонент является первой линией обороны. Диаграмма должна показывать взаимодействие шлюза с сервисом аутентификации.

- Запрос клиента: Клиент отправляет запрос шлюзу.

- Извлечение токена: Шлюз извлекает токен из заголовка.

- Проверка: Шлюз вызывает сервис аутентификации для проверки токена.

- Передача: Если токен действителен, шлюз передает запрос сервису бэкенда.

- Отклонение: Если токен недействителен, шлюз возвращает ответ 401 «Не авторизован».

Этот поток централизует логику безопасности. Сервисы бэкенда не должны проверять токен самостоятельно; они доверяют шлюзу. Это уменьшает дублирование кода и потенциальные уязвимости безопасности.

📝 Подробный сценарий: Управление состоянием сессии

Некоторые системы полагаются на сессии на стороне сервера. Диаграмма должна показывать взаимодействие с хранилищем сессий.

- Вход: Пользователь предоставляет учетные данные.

- Создание сессии: Сервер создает идентификатор сессии и сохраняет его.

- Запрос: Клиент отправляет идентификатор сессии с последующими запросами.

- Проверка:Сервер ищет идентификатор сессии в хранилище.

- Отмена:При выходе из системы сервер удаляет сессию.

Убедитесь, что хранилище сессий отображается как отдельный компонент. Это подчеркивает состоятельную природу системы и необходимость защиты носителя хранения.

🔍 Чек-лист для проверки диаграмм безопасности

Перед окончательным утверждением диаграммы пройдитесь по этому чек-листу, чтобы убедиться, что безопасность адекватно отображена.

- ✅ Все внешние границы четко обозначены?

- ✅ Для чувствительных данных указана шифровка?

- ✅ Аутентификационные токены показаны как отдельные объекты?

- ✅ Ответы об ошибках являются общими и не раскрывают информацию?

- ✅ Существует ли процесс выхода из системы или завершения сессии?

- ✅ Показаны ли ограничения скорости или механизмы управления нагрузкой?

- ✅ Определена ли граница доверия для каждого сервиса?

- ✅ Учетные данные никогда не отображаются в открытом виде?

🧠 Интеграция безопасности в процесс проектирования

Диаграммы безопасности не должны создаваться изолированно. Они должны быть частью итеративного процесса проектирования. На начальном этапе мозгового штурма нарисуйте основные потоки. На этапе проверки проекта добавьте слои безопасности. На этапе реализации диаграмма служит ориентиром для стандартов программирования.

Такой подход обеспечивает, что безопасность интегрирована в основу системы, а не добавляется как временная мера. Это также способствует коммуникации между инженерами по безопасности и разработчиками приложений. Когда обе команды смотрят на одну и ту же диаграмму, у них появляется общий язык.

🔎 Роль документации

Диаграмма имеет значение только в соответствии с сопровождающей документацией. Диаграмма показывает «что» и «где». Документация объясняет «почему» и «как».

- Спецификации протоколов: Ссылка на конкретные стандарты протоколов, используемые (например, OAuth 2.0, OIDC).

- Криптографические алгоритмы: Укажите алгоритмы хеширования и наборы шифров.

- Управление ключами: Опишите, как хранятся и обновляются ключи.

- Реагирование на инциденты: Опишите, что происходит, если токен скомпрометирован.

Сочетание визуального потока с текстовыми деталями создает надежную спецификацию безопасности. Это снижает неоднозначность и обеспечивает последовательную реализацию на разных частях системы.

🎯 Окончательные мысли

Безопасность — это непрерывный процесс проверки и улучшения. Диаграммы взаимодействия — мощные инструменты для этого процесса. Они позволяют командам визуализировать сложные взаимодействия и выявлять потенциальные уязвимости до написания кода. Фокусируясь на потоках аутентификации, границах доверия и обработке ошибок, архитекторы могут создавать системы, устойчивые к атакам.

Помните, что диаграмма — это живой документ. По мере эволюции угроз должны меняться и модели безопасности, которые они отражают. Регулярные проверки и обновления позволяют системе оставаться в соответствии с последними стандартами безопасности. Используйте визуальный язык диаграмм, чтобы сделать безопасность прозрачной, понятной и выполнимой для всех участников проекта.

🛡️ Краткое резюме основных выводов

- Визуализируйте доверие: Четко обозначьте, где находятся границы доверия.

- Покажите токены: Обращайтесь с токенами аутентификации как с критически важными объектами данных.

- Планируйте ошибки: Убедитесь, что пути ошибок не выдают информацию.

- Разделяйте обязанности: Держите потоки безопасности отдельно от бизнес-логики.

- Детально документируйте: Поддерживайте диаграммы подробными спецификациями безопасности.

Следуя этим принципам, команды могут создавать диаграммы взаимодействия, которые делают больше, чем просто показывают поток данных — они демонстрируют уровень безопасности. Эта ясность необходима для создания доверенных программных систем в всё более связанном мире.