A segurança não é uma consideração posterior no design de sistemas; é um pilar fundamental. Quando arquitetos e desenvolvedores mapeiam como os diferentes componentes de um sistema interagem, geralmente focam na funcionalidade. No entanto, a camada de segurança — especificamente a autenticação — exige atenção igual. Diagramas de comunicação fornecem uma linguagem visual clara para essas interações. Ao integrar fluxos de segurança nesses diagramas, as equipes adquirem uma compreensão compartilhada sobre onde a confiança é estabelecida, como as credenciais são tratadas e onde vulnerabilidades podem surgir.

📊 Por que visualizar a segurança?

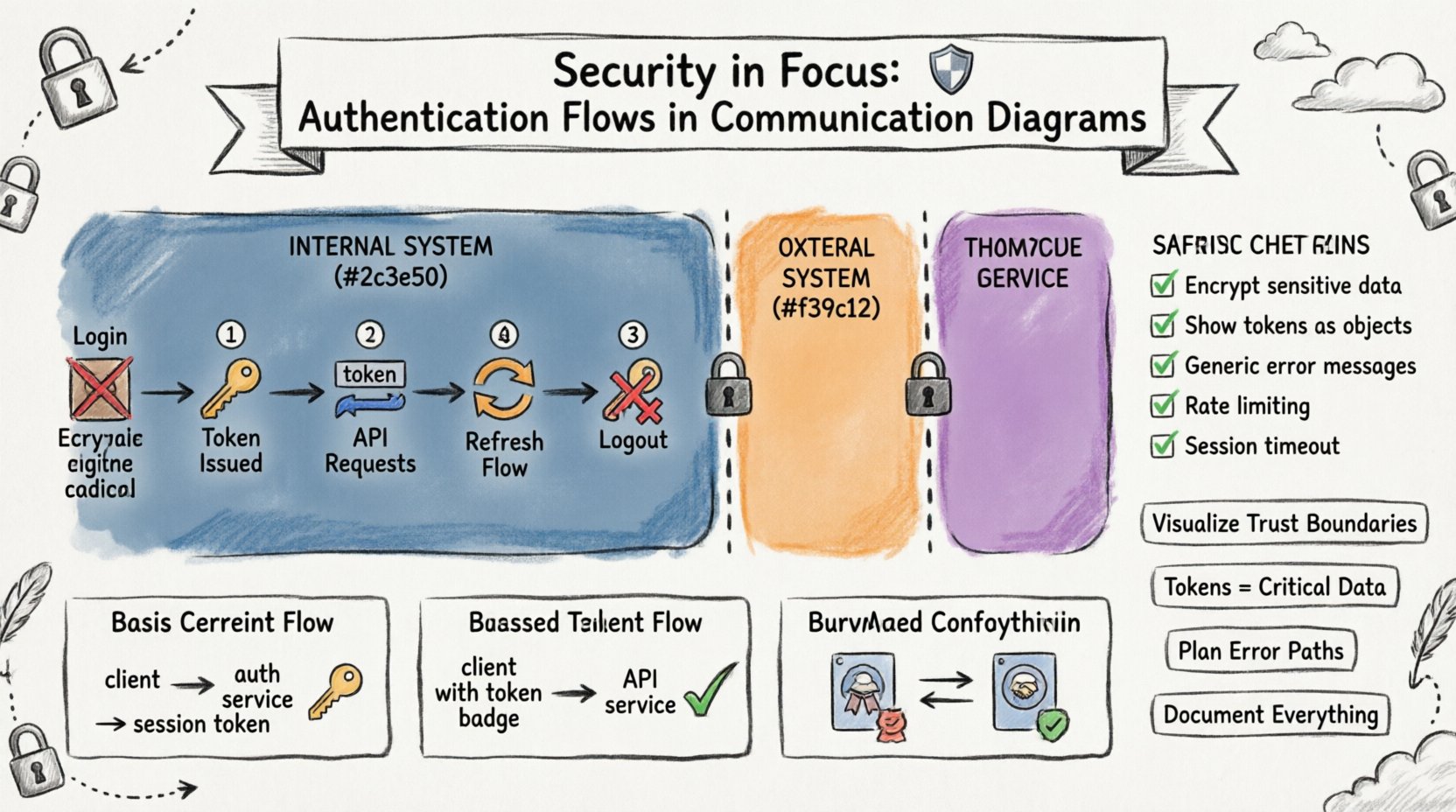

Diagramas servem como um contrato entre o design e a implementação. Quando os fluxos de autenticação são explicitamente desenhados, surgem várias vantagens. Primeiro, destaca os limites de confiança. Segundo, garante que cada troca de dados seja analisada quanto a informações sensíveis. Terceiro, ajuda a identificar falhas na lógica de validação. Sem uma representação visual, os requisitos de segurança podem se perder na documentação, levando a erros na implementação.

🛡️ Compreendendo os Limites de Confiança

Um diagrama de comunicação é essencialmente um mapa do movimento de dados. Para proteger esse mapa, você deve definir onde a confiança termina e onde começa. Os limites de confiança representam o perímetro de um domínio de segurança. Qualquer mensagem que cruze uma fronteira exige verificações de autenticação ou autorização.

- Limites Internos: Comunicação entre serviços dentro da mesma zona de segurança. Podem exigir autenticação mútua, mas validação menos rigorosa.

- Limites Externos: Comunicação que cruza de uma rede pública para um servidor privado. Exigem autenticação rigorosa, criptografia e validação de entrada.

- Limites de Terceiros: Interações com sistemas externos. Muitas vezes envolvem fluxos de autenticação delegada.

Ao desenhar um diagrama, use pistas visuais distintas para separar essas zonas. Essa separação visual obriga o designer a perguntar:“Essa mensagem exige um token de segurança?” Se a resposta for sim, o diagrama deve mostrar a troca do token.

🔑 Mecanismos de Autenticação em Fluxos

Sistemas diferentes exigem métodos diferentes para verificar a identidade. Um diagrama de comunicação deve refletir o mecanismo específico utilizado em cada interação. Linhas genéricas muitas vezes escondem lógica de segurança crítica.

1. Troca Básica de Credenciais

Em sistemas mais simples, um cliente pode enviar um nome de usuário e senha diretamente para um serviço de autenticação. Esse fluxo é simples, mas exige criptografia rigorosa durante a transmissão.

- Cliente: Inicia a solicitação de login.

- Serviço de Autenticação: Valida as credenciais em relação a um banco de dados.

- Cliente: Recebe um token de sessão.

Esse fluxo é adequado para login inicial, mas não deve ser repetido para cada ação subsequente. O diagrama deve mostrar a transição da submissão de credenciais para a recepção do token.

2. Autenticação Baseada em Token

Arquiteturas modernas muitas vezes dependem de tokens sem estado. O cliente recebe um token após uma autenticação bem-sucedida e o inclui em solicitações subsequentes.

- Cabeçalho da Solicitação: O token é passado em um campo de cabeçalho específico.

- Validação: O serviço receptor verifica a assinatura do token.

- Expiração: O serviço verifica se o token ainda é válido.

Visualizar isso envolve mostrar o token sendo passado do Serviço de Autenticação para o Cliente, e depois do Cliente para o Serviço de Aplicação. Isso torna claro que o serviço de aplicação não lida com senhas, apenas com tokens.

3. Autenticação Mútua

Em ambientes de alta segurança, ambas as partes devem provar sua identidade. Isso é comum em comunicações entre serviços.

- Troca de Certificados: Ambos os lados apresentam certificados digitais.

- Validação da Chave: Cada lado verifica a chave do outro.

- Estabelecimento da Sessão: Um canal seguro é aberto somente após a validação.

Em um diagrama, isso exige mostrar um aperto de mão bidirecional antes de a carga útil real ser transmitida. Isso adiciona profundidade à narrativa de segurança da interação.

🔄 Visualizando Fluxos de Troca de Tokens

O fluxo de tokens é a parte mais crítica de um diagrama de autenticação. Se a geração ou validação do token não estiver clara, o sistema é propenso a ataques.

A Sequência de Login

Comece com o cliente enviando credenciais. Não desenhe as credenciais como texto simples. Indique que elas são criptografadas ou hashadas.

- Passo 1: O cliente envia

POST /logincom carga útil criptografada. - Passo 2: O servidor valida em relação ao armazenamento de identidade.

- Passo 3: O servidor gera um token único.

- Passo 4: O servidor retorna o token ao cliente.

Rotule a mensagem de retorno como ““Token Emitido”. Isso esclarece que a senha já não está mais no sistema.

A Sequência de Atualização

Tokens expiram. O diagrama deve mostrar como um novo token é obtido sem reentrar as credenciais.

- Passo 1: O cliente detecta a expiração do token.

- Passo 2: O cliente envia o token de atualização para o Serviço de Autenticação.

- Passo 3: O Serviço de Autenticação valida o token de atualização.

- Passo 4: O Serviço de Autenticação emite um novo token de acesso.

Este fluxo evita que os usuários sejam desconectados com frequência, mantendo a segurança. No diagrama, distinga entre o Token de Acesso e o Token de Atualização usando rótulos ou cores diferentes.

A Sequência de Desconexão

A segurança também envolve a terminação. Um diagrama deve mostrar como uma sessão é invalidada.

- Passo 1: O cliente envia uma solicitação de desconexão com o token atual.

- Passo 2: O servidor marca o token como inválido no armazenamento de sessão.

- Passo 3: O servidor confirma a desconexão.

Sem esta etapa, um token roubado poderia permanecer válido indefinidamente. O diagrama serve como lembrete para implementar essa lógica de limpeza.

📊 Tipos de Mensagem e Implicações de Segurança

Nem todas as mensagens em um diagrama de comunicação são iguais. Algumas carregam dados sensíveis, enquanto outras são rotineiras. A tabela abaixo descreve os tipos comuns de mensagens e seus requisitos de segurança.

| Tipo de Mensagem | Requisito de Segurança | Notação de Diagrama |

|---|---|---|

| Solicitação de Autenticação | Criptografia, Validação de Entrada | Rótulo: Carga Criptografada |

| Emissão de Token | Canal Seguro, Assinatura | Rótulo: Token Seguro |

| Recuperação de Dados | Verificação de Autorização | Rótulo: Autenticação Obrigatória |

| Atualização de Configuração | Verificação de Elevação de Privilégios | Rótulo: Apenas Administrador |

| Evento de Registro | Sanitização (Sem Dados Pessoais) | Rótulo: Registro Sanitizado |

Usar esses rótulos em seus diagramas cria uma referência rápida para os revisores. Isso obriga a equipe a considerar quais dados estão sendo movidos e se estão protegidos.

🚫 Tratamento de Erros e Avisos de Segurança

A segurança é frequentemente testada durante falhas. Um diagrama robusto inclui caminhos de erro. Se uma tentativa de autenticação falhar, o sistema não deve revelar muitas informações.

Mensagens de Erro Genéricas

Quando um login falha, o diagrama deve mostrar uma resposta genérica. Não indique se o nome de usuário ou a senha estava incorreto.

- Incorreto: “Nome de usuário não encontrado”.

- Correto: “Credenciais inválidas”.

Isso impede que atacantes enumerem nomes de usuário válidos. No diagrama, rotule claramente a resposta de erro para garantir que os desenvolvedores não exponham acidentalmente códigos de erro específicos.

Limitação de Taxa

Ataques de força bruta são comuns. O diagrama deve indicar onde ocorre a limitação de taxa.

- Localização: No Gateway da API ou no Serviço de Autenticação.

- Ação: Bloquear a solicitação após N tentativas.

- Resposta: Retornar uma demora genérica ou erro.

Mostrar este fluxo ajuda os desenvolvedores a entenderem que o sistema está protegido contra ataques automatizados. Desenhe uma trajetória lateral para o gatilho de limitação de taxa.

🛠️ Melhores Práticas para Diagramar Segurança

Para manter clareza e precisão, siga estas diretrizes ao adicionar segurança aos seus diagramas de comunicação.

- Notação Consistente: Defina uma legenda para os elementos de segurança. Use formas ou cores específicas para tokens, certificados e canais criptografados.

- Separação de Camadas: Não misture fluxos de segurança com fluxos de lógica de negócios. Mantenha-os distintos, mas conectados.

- Foco no Fluxo de Dados: Mostre onde os dados sensíveis entram e saem. Destaque a transformação dos dados (por exemplo, hash, criptografia).

- Inclua Tempo Limite: A segurança muitas vezes depende do tempo. Mostre tempos limite de sessão e tempos de expiração de tokens quando relevantes.

- Revise Regularmente: À medida que o sistema evolui, atualize os diagramas. Diagramas de segurança desatualizados levam a práticas de segurança desatualizadas.

🧩 Armadilhas Comuns a Evitar

Mesmo designers experientes cometem erros ao visualizar segurança. Esteja atento a esses erros comuns.

1. Ocultando o Token

Alguns diagramas mostram o token simplesmente como uma linha tracejada. Isso esconde o fato de que o token é um dado crítico que deve ser protegido.

- Solução: Desenhe o token como um objeto específico com uma etiqueta.

2. Ignorando a Camada de Rede

Um diagrama pode mostrar a camada de aplicação, mas ignorar a camada de transporte. A criptografia ao nível de transporte (TLS) é crucial.

- Solução:Adicione uma observação indicando que todas as comunicações usam transporte criptografado.

3. Assumindo Confiança Implícita

Serviços internos frequentemente assumem que são seguros. No entanto, um serviço interno comprometido ainda pode roubar tokens.

- Solução:Trate todas as comunicações internas como potencialmente hostis. Verifique identidades.

4. Exagerando a Visualização

Adicionar muitos detalhes de segurança pode tornar o diagrama ilegível. Foque nos caminhos críticos.

- Solução:Use diagramas separados para fluxos de alto nível e trocas de segurança detalhadas.

📝 Cenário Detalhado: Interação com Gateway de API

Considere um cenário em que um Gateway de API manipula solicitações de entrada. Este componente é a primeira linha de defesa. O diagrama deve mostrar o Gateway interagindo com o Serviço de Autenticação.

- Solicitação do Cliente:O cliente envia uma solicitação ao Gateway.

- Extração do Token:O Gateway extrai o token do cabeçalho.

- Validação:O Gateway chama o Serviço de Autenticação para validar o token.

- Encaminhamento:Se válido, o Gateway encaminha a solicitação para o serviço de backend.

- Rejeição:Se inválido, o Gateway retorna uma resposta 401 Não Autorizado.

Este fluxo centraliza a lógica de segurança. Os serviços de backend não precisam validar o token por si mesmos; eles confiam no Gateway. Isso reduz a duplicação de código e possíveis falhas de segurança.

📝 Cenário Detalhado: Gerenciamento do Estado da Sessão

Alguns sistemas dependem de sessões do lado do servidor. O diagrama deve mostrar a interação com o Armazenamento de Sessões.

- Login:O usuário fornece suas credenciais.

- Criação da Sessão:O servidor cria um ID de sessão e o armazena.

- Solicitação:O cliente envia o ID da sessão com as requisições subsequentes.

- Validação:O servidor pesquisa o ID da sessão na loja.

- Invalidação:Na saída, o servidor exclui a sessão.

Garanta que o Armazenamento de Sessões seja mostrado como um componente distinto. Isso destaca a natureza stateful do sistema e a necessidade de proteger o meio de armazenamento.

🔍 Lista de Verificação para Diagramas de Segurança

Antes de finalizar um diagrama, percorra esta lista de verificação para garantir que a segurança seja adequadamente representada.

- ✅ Todas as fronteiras externas estão claramente marcadas?

- ✅ A criptografia está indicada para dados sensíveis?

- ✅ Os tokens de autenticação são mostrados como objetos distintos?

- ✅ As respostas de erro são genéricas e não revelam informações?

- ✅ Existe um fluxo de saída ou encerramento de sessão?

- ✅ Os limites de taxa ou mecanismos de throttling estão mostrados?

- ✅ A fronteira de confiança para cada serviço está definida?

- ✅ As credenciais nunca são mostradas em texto claro?

🧠 Integrando Segurança no Processo de Design

Diagramas de segurança não devem ser criados isoladamente. Eles devem fazer parte do processo iterativo de design. Durante a fase inicial de brainstorming, esboce os fluxos básicos. Durante a revisão de design, adicione as camadas de segurança. Durante a fase de implementação, o diagrama serve como referência para os padrões de codificação.

Esta abordagem garante que a segurança seja tecida na estrutura do sistema, em vez de ser adicionada como uma correção pontual. Também facilita a comunicação entre engenheiros de segurança e desenvolvedores de aplicativos. Quando ambos os times analisam o mesmo diagrama, compartilham uma linguagem comum.

🔎 O Papel da Documentação

Um diagrama é tão bom quanto sua documentação complementar. O diagrama mostra o “o quê” e o “onde”. A documentação explica o “porquê” e o “como”.

- Especificações de Protocolo:Link para os padrões específicos de protocolo utilizados (por exemplo, OAuth 2.0, OIDC).

- Algoritmos Criptográficos:Especifique os algoritmos de hash e os conjuntos de cifras.

- Gerenciamento de Chaves:Descreva como as chaves são armazenadas e rotacionadas.

- Resposta a Incidentes:Esboce o que acontece se um token for comprometido.

Combinar fluxo visual com detalhes textuais cria uma especificação de segurança robusta. Isso reduz a ambiguidade e garante a implementação consistente em diferentes partes do sistema.

🎯 Pensamentos Finais

A segurança é um processo contínuo de verificação e aprimoramento. Diagramas de comunicação são ferramentas poderosas para esse processo. Eles permitem que equipes visualizem interações complexas e identifiquem fraquezas potenciais antes que o código seja escrito. Ao focar nos fluxos de autenticação, fronteiras de confiança e tratamento de erros, arquitetos podem construir sistemas resilientes a ataques.

Lembre-se de que um diagrama é um documento vivo. À medida que as ameaças evoluem, os modelos de segurança que eles representam também devem evoluir. Revisões e atualizações regulares mantêm o sistema alinhado com os padrões mais recentes de segurança. Use a linguagem visual dos diagramas para tornar a segurança transparente, compreensível e passível de ação para todos os envolvidos no projeto.

🛡️ Resumo dos Pontos Principais

- Visualize a Confiança: Marque claramente onde existem fronteiras de confiança.

- Mostre os Tokens:Trate os tokens de autenticação como objetos de dados críticos.

- Planeje os Erros:Garanta que os caminhos de erro não vazem informações.

- Separe as Responsabilidades:Mantenha os fluxos de segurança distintos da lógica de negócios.

- Documente com Cuidado:Apoie os diagramas com especificações de segurança detalhadas.

Ao seguir esses princípios, as equipes podem criar diagramas de comunicação que fazem mais do que mostrar fluxo de dados — eles mostram a postura de segurança. Essa clareza é essencial para construir sistemas de software confiáveis em um mundo cada vez mais conectado.