Sicherheit wird oft als eine Reihe von Werkzeugen oder Protokollen verstanden, die oberhalb bestehender Systeme angeordnet sind. Obwohl Firewalls und Verschlüsselung entscheidend sind, handelt es sich dabei um reaktive Maßnahmen. Die echte Sicherheit beginnt mit dem Verständnis der Architektur selbst. Eine der effektivsten Methoden, um die Systemarchitektur zu visualisieren und zu sichern, ist die Datenflussabbildung. Dieser Prozess beinhaltet die Erstellung einer visuellen Darstellung, wie Informationen durch ein System fließen, wobei identifiziert wird, wo sie entstehen, wohin sie reisen und wo sie verbleiben.

Bei der Anwendung auf die Sicherheitsanalyse verlagert die Datenflussabbildung die Perspektive von statischer Verteidigung hin zu dynamischer Beobachtung. Sie offenbart die Wege, an denen Schwachstellen versteckt sein könnten, und ermöglicht es Teams, Risiken zu bewerten, bevor sie ausgenutzt werden. Durch die Abbildung der Datenreise können Organisationen strengere Kontrollen an den kritischsten Knotenpunkten durchsetzen. Dieser Ansatz legt eine Grundlage für Vertrauen und Integrität innerhalb der digitalen Infrastruktur.

📊 Verständnis von Datenflussdiagrammen in der Sicherheit

Ein Datenflussdiagramm (DFD) ist eine strukturierte Darstellung eines Systems. Es konzentriert sich auf die Bewegung von Daten, nicht auf die Zeit oder Logik von Prozessen. Im Sicherheitskontext wird ein DFD zu einer Bauplan für die Risikobewertung. Es beantwortet grundlegende Fragen: Wer greift auf diese Daten zu? Wohin gehen sie? Ist sie ruhend verschlüsselt? Ist sie im Übertragungsprozess verschlüsselt?

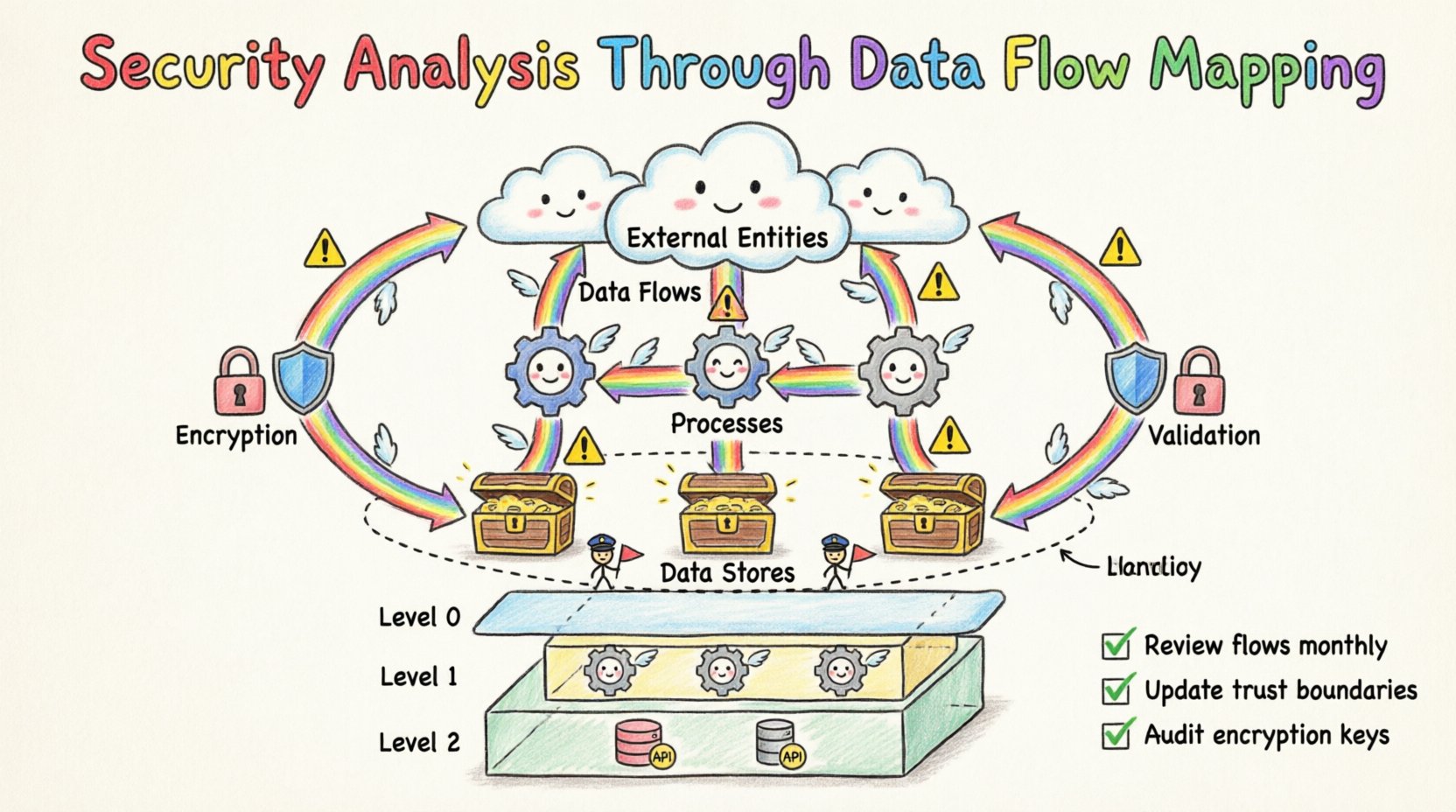

Standard-DFDs bestehen typischerweise aus vier Kernkomponenten. Jede Komponente birgt bei einer Analyse aus einer Verteidigungsperspektive spezifische Sicherheitsimplikationen.

- Externe Entitäten: Diese sind Quellen oder Ziele von Daten außerhalb der Systemgrenze. In Sicherheitsbegriffen stellen sie Benutzer, Clients oder Drittdienste dar. Jede externe Entität stellt einen potenziellen Einstiegspunkt für schädliche Akteure dar. Die Überprüfung der Identität und Berechtigung dieser Entitäten ist die erste Verteidigungslinie.

- Prozesse: Diese sind Aktionen, die Daten transformieren. Ein Prozess könnte Eingaben validieren, einen Wert berechnen oder eine Warnung auslösen. Aus Sicherheitsperspektive sind Prozesse die Stellen, an denen Logikschwächen auftreten können. Wenn ein Prozess die Eingaben nicht säubert, kann dies Angriffe durch Einfügung ermöglichen. Wenn er Aktionen nicht protokolliert, kann dies unbefugte Änderungen unentdeckt lassen.

- Datenbanken: Diese sind Speicherorte, an denen Daten ruhen. Egal ob Datenbank, Dateisystem oder Speicherpuffer – Datenbanken sind hochwertige Ziele. Die Sicherheitsanalyse hier konzentriert sich auf Zugriffssteuerung, Verschlüsselungsstandards und Integrität von Sicherungskopien. Unbefugter Zugriff auf eine Datenbank ist oft das primäre Ziel eines Angriffs.

- Datenflüsse: Diese sind die Pfeile, die die Komponenten verbinden und die Bewegung von Daten darstellen. Dies ist der kritischste Bestandteil für die Sicherheitsabbildung. Datenflüsse müssen auf Offenlegung überprüft werden. Reist vertrauliche Daten über einen unverschlüsselten Kanal? Durchläuft sie eine weniger vertrauenswürdige Umgebung ohne Überprüfung? Jeder Fluss stellt einen potenziellen Abhörpunkt dar.

🔍 Die Methodik der Abbildung für Sicherheit

Die Erstellung einer sicheren Datenflussabbildung erfordert einen strukturierten Ansatz. Es reicht nicht aus, Linien zwischen Kästchen zu zeichnen. Die Abbildung muss die tatsächliche Logik und vorhandenen Sicherheitskontrollen widerspiegeln. Dieser Prozess folgt in der Regel einer top-down-Zerlegungsstrategie.

Schritt 1: Umfang und Grenze definieren

Beginnen Sie mit der Festlegung der Systemgrenze. Was befindet sich innerhalb des Systems, und was außerhalb? Diese Unterscheidung definiert, wo Sicherheitskontrollen durchgesetzt werden müssen. Alles außerhalb der Grenze gilt als nicht vertrauenswürdig. Die Grenze zwischen dem internen System und externen Entitäten ist der Ort, an dem Authentifizierungs- und Autorisierungsprüfungen stattfinden müssen.

Schritt 2: Externe Entitäten identifizieren

Listen Sie alle Benutzer, Systeme oder Geräte auf, die mit der Anwendung interagieren. Kategorisieren Sie sie nach Vertrauensniveau. Interne Dienste könnten mehr vertraut sein als öffentlich zugängliche APIs. Diese Einteilung hilft, die Sicherheitsüberwachung zu priorisieren. Hochvertrauenswürdige Entitäten erfordern immer noch eine Überprüfung, aber das Maß an Kontrolle unterscheidet sich von öffentlichen Clients.

Schritt 3: Datenflüsse abbilden

Verfolgen Sie den Weg der Daten von der Eingabe bis zur Ausgabe. Beginnen Sie mit der ersten Eingabe, beispielsweise einer Anmeldeanfrage oder einer Dateiübertragung. Verfolgen Sie die Daten durch jeden Transformations- und Speicherort. Stellen Sie sicher, dass jeder Pfeil eine Beschriftung enthält, die den Datentyp beschreibt. Hier identifizieren Sie, ob vertrauliche Informationen wie Passwörter oder Kreditkartennummern in Protokollen oder Fehlermeldungen preisgegeben werden.

Schritt 4: Datenempfindlichkeit kennzeichnen

Nicht alle Daten erfordern das gleiche Schutzniveau. Klassifizieren Sie Datenflüsse nach Empfindlichkeit. Öffentliche Daten, interne Geschäftsdaten und regulierte Daten haben jeweils unterschiedliche Sicherheitsanforderungen. Kennzeichnen Sie Flüsse, die regulierte Daten enthalten (z. B. Gesundheitsakten oder personenbezogene Identifikation), mit spezifischen Handhabungsprotokollen. Dadurch wird die Einhaltung gesetzlicher Rahmenbedingungen sichergestellt, ohne öffentliche Daten unnötig zu komplex zu gestalten.

Schritt 5: Vertrauensgrenzen identifizierenVertrauensgrenzen sind logische Barrieren, an denen sich das Niveau der Sicherheitskontrollen ändert. Eine typische Grenze existiert zwischen einer Client-Anwendung und einem Server. Eine weitere könnte zwischen einem Webserver und einem Datenbankserver bestehen. Die Überschreitung einer Vertrauensgrenze erfordert Validierung, Verschlüsselung und oft Authentifizierung. Zeichnen Sie diese Grenzen klar auf, um sicherzustellen, dass kein Fluss ohne angemessene Kontrollen überschritten wird.

⚠️ Risiken durch Flussanalyse identifizieren

Sobald die Abbildung abgeschlossen ist, folgt die nächste Phase: die Risikoidentifikation. Dabei betrachtet man das Diagramm und fragt sich, was an jedem Knoten oder jeder Verbindung schiefgehen könnte. Diese Technik ist oft mit Methoden der Bedrohungsmodellierung verbunden.

Wichtige Risikokategorien

| Risikokategorie | Beschreibung | DFD-Indikator |

|---|---|---|

| Nicht autorisierter Zugriff | Daten werden von Entitäten abgerufen, die nicht berechtigt sind, sie einzusehen. | Flüsse, die von Entitäten mit geringem Vertrauen stammen und keine Authentifizierungsstellen aufweisen. |

| Datenmanipulation | Daten werden während der Übertragung oder Speicherung verändert. | Flüsse, die keine Integritätsprüfungen oder digitale Signaturen aufweisen. |

| Informationen werden preisgegeben | Vertrauliche Daten werden unbefugten Parteien preisgegeben. | Flüsse, die durch öffentliche Netzwerke verlaufen, ohne Verschlüsselungsbezeichnungen. |

| Verweigerung des Dienstes | Systeme werden aufgrund von Ressourcenerschöpfung unzugänglich. | Prozesse ohne Eingabeverifizierung oder Anzeichen für Rate-Limiting. |

| Privilegien-Erhöhung | Benutzer erhalten Zugriff über ihre zugewiesenen Rechte hinaus. | Prozesse, die Administrationsfunktionen ohne Rollenüberprüfungen verarbeiten. |

Die Analyse des Diagramms anhand dieser Kategorien hilft, Schwachstellen genau zu identifizieren. Wenn beispielsweise ein Datenfluss direkt von einer Benutzeroberfläche zu einer Datenbank führt, ohne dass ein Zwischenprozess vorhanden ist, deutet dies auf einen Mangel an Validierung der Geschäftslogik hin. Dies stellt ein erhebliches Risiko für Injektionsangriffe dar. Ebenso ist, wenn ein Datenspeicher Anmeldeinformationen enthält, aber der Fluss zu diesem Speicher keine Verschlüsselung anzeigt, die Speichermechanismus wahrscheinlich anfällig.

🔒 Verbesserung der Sicherheit durch Grenzkontrollen

Das primäre Ziel der Sicherheitsanalyse auf einer Datenflusskarte ist die Stärkung von Grenzen. Jedes Mal, wenn Daten eine Grenze überschreiten, steigt das Risiko. Daher sollte die Karte die Implementierung strenger Kontrollen an diesen Schnittpunkten leiten.

Verschlüsselungsanforderungen

Jeder Datenfluss, der eine Vertrauensgrenze überschreitet, sollte verschlüsselt werden. Die Karte sollte explizit anzeigen, wo Verschlüsselung erforderlich ist. Dazu gehören Verschlüsselung auf der Transportschicht für Daten im Transit und Verschlüsselung auf der Anwendungsschicht für Daten im Fluss zwischen Diensten. Wenn ein Fluss als „Öffentlich“ gekennzeichnet ist, muss er möglicherweise nicht verschlüsselt werden, muss aber auf Sensibilität geprüft werden. Wenn ein Fluss als „Vertraulich“ gekennzeichnet ist, ist Verschlüsselung obligatorisch.

Eingabeverifizierung

Prozesse sind die Wächter der Datenintegrität. Die Karte sollte hervorheben, wo die Validierung erfolgt. Wenn ein Prozess Daten von einer externen Entität erhält, muss er das Format, die Länge und den Inhalt dieser Daten überprüfen. Dies verhindert, dass fehlerhafte Daten das System beschädigen oder Schwachstellen auslösen. Die DFD sollte Validierungsstellen vor dem Eintritt von Daten in einen Datenspeicher anzeigen.

Protokollierung und Überwachung

Sicherheit ist nicht nur Vorbeugung, sondern auch Erkennung. Datenflüsse sollten anzeigen, wo Protokollierung erfolgt. Kritische Prozesse sollten Audit-Trail-Informationen erzeugen. Wenn ein Datenfluss eine Finanztransaktion beinhaltet, sollte die DFD einen Prozess anzeigen, der die Transaktionsdetails zur späteren Überprüfung aufzeichnet. Dadurch wird sichergestellt, dass im Falle eines Sicherheitsvorfalls die Ermittlungen den Weg des Angreifers nachvollziehen können.

📑 Verwaltung der Komplexität durch Ebenen

Je größer die Systeme werden, desto komplexer wird ein einzelnes Diagramm, sodass es nicht mehr nützlich ist. Um dies zu bewältigen, verwenden Sicherheitsanalysten Abstraktionsebenen. Dadurch ist eine detaillierte Analyse möglich, ohne die ursprüngliche Übersicht zu überfordern.

- Ebene 0 (Kontextdiagramm):Zeigt das System als einen einzelnen Prozess und seine Interaktion mit externen Entitäten. Es dient zur Definition des Sicherheitsumfangs auf hoher Ebene. Es beantwortet die Frage: Was ist das System, und wer spricht mit ihm?

- Ebene 1:Zerlegt den Hauptprozess in Unterverarbeitungen. Diese Ebene ist nützlich, um wichtige Sicherheitsgrenzen und Datenspeicher zu identifizieren. Sie zerlegt das System in funktionale Module.

- Ebene 2: Weitere Zerlegung der Prozesse der Ebene 1. Diese Ebene ist für die detaillierte Implementierung von Sicherheitskontrollen notwendig. Sie zeigt die spezifischen Datenumformungen und Speichermechanismen innerhalb komplexer Module auf.

Die Verwendung mehrerer Ebenen stellt sicher, dass Sicherheitsteams sich auf die richtige Granularität konzentrieren können. Ein Manager auf höherer Ebene könnte das Diagramm der Ebene 0 überprüfen, um das Risikoprofil zu verstehen. Ein Entwickler könnte das Diagramm der Ebene 2 überprüfen, um sicherzustellen, dass seine spezifische Funktion Daten sicher behandelt. Diese Hierarchie verhindert Sicherheitsübersehen in komplexen Architekturen.

🔄 Wartung und Iteration

Ein Datenflussdiagramm ist kein einmaliger Liefergegenstand. Systeme entwickeln sich weiter. Neue Funktionen werden hinzugefügt, und alte Komponenten werden abgeschaltet. Wenn das Diagramm den aktuellen Zustand nicht widerspiegelt, wird die Sicherheitsanalyse ungenau. Ein veraltetes Diagramm könnte einen sicheren Pfad vortäuschen, der nun offenliegt, oder eine neue Schwachstelle verbergen, die durch eine kürzliche Änderung entstanden ist.

Organisationen sollten das Datenflussdiagramm als lebendiges Dokument betrachten. Es sollte aktualisiert werden, sobald sich die Architektur ändert. Dazu gehört auch die Aktualisierung des Diagramms während der Entwurfsphase neuer Funktionen. Indem das Diagramm in den Entwicklungszyklus integriert wird, wird Sicherheit zu einer kontinuierlichen Tätigkeit statt zu einem endgültigen Gate.

Best Practices für die Wartung:

- Versionskontrolle: Speichern Sie die Diagramme zusammen mit dem Code in einem Repository. Dadurch wird sichergestellt, dass das Diagramm mit der bereitgestellten Version übereinstimmt.

- Überprüfungszyklen: Planen Sie regelmäßige Überprüfungen des Datenflussdiagramms. Vierteljährliche Überprüfungen sind für stabile Systeme oft ausreichend, während sich schnell verändernde Systeme möglicherweise monatliche Aktualisierungen benötigen.

- Einbindung der Stakeholder: Stellen Sie sicher, dass Architekten, Entwickler und Sicherheitsanalysten alle Zugriff auf die aktuellste Version haben. Abweichungen zwischen dem Diagramm und dem Code sind ein Warnsignal für Sicherheitsverschuldung.

🛡️ Compliance- und Prüfungsunterstützung

Regulatorische Rahmenwerke verlangen oft von Organisationen, nachzuweisen, wie sie Daten schützen. Standards wie DSGVO, HIPAA oder PCI-DSS legen Maßnahmen zum Datenschutz fest. Ein gut gepflegtes Datenflussdiagramm dient als überzeugendes Beweismittel bei Prüfungen.

Wenn ein Prüfer fragt, wie Daten geschützt werden, liefert das Diagramm eine visuelle Antwort. Es zeigt den Pfad der Daten und die Kontrollen, die an jedem Schritt angewendet werden. Dies reduziert die Zeit, die für die Sammlung von Beweisen aufgewendet wird, und klärt die Sicherheitsposition für die Stakeholder. Es hilft auch, Lücken zu identifizieren, an denen die Compliance möglicherweise fehlt, sodass die Organisation Probleme vor einer Prüfung beheben kann.

Zum Beispiel sollte das Diagramm bei einer Vorschrift, die eine Verschlüsselung von Daten im Ruhezustand erfordert, den Datenspeicher anzeigen und anzeigen, dass die Verschlüsselung aktiv ist. Wenn die Vorschrift vorschreibt, dass Daten nach einer bestimmten Frist gelöscht werden müssen, sollte das Diagramm den Aufbewahrungsprozess zeigen. Diese Übereinstimmung zwischen Dokumentation und Realität baut Vertrauen bei Aufsichtsbehörden und Kunden alike auf.

🚀 Schlussfolgerung

Die Sicherheitsanalyse durch Datenflussdarstellung ist eine grundlegende Praxis für die Entwicklung widerstandsfähiger Systeme. Sie verlagert das Gespräch von abstrakten Konzepten hin zu konkreter Architektur. Durch die Visualisierung der Datenbewegung können Teams Risiken frühzeitig erkennen und Kontrollen dort durchsetzen, wo sie am wichtigsten sind.

Dieser Ansatz ersetzt andere Sicherheitsmaßnahmen nicht. Er ergänzt sie, indem er den Kontext liefert, der erforderlich ist, um Werkzeuge effektiv einzusetzen. Eine Firewall ist wirksamer, wenn man genau weiß, welche Datenströme sie überwachen soll. Verschlüsselung ist nützlicher, wenn man genau weiß, wohin sensible Daten fließen. Die Datenflussdarstellung liefert diesen Kontext.

Die Investition von Zeit in die Erstellung und Pflege genauer Diagramme zahlt sich in Form von Risikominderung aus. Sie verwandelt Sicherheit von einer reaktiven Belastung in eine proaktive Strategie. Je verteilter und komplexer die Systeme werden, desto wertvoller wird die Klarheit, die durch die Datenflussdarstellung geboten wird. Sie bleibt eine der zuverlässigsten Methoden, um sicherzustellen, dass Daten während ihres gesamten Lebenszyklus geschützt bleiben.