Bảo mật thường được nhìn nhận như một tập hợp các công cụ hoặc giao thức được xếp lớp lên trên các hệ thống hiện có. Mặc dù tường lửa và mã hóa là những yếu tố then chốt, nhưng chúng chỉ là các biện pháp phản ứng. Bảo mật thực sự bắt đầu từ việc hiểu rõ kiến trúc hệ thống. Một trong những cách hiệu quả nhất để trực quan hóa và bảo vệ kiến trúc hệ thống là thông qua Bản đồ Luồng Dữ liệu. Quá trình này bao gồm việc tạo ra một biểu diễn trực quan về cách thông tin di chuyển qua hệ thống, xác định nguồn gốc dữ liệu, nơi dữ liệu đi đến và nơi nó được lưu trữ.

Khi được áp dụng vào phân tích bảo mật, bản đồ luồng dữ liệu thay đổi góc nhìn từ phòng thủ tĩnh sang quan sát động. Nó phơi bày các con đường mà các lỗ hổng có thể ẩn náu, cho phép các đội ngũ đánh giá rủi ro trước khi chúng bị khai thác. Bằng cách bản đồ hành trình của dữ liệu, các tổ chức có thể áp dụng các kiểm soát nghiêm ngặt hơn tại những điểm then chốt nhất. Cách tiếp cận này xây dựng nền tảng niềm tin và toàn vẹn trong hạ tầng kỹ thuật số.

📊 Hiểu về Sơ đồ Luồng Dữ liệu trong Bảo mật

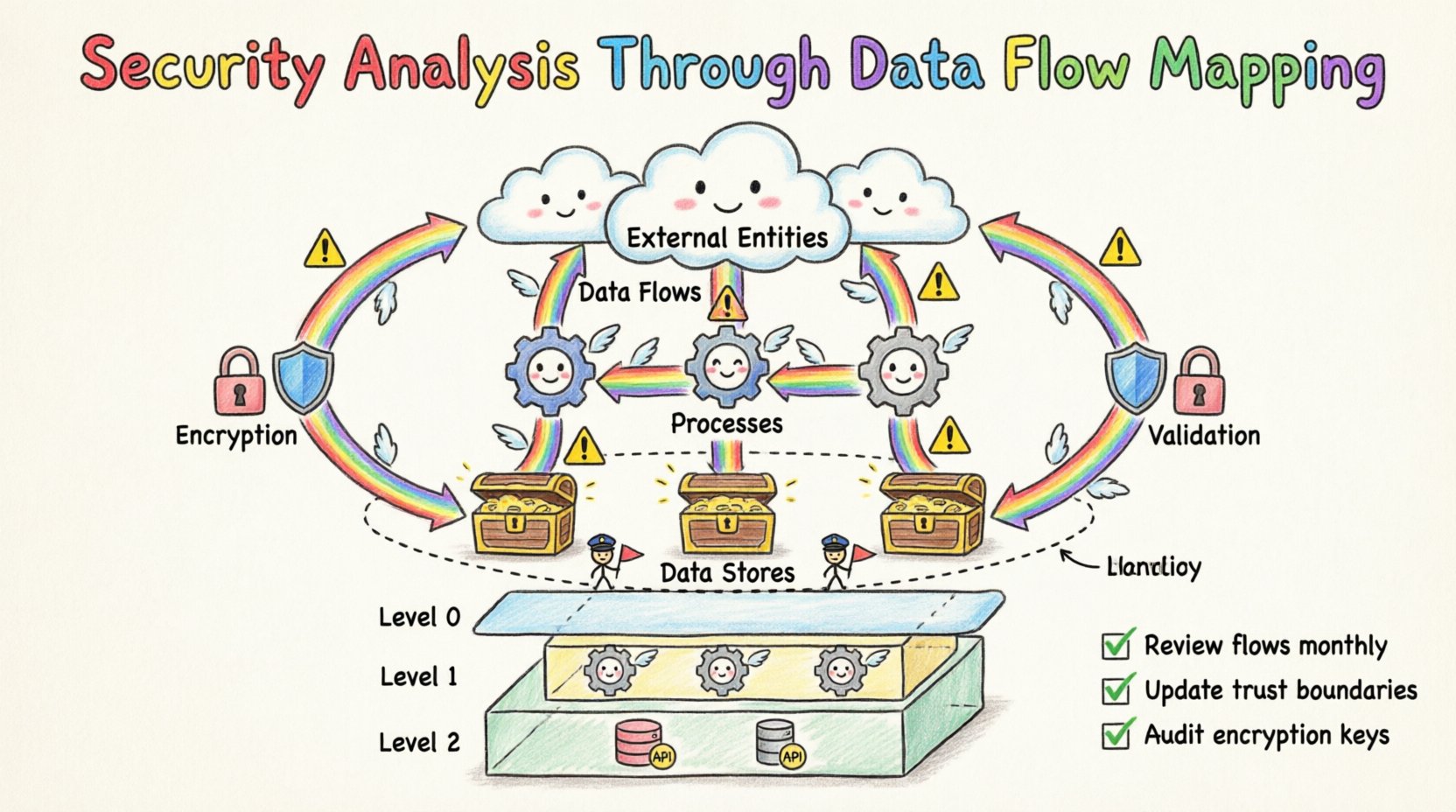

Sơ đồ Luồng Dữ liệu (DFD) là một biểu diễn có cấu trúc của một hệ thống. Nó tập trung vào sự di chuyển của dữ liệu thay vì thời gian hoặc logic của các quá trình. Trong bối cảnh bảo mật, DFD trở thành bản vẽ thiết kế cho đánh giá rủi ro. Nó trả lời những câu hỏi cơ bản: Ai truy cập dữ liệu này? Dữ liệu đi đâu? Dữ liệu có được mã hóa khi lưu trữ không? Dữ liệu có được mã hóa khi truyền tải không?

Các DFD tiêu chuẩn thường bao gồm bốn thành phần chính. Mỗi thành phần mang lại những hệ quả bảo mật cụ thể khi được phân tích dưới góc nhìn phòng thủ.

- Các thực thể bên ngoài: Đây là các nguồn hoặc điểm đến của dữ liệu nằm ngoài ranh giới hệ thống. Về mặt bảo mật, chúng đại diện cho người dùng, khách hàng hoặc các dịch vụ bên thứ ba. Mỗi thực thể bên ngoài đều tạo ra một điểm vào tiềm năng cho các kẻ tấn công độc hại. Việc xác minh danh tính và quyền truy cập của các thực thể này là hàng rào phòng thủ đầu tiên.

- Các quá trình: Đây là các hành động biến đổi dữ liệu. Một quá trình có thể xác thực đầu vào, tính toán một giá trị hoặc kích hoạt cảnh báo. Từ góc độ bảo mật, các quá trình là nơi có thể tồn tại các lỗ hổng logic. Nếu một quá trình không làm sạch đầu vào, nó có thể cho phép các cuộc tấn công chèn mã. Nếu quá trình không ghi nhật ký các hành động, nó có thể khiến các thay đổi không được phép bị bỏ qua.

- Các kho dữ liệu: Đây là các kho lưu trữ nơi dữ liệu được lưu trữ. Dù là cơ sở dữ liệu, hệ thống tệp hay bộ đệm bộ nhớ, các kho dữ liệu đều là mục tiêu có giá trị cao. Phân tích bảo mật ở đây tập trung vào kiểm soát truy cập, tiêu chuẩn mã hóa và độ toàn vẹn của bản sao lưu. Truy cập trái phép vào kho dữ liệu thường là mục tiêu chính của một vụ vi phạm.

- Các luồng dữ liệu: Đây là các mũi tên kết nối các thành phần, đại diện cho sự di chuyển của dữ liệu. Đây là yếu tố then chốt nhất trong bản đồ bảo mật. Các luồng dữ liệu phải được kiểm tra kỹ lưỡng về mức độ phơi bày. Dữ liệu nhạy cảm có di chuyển qua kênh không được mã hóa không? Dữ liệu có đi qua môi trường ít đáng tin cậy mà không được xác thực không? Mỗi luồng đều đại diện cho một điểm tiềm tàng bị can thiệp.

🔍 Phương pháp bản đồ hóa cho Bảo mật

Việc tạo ra một bản đồ luồng dữ liệu an toàn đòi hỏi một cách tiếp cận có cấu trúc. Chỉ vẽ các đường nối giữa các hộp là chưa đủ. Bản đồ phải phản ánh đúng logic thực tế và các biện pháp kiểm soát bảo mật đang được áp dụng. Quy trình này thường tuân theo chiến lược phân tích từ trên xuống.

Bước 1: Xác định Phạm vi và Ranh giới

Bắt đầu bằng việc xác lập ranh giới hệ thống. Điều gì nằm bên trong hệ thống, và điều gì nằm bên ngoài? Sự phân biệt này xác định nơi các biện pháp kiểm soát bảo mật phải được thực thi. Mọi thứ nằm ngoài ranh giới đều được giả định là không đáng tin cậy. Ranh giới giữa hệ thống nội bộ và các thực thể bên ngoài là nơi các kiểm tra xác thực và ủy quyền phải diễn ra.

Bước 2: Xác định các Thực thể Bên ngoài

Liệt kê mọi người dùng, hệ thống hoặc thiết bị tương tác với ứng dụng. Phân loại chúng theo mức độ tin cậy. Các dịch vụ nội bộ có thể được tin tưởng hơn các API công khai. Phân loại này giúp ưu tiên giám sát bảo mật. Các thực thể tin cậy cao vẫn cần được xác minh, nhưng mức độ kiểm tra khác biệt so với khách hàng công cộng.

Bước 3: Bản đồ hóa các Luồng Dữ liệu

Theo dõi hành trình của dữ liệu từ điểm vào đến điểm ra. Bắt đầu từ đầu vào ban đầu, chẳng hạn như yêu cầu đăng nhập hoặc tải tệp. Theo dõi dữ liệu qua từng điểm biến đổi và lưu trữ. Đảm bảo mỗi mũi tên đều có nhãn mô tả loại dữ liệu. Đây là nơi bạn xác định xem thông tin nhạy cảm như mật khẩu hay số thẻ tín dụng có đang bị phơi bày trong nhật ký hoặc thông báo lỗi hay không.

Bước 4: Đánh dấu Mức độ Nhạy cảm của Dữ liệu

Không phải mọi dữ liệu đều cần cùng mức độ bảo vệ. Phân loại các luồng dữ liệu theo mức độ nhạy cảm. Dữ liệu công khai, dữ liệu kinh doanh nội bộ và dữ liệu được quản lý đều có yêu cầu bảo mật khác nhau. Đánh dấu các luồng chứa dữ liệu được quản lý (như hồ sơ sức khỏe hoặc thông tin nhận dạng cá nhân) bằng các quy trình xử lý cụ thể. Điều này đảm bảo tuân thủ các khung pháp lý mà không cần thiết kế quá mức cho việc xử lý dữ liệu công khai.

Bước 5: Xác định Các Ranh giới Tin cậyCác ranh giới tin cậy là những rào cản logic nơi mức độ kiểm soát bảo mật thay đổi. Một ranh giới điển hình tồn tại giữa ứng dụng khách và máy chủ. Một ranh giới khác có thể tồn tại giữa máy chủ web và máy chủ cơ sở dữ liệu. Việc vượt qua một ranh giới tin cậy đòi hỏi xác thực, mã hóa và thường là xác thực. Bản đồ rõ ràng các ranh giới này để đảm bảo không có luồng nào vượt qua mà không có các kiểm tra phù hợp.

⚠️ Phát hiện Rủi ro thông qua Phân tích Luồng

Sau khi bản đồ hoàn tất, bước tiếp theo là phát hiện rủi ro. Điều này bao gồm việc xem xét sơ đồ và đặt câu hỏi về những gì có thể xảy ra sai tại mỗi nút và kết nối. Kỹ thuật này thường được phối hợp với các phương pháp mô hình hóa mối đe dọa.

Các Danh mục Rủi ro Chính

| Danh mục Rủi ro | Mô tả | Chỉ báo DFD |

|---|---|---|

| Truy cập không được phép | Dữ liệu được truy cập bởi các thực thể không được phép xem nó. | Các luồng bắt nguồn từ các thực thể không đáng tin cậy mà không có nút xác thực. |

| Thay đổi dữ liệu | Dữ liệu bị thay đổi trong quá trình truyền tải hoặc lưu trữ. | Các luồng thiếu kiểm tra toàn vẹn hoặc chữ ký số. |

| Tiết lộ thông tin | Dữ liệu nhạy cảm bị tiết lộ cho các bên không được phép. | Các luồng đi qua mạng công cộng mà không có nhãn mã hóa. |

| Từ chối dịch vụ | Các hệ thống trở nên không khả dụng do cạn kiệt tài nguyên. | Các quy trình không có kiểm tra đầu vào hoặc chỉ báo giới hạn tốc độ. |

| Nâng cấp đặc quyền | Người dùng có quyền truy cập vượt quá quyền hạn được gán. | Các quy trình xử lý chức năng quản trị mà không có kiểm tra vai trò. |

Phân tích sơ đồ theo các danh mục này giúp xác định các điểm yếu. Ví dụ, nếu một luồng dữ liệu di chuyển từ giao diện người dùng trực tiếp đến cơ sở dữ liệu mà không có quy trình trung gian, điều này cho thấy sự thiếu vắng kiểm tra logic kinh doanh. Đây là một rủi ro nghiêm trọng đối với các cuộc tấn công chèn mã. Tương tự, nếu một kho lưu trữ dữ liệu chứa thông tin đăng nhập nhưng luồng dữ liệu đến kho này không cho thấy mã hóa, cơ chế lưu trữ này có khả năng bị tổn thương.

🔒 Nâng cao bảo mật thông qua kiểm soát biên giới

Mục tiêu chính của phân tích bảo mật trên sơ đồ luồng dữ liệu là củng cố các biên giới. Mỗi lần dữ liệu vượt qua một biên giới, rủi ro sẽ tăng lên. Do đó, sơ đồ cần hướng dẫn việc triển khai các kiểm soát nghiêm ngặt tại các điểm giao nhau này.

Yêu cầu mã hóa

Mọi luồng dữ liệu vượt qua biên giới tin cậy đều phải được mã hóa. Sơ đồ cần ghi rõ ràng nơi nào yêu cầu mã hóa. Điều này bao gồm mã hóa lớp truyền tải cho dữ liệu đang di chuyển và mã hóa lớp ứng dụng cho dữ liệu đang di chuyển giữa các dịch vụ. Nếu một luồng được đánh dấu là “Công khai”, có thể không cần mã hóa, nhưng phải được kiểm toán về mức độ nhạy cảm. Nếu một luồng được đánh dấu là “Nhạy cảm”, mã hóa là bắt buộc.

Xác thực đầu vào

Các quy trình là người giữ cửa cho tính toàn vẹn dữ liệu. Sơ đồ cần làm nổi bật nơi diễn ra xác thực. Nếu một quy trình nhận dữ liệu từ một thực thể bên ngoài, nó phải xác thực định dạng, độ dài và nội dung của dữ liệu đó. Điều này ngăn ngừa dữ liệu bị lỗi làm hỏng hệ thống hoặc kích hoạt các lỗ hổng. Sơ đồ DFD nên thể hiện các điểm kiểm tra xác thực trước khi dữ liệu đi vào kho lưu trữ.

Ghi nhật ký và giám sát

Bảo mật không chỉ là phòng ngừa; đó là phát hiện. Các luồng dữ liệu nên chỉ ra nơi ghi nhật ký diễn ra. Các quy trình quan trọng cần tạo ra các bản ghi kiểm toán. Nếu một luồng dữ liệu liên quan đến giao dịch tài chính, sơ đồ DFD nên thể hiện một quy trình ghi lại chi tiết giao dịch để xem xét trong tương lai. Điều này đảm bảo rằng nếu xảy ra sự cố bảo mật, cuộc điều tra có thể truy vết hành trình của kẻ tấn công.

📑 Quản lý độ phức tạp bằng các cấp độ

Khi hệ thống phát triển, một sơ đồ duy nhất trở nên quá phức tạp để hữu ích. Để quản lý điều này, các chuyên gia bảo mật sử dụng các cấp độ trừu tượng. Điều này cho phép phân tích chi tiết mà không làm quá tải cái nhìn tổng quan ban đầu.

- Cấp độ 0 (Sơ đồ bối cảnh):Hiển thị hệ thống như một quy trình duy nhất và tương tác của nó với các thực thể bên ngoài. Điều này được sử dụng để xác định phạm vi bảo mật cấp cao. Nó trả lời câu hỏi: Hệ thống là gì, và ai đang giao tiếp với nó?

- Cấp độ 1:Phân rã quy trình chính thành các quy trình con. Cấp độ này hữu ích để xác định các biên giới bảo mật chính và các kho lưu trữ dữ liệu. Nó chia nhỏ hệ thống thành các mô-đun chức năng.

- Cấp độ 2:Phân tích sâu hơn các quy trình cấp độ 1. Cấp độ này là cần thiết để triển khai kiểm soát bảo mật chi tiết. Nó tiết lộ các phép biến đổi dữ liệu cụ thể và cơ chế lưu trữ bên trong các module phức tạp.

Sử dụng nhiều cấp độ đảm bảo rằng các đội bảo mật có thể tập trung vào độ chi tiết phù hợp. Một nhà quản lý cấp cao có thể xem sơ đồ cấp độ 0 để hiểu được hồ sơ rủi ro. Một nhà phát triển có thể xem sơ đồ cấp độ 2 để đảm bảo chức năng cụ thể của họ xử lý dữ liệu một cách an toàn. Hệ thống phân cấp này ngăn ngừa sự bỏ sót bảo mật trong các kiến trúc phức tạp.

🔄 Bảo trì và lặp lại

Sơ đồ luồng dữ liệu không phải là tài liệu đầu ra một lần. Các hệ thống thay đổi theo thời gian. Các tính năng mới được thêm vào, và các thành phần cũ được loại bỏ. Nếu sơ đồ không phản ánh trạng thái hiện tại, phân tích bảo mật sẽ trở nên không chính xác. Một sơ đồ lỗi thời có thể cho thấy một đường đi an toàn nhưng hiện đã bị lộ hoặc che giấu một lỗ hổng mới được tạo ra bởi một thay đổi gần đây.

Các tổ chức nên coi sơ đồ luồng dữ liệu như một tài liệu sống động. Nó cần được cập nhật mỗi khi kiến trúc thay đổi. Điều này bao gồm việc cập nhật sơ đồ trong giai đoạn thiết kế của các tính năng mới. Bằng cách tích hợp sơ đồ vào vòng đời phát triển, bảo mật trở thành một hoạt động liên tục thay vì một rào cản cuối cùng.

Các thực hành tốt nhất cho bảo trì:

- Kiểm soát phiên bản:Lưu trữ các sơ đồ trong một kho lưu trữ cùng với mã nguồn. Điều này đảm bảo rằng sơ đồ khớp với phiên bản triển khai.

- Vòng kiểm tra:Lên lịch kiểm tra định kỳ sơ đồ luồng dữ liệu. Các hệ thống ổn định thường chỉ cần kiểm tra mỗi quý, trong khi các hệ thống thay đổi nhanh có thể cần cập nhật hàng tháng.

- Sự tham gia của các bên liên quan:Đảm bảo các kiến trúc sư, nhà phát triển và chuyên gia bảo mật đều có quyền truy cập vào phiên bản mới nhất. Sự khác biệt giữa sơ đồ và mã nguồn là dấu hiệu cảnh báo về nợ bảo mật.

🛡️ Hỗ trợ tuân thủ và kiểm toán

Các khung pháp lý thường yêu cầu tổ chức chứng minh cách họ bảo vệ dữ liệu. Các tiêu chuẩn như GDPR, HIPAA hoặc PCI-DSS yêu cầu các biện pháp bảo vệ dữ liệu. Một sơ đồ luồng dữ liệu được duy trì tốt sẽ là bằng chứng mạnh mẽ trong quá trình kiểm toán.

Khi một kiểm toán viên hỏi dữ liệu được bảo vệ như thế nào, sơ đồ sẽ cung cấp câu trả lời trực quan. Nó cho thấy hành trình của dữ liệu và các biện pháp kiểm soát được áp dụng ở từng bước. Điều này giảm thời gian dành để thu thập bằng chứng và làm rõ vị thế bảo mật đối với các bên liên quan. Nó cũng giúp phát hiện các khoảng trống nơi tuân thủ có thể thiếu sót, cho phép tổ chức khắc phục sự cố trước khi kiểm toán diễn ra.

Ví dụ, nếu một quy định yêu cầu dữ liệu phải được mã hóa khi lưu trữ, sơ đồ cần hiển thị kho dữ liệu và cho biết mã hóa đang hoạt động. Nếu quy định yêu cầu dữ liệu phải bị xóa sau một khoảng thời gian nhất định, sơ đồ cần thể hiện quy trình lưu giữ. Sự đồng bộ giữa tài liệu và thực tế này xây dựng niềm tin với các cơ quan quản lý và khách hàng.

🚀 Kết luận

Phân tích bảo mật thông qua bản đồ luồng dữ liệu là một thực hành nền tảng để xây dựng các hệ thống bền vững. Nó chuyển cuộc trò chuyện từ các khái niệm trừu tượng sang kiến trúc cụ thể. Bằng cách trực quan hóa sự di chuyển của dữ liệu, các đội ngũ có thể phát hiện rủi ro sớm và áp dụng các biện pháp kiểm soát ở những nơi quan trọng nhất.

Cách tiếp cận này không thay thế các biện pháp bảo mật khác. Nó bổ sung cho chúng bằng cách cung cấp bối cảnh cần thiết để áp dụng công cụ một cách hiệu quả. Một tường lửa sẽ hiệu quả hơn khi bạn biết chính xác luồng lưu lượng nào cần được kiểm tra. Mã hóa sẽ hữu ích hơn khi bạn biết chính xác dữ liệu nhạy cảm đang di chuyển đến đâu. Bản đồ luồng dữ liệu cung cấp chính bối cảnh đó.

Việc đầu tư thời gian để tạo ra và duy trì các sơ đồ chính xác sẽ mang lại lợi ích lớn trong việc giảm thiểu rủi ro. Nó biến bảo mật từ một gánh nặng phản ứng thành một chiến lược chủ động. Khi các hệ thống trở nên phân tán và phức tạp hơn, sự rõ ràng do bản đồ luồng dữ liệu mang lại càng trở nên quý giá hơn. Nó vẫn là một trong những phương pháp đáng tin cậy nhất để đảm bảo dữ liệu luôn được bảo vệ trong suốt vòng đời của nó.