Безопасность часто воспринимается как набор инструментов или протоколов, наложенных поверх существующих систем. Хотя брандмауэры и шифрование имеют критическое значение, они являются реактивными мерами. Подлинная безопасность начинается с понимания архитектуры самой системы. Одним из наиболее эффективных способов визуализации и обеспечения безопасности архитектуры системы является построение карты потоков данных. Этот процесс включает в себя создание визуального представления того, как информация перемещается по системе, выявляя, откуда она исходит, куда она направляется и где она накапливается.

Применение карты потоков данных к анализу безопасности меняет подход с пассивной защиты на динамическое наблюдение. Она выявляет пути, где могут скрываться уязвимости, позволяя командам оценивать риски до того, как они будут использованы злоумышленниками. Составляя карту пути данных, организации могут усилить контроль в наиболее критических точках. Такой подход формирует основу доверия и целостности в цифровой инфраструктуре.

📊 Понимание диаграмм потоков данных в области безопасности

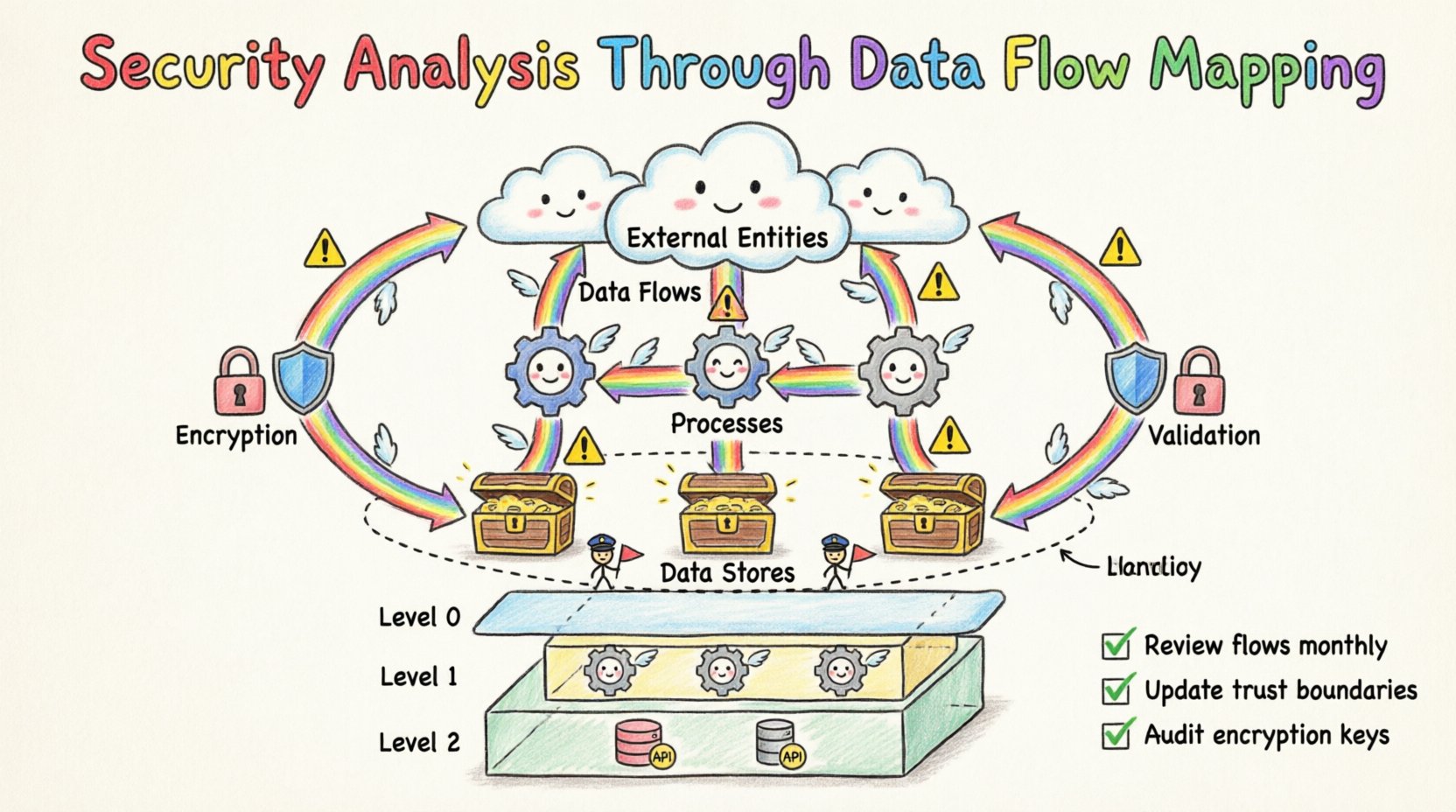

Диаграмма потоков данных (DFD) — это структурированное представление системы. Она фокусируется на перемещении данных, а не на времени или логике процессов. В контексте безопасности DFD становится чертежом для оценки рисков. Она отвечает на фундаментальные вопросы: Кто имеет доступ к этим данным? Куда они направляются? Шифруется ли информация при хранении? Шифруется ли она при передаче?

Стандартные DFD обычно состоят из четырёх основных компонентов. Каждый из них имеет определённые последствия для безопасности при анализе с точки зрения защиты.

- Внешние сущности: Это источники или пункты назначения данных за пределами границы системы. В терминах безопасности это представляют пользователей, клиентов или сторонние сервисы. Каждая внешняя сущность создаёт потенциальную точку входа для злоумышленников. Проверка подлинности и авторизации этих сущностей является первой линией обороны.

- Процессы: Это действия, которые преобразуют данные. Процесс может проверять входные данные, вычислять значение или запускать оповещение. С точки зрения безопасности процессы — это места, где могут существовать уязвимости логики. Если процесс не очищает входные данные, это может привести к атакам внедрения. Если процесс не ведёт журнал действий, это может позволить несанкционированным изменениям оставаться незамеченными.

- Хранилища данных: Это хранилища, где находятся данные. Независимо от того, база данных, файловая система или буфер памяти, хранилища данных являются высокозначимыми целями. Анализ безопасности здесь фокусируется на контроле доступа, стандартах шифрования и целостности резервных копий. Неавторизованный доступ к хранилищу данных часто является основной целью нарушения.

- Потоки данных: Это стрелки, соединяющие компоненты, представляющие перемещение данных. Это наиболее критический элемент для карты безопасности. Потоки данных должны тщательно анализироваться на предмет утечки. Чувствительные данные передаются по незашифрованному каналу? Они проходят через менее доверенную среду без проверки? Каждый поток представляет собой потенциальную точку перехвата.

🔍 Методология построения карты для обеспечения безопасности

Создание безопасной карты потоков данных требует структурированного подхода. Достаточно просто соединить прямоугольники линиями — этого недостаточно. Карта должна отражать реальную логику и установленные меры безопасности. Этот процесс обычно следует стратегии декомпозиции сверху вниз.

Шаг 1: Определите масштаб и границы

Начните с установления границы системы. Что находится внутри системы, а что снаружи? Это различие определяет, где должны применяться меры безопасности. Всё, что находится за границей, считается ненадёжным. Периметр между внутренней системой и внешними сущностями — это место, где должны проводиться проверки аутентификации и авторизации.

Шаг 2: Определите внешние сущности

Перечислите каждого пользователя, системы или устройства, взаимодействующего с приложением. Классифицируйте их по уровню доверия. Внутренние сервисы могут быть более доверенными, чем публичные API. Такая классификация помогает приоритизировать мониторинг безопасности. Даже высокодоверенные сущности требуют проверки, но степень контроля отличается от публичных клиентов.

Шаг 3: Постройте потоки данных

Проделайте путь данных от входа до выхода. Начните с первоначального ввода, например, запроса на вход или загрузки файла. Следуйте за данными через каждую точку преобразования и хранения. Убедитесь, что каждая стрелка имеет метку, описывающую тип данных. Именно здесь вы определяете, не раскрываются ли чувствительные сведения, такие как пароли или номера кредитных карт, в журналах или сообщениях об ошибках.

Шаг 4: Обозначьте степень чувствительности данных

Не все данные требуют одинакового уровня защиты. Классифицируйте потоки данных по степени чувствительности. Открытые данные, внутренние бизнес-данные и регулируемые данные имеют разные требования к безопасности. Обозначьте потоки, содержащие регулируемые данные (например, медицинские записи или личные идентификаторы), специальными протоколами обработки. Это обеспечивает соответствие правовым рамкам без избыточной сложности обработки открытых данных.

Шаг 5: Определите границы доверия

Границы доверия — это логические барьеры, где уровень контроля безопасности меняется. Типичная граница существует между клиентским приложением и сервером. Другая может существовать между веб-сервером и сервером базы данных. Пересечение границы доверия требует проверки, шифрования и часто аутентификации. Чётко отобразите эти границы, чтобы убедиться, что ни один поток не пересекает их без соответствующих проверок.

⚠️ Выявление рисков с помощью анализа потоков

Как только карта построена, следующий этап — выявление рисков. Это включает в себя анализ диаграммы и задание вопроса: что может пойти не так на каждом узле и соединении. Этот метод часто совпадает с методологиями моделирования угроз.

Ключевые категории рисков

| Категория риска | Описание | Признак DFD |

|---|---|---|

| Несанкционированный доступ | Данные доступны сущностям, которым не разрешено на них смотреть. | Потоки, исходящие от сущностей с низким уровнем доверия, без узлов аутентификации. |

| Подделка данных | Данные изменяются во время передачи или хранения. | Потоки, не имеющие проверок целостности или цифровых подписей. |

| Раскрытие информации | Чувствительные данные становятся доступными неавторизованным сторонам. | Потоки, проходящие через публичные сети без меток шифрования. |

| Отказ в обслуживании | Системы становятся недоступными из-за исчерпания ресурсов. | Процессы без проверки входных данных или признаков ограничения скорости. |

| Повышение привилегий | Пользователи получают доступ, превышающий их назначенные права. | Процессы, обрабатывающие функции администратора без проверки ролей. |

Анализ диаграммы по этим категориям помогает выявить слабые места. Например, если поток данных переходит от пользовательского интерфейса непосредственно к базе данных без промежуточного процесса, это указывает на отсутствие проверки бизнес-логики. Это представляет серьезную угрозу для атак типа внедрения. Аналогично, если хранилище данных содержит учетные данные, но поток к этому хранилищу не указывает на шифрование, механизм хранения, скорее всего, уязвим.

🔒 Повышение безопасности с помощью контроля границ

Основная цель анализа безопасности на диаграмме потоков данных — укрепление границ. Каждый раз, когда данные пересекают границу, риск возрастает. Следовательно, диаграмма должна направлять внедрение строгих контрольных мер на этих пересечениях.

Требования к шифрованию

Каждый поток данных, пересекающий границу доверия, должен быть зашифрован. Диаграмма должна явно указывать, где требуется шифрование. Это включает шифрование на уровне транспорта для данных в процессе передачи и шифрование на уровне приложения для данных в движении между службами. Если поток помечен как «Публичный», шифрование может не потребоваться, но он должен быть проверен на чувствительность. Если поток помечен как «Чувствительный», шифрование обязательно.

Проверка входных данных

Процессы являются стражами целостности данных. Диаграмма должна выделять места, где происходит проверка. Если процесс получает данные от внешней сущности, он должен проверять формат, длину и содержимое этих данных. Это предотвращает повреждение системы или возникновение уязвимостей из-за некорректных данных. DFD должна показывать точки проверки перед тем, как данные попадают в хранилище данных.

Ведение журналов и мониторинг

Безопасность — это не только профилактика, но и обнаружение. Потоки данных должны указывать, где ведется ведение журналов. Критические процессы должны генерировать аудит-следы. Если поток данных включает финансовую транзакцию, DFD должна показывать процесс, который фиксирует детали транзакции для последующего анализа. Это гарантирует, что в случае утечки можно будет проследить путь атакующего.

📑 Управление сложностью с помощью уровней

По мере роста систем одна диаграмма становится слишком сложной для практического использования. Чтобы справиться с этим, аналитики безопасности используют уровни абстракции. Это позволяет проводить детальный анализ, не перегружая первоначальное представление.

- Уровень 0 (диаграмма контекста): Показывает систему как единый процесс и её взаимодействие с внешними сущностями. Используется для определения высокого уровня охвата безопасности. Отвечает на вопрос: Что такое система, и с кем она взаимодействует?

- Уровень 1:Разбивает основной процесс на подпроцессы. Этот уровень полезен для выявления основных границ безопасности и хранилищ данных. Он разбивает систему на функциональные модули.

- Уровень 2: Дальнейшее декомпозирование процессов уровня 1. Этот уровень необходим для детальной реализации контроля безопасности. Он раскрывает конкретные преобразования данных и механизмы хранения внутри сложных модулей.

Использование нескольких уровней обеспечивает, что команды по безопасности могут сосредоточиться на нужном уровне детализации. Высокий менеджер может просмотреть диаграмму уровня 0, чтобы понять профиль рисков. Разработчик может просмотреть диаграмму уровня 2, чтобы убедиться, что его конкретная функция обрабатывает данные безопасно. Эта иерархия предотвращает упущения в области безопасности в сложных архитектурах.

🔄 Обслуживание и итерации

Диаграмма потока данных — это не разовая работа. Системы развиваются. Добавляются новые функции, а старые компоненты утилизируются. Если диаграмма не отражает текущее состояние, анализ безопасности становится неточным. Устаревшая диаграмма может указывать на безопасный путь, который теперь уязвим, или скрывать новую уязвимость, введенную недавним изменением.

Организации должны рассматривать диаграмму потока данных как живой документ. Ее следует обновлять каждый раз, когда изменяется архитектура. Это включает обновление диаграммы на этапе проектирования новых функций. Интегрируя диаграмму в жизненный цикл разработки, безопасность становится непрерывной деятельностью, а не финальной проверкой.

Лучшие практики обслуживания:

- Контроль версий: Храните диаграммы в репозитории вместе с кодом. Это гарантирует, что диаграмма соответствует версии развертывания.

- Циклы обзора: Планируйте регулярные обзоры диаграммы потока данных. Ежеквартальные обзоры часто достаточно для стабильных систем, тогда как быстро меняющиеся системы могут требовать ежемесячных обновлений.

- Вовлечение заинтересованных сторон: Убедитесь, что архитекторы, разработчики и специалисты по безопасности имеют доступ к последней версии. Расхождения между диаграммой и кодом — это красный флаг наличия задолженности по безопасности.

🛡️ Поддержка соответствия и аудита

Регуляторные рамки часто требуют от организаций продемонстрировать, как они защищают данные. Стандарты, такие как GDPR, HIPAA или PCI-DSS, обязывают к мерам защиты данных. Хорошо поддерживаемая диаграмма потока данных служит веским доказательством во время аудита.

Когда аудитор спрашивает, как защищаются данные, диаграмма предоставляет визуальный ответ. Она показывает путь данных и контрольные меры, применяемые на каждом этапе. Это сокращает время, затрачиваемое на сбор доказательств, и упрощает понимание положения в области безопасности для заинтересованных сторон. Это также помогает выявить пробелы, где может отсутствовать соответствие, позволяя организации устранить проблемы до проведения аудита.

Например, если регламент требует шифрования данных при хранении, диаграмма должна показывать хранилище данных и указывать, что шифрование активно. Если регламент требует удаления данных после определенного периода, диаграмма должна показывать процесс хранения. Такое соответствие документации и реальности формирует доверие как со стороны регуляторов, так и со стороны клиентов.

🚀 Заключение

Анализ безопасности с помощью карты потока данных — это фундаментальная практика построения устойчивых систем. Она переводит разговор с абстрактных концепций на конкретную архитектуру. Визуализируя движение данных, команды могут выявлять риски на ранних этапах и внедрять контрольные меры там, где это наиболее важно.

Этот подход не заменяет другие меры безопасности. Он дополняет их, предоставляя контекст, необходимый для эффективного применения инструментов. Брандмауэр становится более эффективным, когда точно известно, какие потоки трафика он должен анализировать. Шифрование становится более полезным, когда точно известно, куда движутся чувствительные данные. Карта потока данных предоставляет этот контекст.

Вложение времени в создание и поддержание точных диаграмм приносит дивиденды в снижении рисков. Это превращает безопасность из реактивной нагрузки в проактивную стратегию. По мере того как системы становятся более распределенными и сложными, ясность, предоставляемая картой потока данных, становится еще более ценной. Это остается одним из самых надежных методов обеспечения безопасности данных на протяжении всего жизненного цикла.