A segurança é frequentemente percebida como um conjunto de ferramentas ou protocolos empilhados sobre sistemas existentes. Embora firewalls e criptografia sejam críticos, são medidas reativas. A verdadeira segurança começa com a compreensão da própria arquitetura. Uma das formas mais eficazes de visualizar e proteger a arquitetura de um sistema é por meio do Mapeamento de Fluxo de Dados. Esse processo envolve a criação de uma representação visual de como as informações se movem por um sistema, identificando onde elas surgem, onde viajam e onde se estabelecem.

Quando aplicado à análise de segurança, o mapeamento de fluxo de dados muda a perspectiva da defesa estática para uma observação dinâmica. Revela os caminhos onde vulnerabilidades podem estar escondidas, permitindo que equipes avaliem riscos antes que sejam explorados. Ao mapear o percurso dos dados, as organizações podem impor controles mais rigorosos nos pontos mais críticos. Essa abordagem constrói uma base de confiança e integridade na infraestrutura digital.

📊 Compreendendo Diagramas de Fluxo de Dados na Segurança

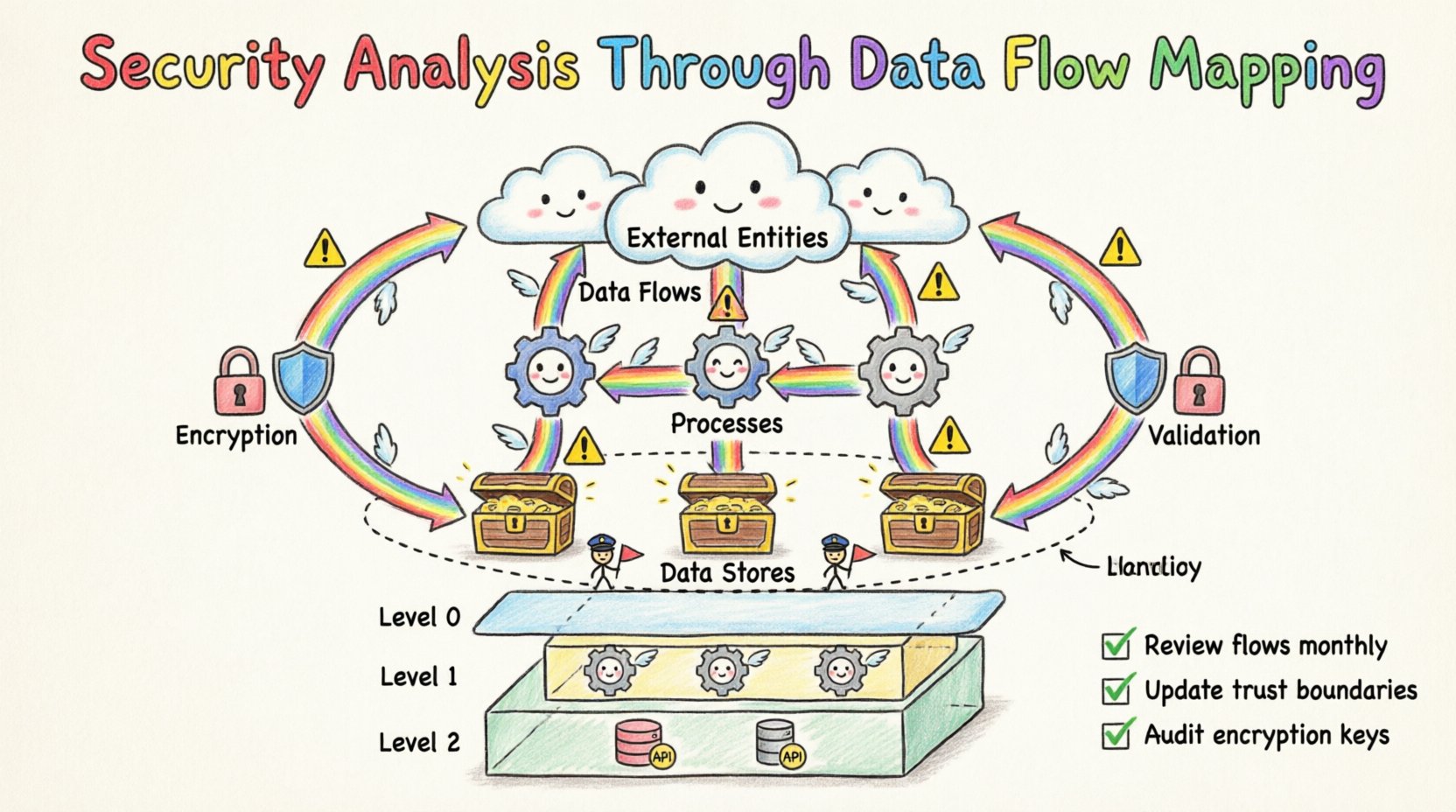

Um Diagrama de Fluxo de Dados (DFD) é uma representação estruturada de um sistema. Ele foca no movimento dos dados, e não no tempo ou na lógica dos processos. Em um contexto de segurança, um DFD torna-se um plano para avaliação de riscos. Responde perguntas fundamentais: Quem acessa esses dados? Para onde eles vão? Eles estão criptografados em repouso? Eles estão criptografados durante a transmissão?

DFDs padrão geralmente consistem em quatro componentes principais. Cada componente apresenta implicações específicas de segurança quando analisado sob uma perspectiva defensiva.

- Entidades Externas: São fontes ou destinos de dados fora da fronteira do sistema. Em termos de segurança, representam usuários, clientes ou serviços de terceiros. Cada entidade externa introduz um ponto potencial de entrada para atores maliciosos. Validar a identidade e a autorização dessas entidades é a primeira linha de defesa.

- Processos: São ações que transformam dados. Um processo pode validar entradas, calcular um valor ou acionar um alerta. Do ponto de vista de segurança, os processos são onde vulnerabilidades lógicas podem existir. Se um processo falhar em limpar a entrada, pode permitir ataques de injeção. Se falhar em registrar ações, pode permitir que alterações não autorizadas passem despercebidas.

- Armazenamentos de Dados: São repositórios onde os dados permanecem. Seja um banco de dados, um sistema de arquivos ou um buffer de memória, os armazenamentos de dados são alvos de alto valor. A análise de segurança aqui foca no controle de acesso, nos padrões de criptografia e na integridade das cópias de segurança. O acesso não autorizado a um armazenamento de dados é frequentemente o objetivo principal de uma violação.

- Fluxos de Dados: São as setas que conectam os componentes, representando o movimento dos dados. Este é o elemento mais crítico para o mapeamento de segurança. Os fluxos de dados devem ser rigorosamente analisados quanto à exposição. Os dados sensíveis viajam por um canal não criptografado? Eles passam por um ambiente menos confiável sem validação? Cada fluxo representa um ponto potencial de interceptação.

🔍 A Metodologia de Mapeamento para Segurança

Criar um mapa de fluxo de dados seguro exige uma abordagem estruturada. Não basta desenhar linhas entre caixas. O mapa deve refletir a lógica real e os controles de segurança em vigor. Esse processo geralmente segue uma estratégia de decomposição de cima para baixo.

Passo 1: Definir o Escopo e a Fronteira

Comece estabelecendo a fronteira do sistema. O que está dentro do sistema e o que está fora? Essa distinção define onde os controles de segurança devem ser aplicados. Tudo fora da fronteira é considerado não confiável. A fronteira entre o sistema interno e as entidades externas é onde devem ocorrer verificações de autenticação e autorização.

Passo 2: Identificar as Entidades Externas

Liste todos os usuários, sistemas ou dispositivos que interagem com o aplicativo. Classifique-os pelo nível de confiança. Serviços internos podem ser mais confiáveis do que APIs voltadas para o público. Essa classificação ajuda a priorizar o monitoramento de segurança. Entidades de alta confiança ainda exigem verificação, mas o nível de escrutínio difere dos clientes públicos.

Passo 3: Mapear os Fluxos de Dados

Trace o caminho dos dados desde a entrada até a saída. Comece com a entrada inicial, como uma solicitação de login ou um upload de arquivo. Siga os dados por todos os pontos de transformação e armazenamento. Certifique-se de que cada seta tenha uma etiqueta descrevendo o tipo de dado. É aqui que você identifica se informações sensíveis, como senhas ou números de cartão de crédito, estão sendo expostas em logs ou mensagens de erro.

Passo 4: Rotular a Sensibilidade dos Dados

Nem todos os dados exigem o mesmo nível de proteção. Classifique os fluxos de dados com base na sensibilidade. Dados públicos, dados internos de negócios e dados regulamentados têm requisitos de segurança diferentes. Marque os fluxos que contêm dados regulamentados (como registros médicos ou identificação pessoal) com protocolos específicos de tratamento. Isso garante conformidade com marcos legais sem sobrecarregar o tratamento de dados públicos.

Passo 5: Identificar Fronteiras de ConfiançaAs fronteiras de confiança são barreiras lógicas onde o nível de controle de segurança muda. Uma fronteira típica existe entre um aplicativo cliente e um servidor. Outra pode existir entre um servidor web e um servidor de banco de dados. Cruzar uma fronteira de confiança exige validação, criptografia e, frequentemente, autenticação. Mapeie essas fronteiras claramente para garantir que nenhum fluxo cruze sem verificações adequadas.

⚠️ Identificando Riscos por meio da Análise de Fluxo

Uma vez que o mapa está completo, a próxima fase é a identificação de riscos. Isso envolve olhar para o diagrama e perguntar o que poderia dar errado em cada nó e conexão. Essa técnica é frequentemente alinhada com metodologias de modelagem de ameaças.

Categorias Principais de Riscos

| Categoria de Risco | Descrição | Indicador DFD |

|---|---|---|

| Acesso não autorizado | Os dados são acessados por entidades não autorizadas a visualizá-los. | Fluxos originários de entidades de baixa confiança sem nós de autenticação. |

| Alteração de dados | Os dados são alterados durante a transmissão ou armazenamento. | Fluxos sem verificações de integridade ou assinaturas digitais. |

| Divulgação de informações | Dados sensíveis são revelados a partes não autorizadas. | Fluxos que passam por redes públicas sem rótulos de criptografia. |

| Negativa de serviço | Sistemas tornam-se indisponíveis devido ao esgotamento de recursos. | Processos sem validação de entrada ou indicadores de limitação de taxa. |

| Elevação de privilégios | Usuários obtêm acesso além dos direitos atribuídos. | Processos que lidam com funções de administrador sem verificações de papel. |

Analisar o diagrama com base nessas categorias ajuda a identificar pontos fracos. Por exemplo, se um fluxo de dados se move diretamente da interface do usuário para um banco de dados sem um processo intermediário, isso indica a ausência de validação de lógica de negócios. Isso representa um risco significativo para ataques de injeção. Da mesma forma, se um armazenamento de dados contém credenciais, mas o fluxo para esse armazenamento não indica criptografia, o mecanismo de armazenamento provavelmente é vulnerável.

🔒 Melhorando a segurança por meio de controles de fronteira

O objetivo principal da análise de segurança em um mapa de fluxo de dados é fortalecer as fronteiras. A cada vez que os dados cruzam uma fronteira, o risco aumenta. Portanto, o mapa deve orientar a implementação de controles rígidos nesses pontos de interseção.

Requisitos de criptografia

Todo fluxo de dados que cruza uma fronteira de confiança deve ser criptografado. O mapa deve indicar explicitamente onde a criptografia é necessária. Isso inclui criptografia na camada de transporte para dados em trânsito e criptografia na camada de aplicação para dados em movimento entre serviços. Se um fluxo for marcado como “Público”, pode não precisar de criptografia, mas deve ser auditado quanto à sensibilidade. Se um fluxo for marcado como “Sensível”, a criptografia é obrigatória.

Validação de entrada

Processos são os guardiões da integridade dos dados. O mapa deve destacar onde ocorre a validação. Se um processo recebe dados de uma entidade externa, ele deve validar o formato, o comprimento e o conteúdo desses dados. Isso evita que dados malformados corrompam o sistema ou acionem vulnerabilidades. O DFD deve mostrar pontos de verificação de validação antes que os dados entrem em um armazenamento de dados.

Registro e monitoramento

A segurança não é apenas prevenção; é detecção. Os fluxos de dados devem indicar onde ocorre o registro. Processos críticos devem gerar rastros de auditoria. Se um fluxo de dados envolver uma transação financeira, o DFD deve mostrar um processo que registra os detalhes da transação para revisão futura. Isso garante que, se ocorrer uma violação, a investigação possa rastrear o caminho do atacante.

📑 Gerenciando a complexidade com níveis

À medida que os sistemas crescem, um único diagrama torna-se muito complexo para ser útil. Para gerenciar isso, analistas de segurança utilizam níveis de abstração. Isso permite uma análise detalhada sem sobrecarregar a visão geral inicial.

- Nível 0 (Diagrama de contexto):Mostra o sistema como um único processo e sua interação com entidades externas. É usado para definir o escopo de segurança em nível alto. Responde: Qual é o sistema e quem se comunica com ele?

- Nível 1:Decomponha o processo principal em sub-processos. Esse nível é útil para identificar principais fronteiras de segurança e armazenamentos de dados. Divide o sistema em módulos funcionais.

- Nível 2:Descompõe ainda mais os processos do Nível 1. Este nível é necessário para a implementação detalhada de controles de segurança. Revela as transformações específicas de dados e os mecanismos de armazenamento dentro de módulos complexos.

O uso de múltiplos níveis garante que as equipes de segurança possam se concentrar na granularidade adequada. Um gestor de alto nível pode revisar o diagrama do Nível 0 para entender o perfil de risco. Um desenvolvedor pode revisar o diagrama do Nível 2 para garantir que sua função específica manipule os dados de forma segura. Essa hierarquia evita falhas de segurança em arquiteturas complexas.

🔄 Manutenção e Iteração

Um mapa de fluxo de dados não é um produto pontual. Os sistemas evoluem. Novas funcionalidades são adicionadas e componentes antigos são aposentados. Se o mapa não refletir o estado atual, a análise de segurança torna-se imprecisa. Um mapa desatualizado pode sugerir um caminho seguro que agora está exposto ou esconder uma nova vulnerabilidade introduzida por uma alteração recente.

As organizações devem tratar o mapa de fluxo de dados como um documento vivo. Ele deve ser atualizado sempre que a arquitetura mudar. Isso inclui atualizar o mapa durante a fase de design de novas funcionalidades. Integrando o mapa ao ciclo de desenvolvimento, a segurança torna-se uma atividade contínua, e não apenas uma etapa final.

Melhores Práticas para Manutenção:

- Controle de Versão: Armazene os diagramas em um repositório junto com o código. Isso garante que o mapa corresponda à versão em produção.

- Ciclos de Revisão: Agende revisões regulares do mapa de fluxo de dados. Revisões trimestrais são frequentemente suficientes para sistemas estáveis, enquanto sistemas em rápida evolução podem precisar de atualizações mensais.

- Participação de Stakeholders: Garanta que arquitetos, desenvolvedores e analistas de segurança tenham acesso à versão mais recente. Discrepâncias entre o mapa e o código são um sinal vermelho de dívida de segurança.

🛡️ Suporte à Conformidade e Auditoria

Quadros regulatórios frequentemente exigem que as organizações demonstrem como protegem os dados. Padrões como GDPR, HIPAA ou PCI-DSS exigem medidas de proteção de dados. Um mapa de fluxo de dados bem mantido serve como evidência sólida durante auditorias.

Quando um auditor pergunta como os dados são protegidos, o mapa fornece uma resposta visual. Mostra o caminho dos dados e os controles aplicados em cada etapa. Isso reduz o tempo gasto na coleta de evidências e esclarece a postura de segurança para os stakeholders. Também ajuda a identificar lacunas onde a conformidade pode estar comprometida, permitindo que a organização corrija os problemas antes de uma auditoria ocorrer.

Por exemplo, se uma regulamentação exigir que os dados sejam criptografados em repouso, o mapa deve mostrar o armazenamento de dados e indicar que a criptografia está ativa. Se a regulamentação exigir que os dados sejam excluídos após um determinado período, o mapa deve mostrar o processo de retenção. Essa alinhamento entre documentação e realidade constrói confiança junto a reguladores e clientes.

🚀 Conclusão

A análise de segurança por meio do mapeamento de fluxo de dados é uma prática fundamental para a construção de sistemas resilientes. Ela transfere a conversa dos conceitos abstratos para a arquitetura concreta. Ao visualizar o movimento dos dados, as equipes conseguem identificar riscos cedo e aplicar controles onde mais importam.

Esta abordagem não substitui outras medidas de segurança. Ela as complementa fornecendo o contexto necessário para aplicar ferramentas de forma eficaz. Um firewall é mais eficaz quando se sabe exatamente quais fluxos de tráfego ele deve inspecionar. A criptografia é mais útil quando se sabe exatamente onde os dados sensíveis viajam. O mapeamento de fluxo de dados fornece esse contexto.

Investir tempo na criação e manutenção de diagramas precisos traz dividendos na redução de riscos. Transforma a segurança de uma carga reativa em uma estratégia proativa. À medida que os sistemas se tornam mais distribuídos e complexos, a clareza fornecida pelo mapeamento de fluxo de dados torna-se ainda mais valiosa. Permanece uma das formas mais confiáveis de garantir que os dados permaneçam seguros ao longo de toda a sua vida útil.