सुरक्षा को अक्सर मौजूदा प्रणालियों के ऊपर लगाए गए उपकरणों या प्रोटोकॉल के संग्रह के रूप में देखा जाता है। जबकि फायरवॉल और एन्क्रिप्शन महत्वपूर्ण हैं, लेकिन वे प्रतिक्रियात्मक उपाय हैं। वास्तविक सुरक्षा आर्किटेक्चर को समझने से शुरू होती है। प्रणाली आर्किटेक्चर को दृश्यमान बनाने और सुरक्षित करने का सबसे प्रभावी तरीका डेटा फ्लो मैपिंग है। इस प्रक्रिया में एक दृश्य प्रतिनिधित्व बनाया जाता है जो जानकारी के प्रणाली के माध्यम से गति को दर्शाता है, जहां से यह उत्पन्न होती है, कहां यह यात्रा करती है और कहां यह बैठती है।

सुरक्षा विश्लेषण के लिए लागू किया जाने पर, डेटा फ्लो मैपिंग दृष्टिकोण को स्थिर रक्षा से गतिशील निरीक्षण में बदल देता है। यह विकास के रास्तों को उजागर करता है जहां दोषपूर्णताएं छिप सकती हैं, जिससे टीमें उनके दुरुपयोग से पहले जोखिम का आकलन कर सकती हैं। डेटा की यात्रा को मैप करके संगठन अत्यधिक महत्वपूर्ण जोड़ों पर सख्त नियंत्रण लागू कर सकते हैं। इस दृष्टिकोण से डिजिटल इंफ्रास्ट्रक्चर के भीतर विश्वास और अखंडता का आधार बनता है।

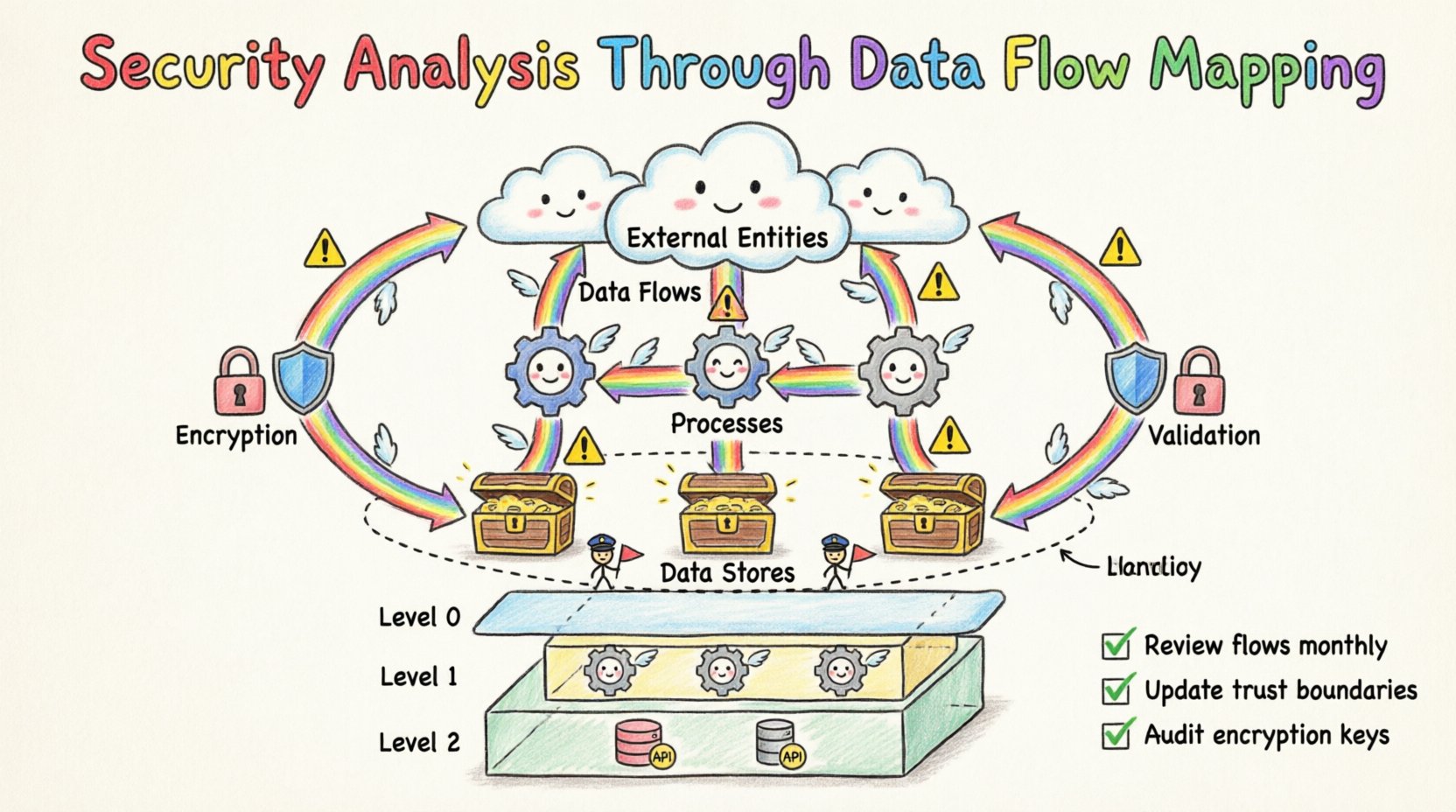

📊 सुरक्षा में डेटा फ्लो डायग्राम को समझना

एक डेटा फ्लो डायग्राम (DFD) एक प्रणाली का संरचित प्रतिनिधित्व है। इसका ध्यान प्रक्रियाओं के समय या तर्क पर नहीं, बल्कि डेटा के गति पर होता है। सुरक्षा के संदर्भ में, एक DFD जोखिम मूल्यांकन के लिए एक नक्शा बन जाता है। यह मूल सवालों के उत्तर देता है: इस डेटा तक कौन पहुंचता है? यह कहां जाता है? क्या यह आराम के समय एन्क्रिप्टेड है? क्या यह प्रवाह के दौरान एन्क्रिप्टेड है?

मानक DFD में आमतौर पर चार मुख्य घटक होते हैं। प्रत्येक घटक को रक्षात्मक दृष्टिकोण से विश्लेषण करने पर विशिष्ट सुरक्षा प्रभाव होते हैं।

- बाहरी एजेंसियाँ: ये प्रणाली की सीमा के बाहर डेटा के स्रोत या गंतव्य हैं। सुरक्षा के संदर्भ में, ये उपयोगकर्ता, ग्राहक या तीसरे पक्ष की सेवाओं का प्रतिनिधित्व करते हैं। प्रत्येक बाहरी एजेंसी दुर्भावनापूर्ण एजेंसियों के लिए एक संभावित प्रवेश बिंदु लाती है। इन एजेंसियों की पहचान और अधिकार की पुष्टि करना पहली रक्षा रेखा है।

- प्रक्रियाएँ: ये डेटा के रूपांतरण के क्रियाकलाप हैं। एक प्रक्रिया इनपुट की पुष्टि कर सकती है, मान की गणना कर सकती है या एक चेतावनी उत्पन्न कर सकती है। सुरक्षा के दृष्टिकोण से, प्रक्रियाएँ तर्क दोषपूर्णताओं के रूप में मौजूद हो सकती हैं। यदि कोई प्रक्रिया इनपुट को साफ करने में विफल होती है, तो यह इंजेक्शन आक्रमण की अनुमति दे सकती है। यदि यह क्रियाओं को लॉग करने में विफल होती है, तो अनधिकृत परिवर्तन अनावश्यक रूप से बच जा सकते हैं।

- डेटा स्टोर्स: ये वे भंडार हैं जहां डेटा बैठता है। चाहे वह डेटाबेस हो, फाइल सिस्टम हो या मेमोरी बफर, डेटा स्टोर्स उच्च मूल्य वाले लक्ष्य हैं। यहां सुरक्षा विश्लेषण एक्सेस कंट्रोल, एन्क्रिप्शन मानकों और बैकअप की अखंडता पर केंद्रित होता है। डेटा स्टोर में अनधिकृत पहुंच आमतौर पर उल्लंघन का मुख्य लक्ष्य होता है।

- डेटा प्रवाह: ये घटकों को जोड़ने वाली तीर हैं, जो डेटा के गति का प्रतिनिधित्व करते हैं। यह सुरक्षा मैपिंग के लिए सबसे महत्वपूर्ण तत्व है। डेटा प्रवाहों की उजागरता के लिए जांच की जानी चाहिए। क्या संवेदनशील डेटा एन्क्रिप्टेड चैनल के माध्यम से यात्रा करता है? क्या इसे बिना पुष्टि के कम विश्वसनीय वातावरण में गुजरना पड़ता है? प्रत्येक प्रवाह एक संभावित अवरोधन बिंदु का प्रतिनिधित्व करता है।

🔍 सुरक्षा के लिए मैपिंग की विधि

एक सुरक्षित डेटा फ्लो मैप बनाने के लिए एक संरचित दृष्टिकोण की आवश्यकता होती है। बॉक्सों के बीच रेखाएं खींचना पर्याप्त नहीं है। मैप में वास्तविक तर्क और मौजूदा सुरक्षा नियंत्रणों का प्रतिनिधित्व करना चाहिए। इस प्रक्रिया को आमतौर पर ऊपर से नीचे की विभाजन रणनीति के अनुसार अपनाया जाता है।

चरण 1: स्कोप और सीमा को परिभाषित करें

प्रणाली की सीमा निर्धारित करके शुरुआत करें। प्रणाली के अंदर क्या है और बाहर क्या है? इस अंतर को निर्धारित करता है कि सुरक्षा नियंत्रण कहां लागू किए जाने चाहिए। सीमा के बाहर कुछ भी अविश्वसनीय माना जाता है। आंतरिक प्रणाली और बाहरी एजेंसियों के बीच की सीमा पर प्रमाणीकरण और अधिकृत जांच की आवश्यकता होती है।

चरण 2: बाहरी एजेंसियों की पहचान करें

एप्लिकेशन से बातचीत करने वाले प्रत्येक उपयोगकर्ता, प्रणाली या उपकरण की सूची बनाएं। उन्हें विश्वास के स्तर के अनुसार वर्गीकृत करें। आंतरिक सेवाओं को सार्वजनिक एपीआई की तुलना में अधिक विश्वास किया जा सकता है। इस वर्गीकरण से सुरक्षा निगरानी के लिए प्राथमिकता निर्धारित करने में मदद मिलती है। उच्च विश्वास वाली एजेंसियों को अभी भी पुष्टि की आवश्यकता होती है, लेकिन उन पर निगरानी का स्तर सार्वजनिक ग्राहकों से अलग होता है।

चरण 3: डेटा प्रवाह को मैप करें

डेटा के प्रवेश से निकास तक के मार्ग को ट्रेस करें। प्रारंभिक इनपुट, जैसे लॉगिन अनुरोध या फाइल अपलोड से शुरू करें। डेटा के प्रत्येक रूपांतरण और भंडारण बिंदु के माध्यम से अनुसरण करें। सुनिश्चित करें कि प्रत्येक तीर के लेबल में डेटा प्रकार का वर्णन हो। यहीं आप पहचान सकते हैं कि क्या संवेदनशील जानकारी जैसे पासवर्ड या क्रेडिट कार्ड नंबर लॉग या त्रुटि संदेशों में उजागर हो रही है।

चरण 4: डेटा संवेदनशीलता को लेबल करें

सभी डेटा को एक ही स्तर की सुरक्षा की आवश्यकता नहीं होती है। संवेदनशीलता के आधार पर डेटा प्रवाहों को वर्गीकृत करें। सार्वजनिक डेटा, आंतरिक व्यावसायिक डेटा और नियमित डेटा में प्रत्येक की अलग-अलग सुरक्षा आवश्यकताएं होती हैं। नियमित डेटा (जैसे स्वास्थ्य रिकॉर्ड या व्यक्तिगत पहचान) वाले प्रवाहों को विशिष्ट नियमों के साथ चिह्नित करें। इससे कानूनी ढांचों के अनुपालन की गारंटी मिलती है बिना सार्वजनिक डेटा के संचालन को अत्यधिक जटिल बनाए।

चरण 5: विश्वास सीमाओं की पहचान करें

विश्वास सीमाएं ऐसी तार्किक सीमाएं हैं जहां सुरक्षा नियंत्रण के स्तर में परिवर्तन होता है। एक ग्राहक एप्लिकेशन और सर्वर के बीच एक सामान्य सीमा होती है। एक अन्य सीमा वेब सर्वर और डेटाबेस सर्वर के बीच हो सकती है। विश्वास सीमा पार करने के लिए पुष्टि, एन्क्रिप्शन और अक्सर प्रमाणीकरण की आवश्यकता होती है। इन सीमाओं को स्पष्ट रूप से मैप करें ताकि कोई प्रवाह उचित जांच के बिना पार न करे।

⚠️ प्रवाह विश्लेषण के माध्यम से जोखिमों की पहचान करना

जब मैप पूरा हो जाता है, तो अगला चरण जोखिम की पहचान होता है। इसमें डायग्राम को देखना और प्रत्येक नोड और कनेक्शन पर क्या गलत हो सकता है, इसके बारे में सोचना शामिल होता है। इस तकनीक को आमतौर पर धमकी मॉडलिंग विधियों के साथ मिलाया जाता है।

मुख्य जोखिम श्रेणियाँ

| जोखिम श्रेणी | विवरण | DFD संकेतक |

|---|---|---|

| अनधिकृत पहुँच | डेटा को उन संस्थाओं द्वारा प्राप्त किया जाता है जिन्हें इसे देखने की अनुमति नहीं है। | प्रमाणीकरण नोड्स के बिना कम विश्वसनीय संस्थाओं से उत्पन्न धाराएँ। |

| डेटा में बदलाव | डेटा को प्रसारण या संग्रहण के दौरान बदला जाता है। | अखंडता जांच या डिजिटल हस्ताक्षरों के बिना धाराएँ। |

| जानकारी का उद्घाटन | संवेदनशील डेटा को अनधिकृत पक्षों को उजागर किया जाता है। | एन्क्रिप्शन लेबल के बिना सार्वजनिक नेटवर्कों के माध्यम से गुजरने वाली धाराएँ। |

| सेवा का अवरोध | संसाधनों के अत्यधिक उपयोग के कारण प्रणालियाँ उपलब्ध नहीं रहती हैं। | कोई इनपुट प्रमाणीकरण या दर सीमा निर्देशांक नहीं वाली प्रक्रियाएँ। |

| अधिकारों का उन्नयन | उपयोगकर्ता अपने निर्धारित अधिकारों से अधिक पहुँच प्राप्त करते हैं। | भूमिका जांच के बिना प्रशासनिक कार्यों को संभालने वाली प्रक्रियाएँ। |

इन श्रेणियों के खिलाफ आरेख का विश्लेषण करने से कमजोर बिंदुओं को निर्धारित करने में मदद मिलती है। उदाहरण के लिए, यदि डेटा प्रवाह एक उपयोगकर्ता इंटरफेस से सीधे डेटा भंडार तक जाता है बिना किसी मध्यवर्ती प्रक्रिया के, तो यह व्यावसायिक तर्क प्रमाणीकरण की कमी को दर्शाता है। यह इंजेक्शन आक्रमण के लिए एक महत्वपूर्ण जोखिम है। इसी तरह, यदि डेटा भंडार में प्रमाणपत्र हैं लेकिन उस भंडार तक जाने वाले प्रवाह में एन्क्रिप्शन का उल्लेख नहीं है, तो संग्रहण तंत्र संभवतः लचीला है।

🔒 सीमा नियंत्रणों के माध्यम से सुरक्षा में सुधार

डेटा प्रवाह नक्शे पर सुरक्षा विश्लेषण का प्राथमिक उद्देश्य सीमाओं को मजबूत करना है। प्रत्येक बार जब डेटा एक सीमा को पार करता है, तो जोखिम बढ़ता है। इसलिए, नक्शा इन प्रतिच्छेदनों पर कठोर नियंत्रणों के कार्यान्वयन को मार्गदर्शन करना चाहिए।

एन्क्रिप्शन आवश्यकताएँ

विश्वास सीमा को पार करने वाले प्रत्येक डेटा प्रवाह को एन्क्रिप्ट किया जाना चाहिए। नक्शे में स्पष्ट रूप से यह दर्शाया जाना चाहिए कि एन्क्रिप्शन की आवश्यकता कहाँ है। इसमें डेटा के प्रसारण के लिए ट्रांसपोर्ट लेयर एन्क्रिप्शन और सेवाओं के बीच गतिशील डेटा के लिए एप्लीकेशन लेयर एन्क्रिप्शन शामिल है। यदि कोई प्रवाह “सार्वजनिक” के रूप में चिह्नित है, तो इसे एन्क्रिप्शन की आवश्यकता नहीं हो सकती है, लेकिन इसकी संवेदनशीलता के लिए ऑडिट किया जाना चाहिए। यदि कोई प्रवाह “संवेदनशील” के रूप में चिह्नित है, तो एन्क्रिप्शन अनिवार्य है।

इनपुट प्रमाणीकरण

प्रक्रियाएँ डेटा अखंडता के रक्षक हैं। नक्शे में यह दर्शाना चाहिए कि प्रमाणीकरण कहाँ होता है। यदि कोई प्रक्रिया बाहरी संस्था से डेटा प्राप्त करती है, तो उसे उस डेटा के प्रारूप, लंबाई और सामग्री का प्रमाणीकरण करना चाहिए। इससे गलत ढंग से बने डेटा के प्रणाली को खराब करने या दुर्लभताओं को उत्पन्न करने से बचाया जा सकता है। DFD में डेटा भंडार में प्रवेश करने से पहले प्रमाणीकरण बिंदुओं को दिखाना चाहिए।

लॉगिंग और मॉनिटरिंग

सुरक्षा केवल रोकथाम नहीं है; यह पता लगाना भी है। डेटा प्रवाहों में यह दर्शाना चाहिए कि लॉगिंग कहाँ होती है। महत्वपूर्ण प्रक्रियाएँ लेखा परीक्षण के बाद के बाद के लिए लॉग बनानी चाहिए। यदि डेटा प्रवाह वित्तीय लेनदेन से संबंधित है, तो DFD में एक प्रक्रिया को दिखाना चाहिए जो भविष्य में समीक्षा के लिए लेनदेन के विवरण को रिकॉर्ड करे। इससे यह सुनिश्चित होता है कि यदि कोई उल्लंघन होता है, तो जांच करने वाले आक्रमणकारी के मार्ग का पता लगा सकें।

📑 स्तरों के साथ जटिलता प्रबंधन

जैसे-जैसे प्रणालियाँ बढ़ती हैं, एक ही आरेख उपयोगी होने के लिए बहुत जटिल हो जाता है। इसके प्रबंधन के लिए सुरक्षा विश्लेषक स्तरों के अमूर्तीकरण का उपयोग करते हैं। इससे बारीकी से विश्लेषण करने में सक्षम रहते हैं बिना प्रारंभिक अवलोकन को अत्यधिक भारित किए।

- स्तर 0 (संदर्भ आरेख): प्रणाली को एकल प्रक्रिया के रूप में दिखाता है और बाहरी संस्थाओं के साथ इसके बातचीत को दर्शाता है। इसका उपयोग उच्च स्तरीय सुरक्षा दायरे के निर्धारण के लिए किया जाता है। यह प्रश्न का उत्तर देता है: प्रणाली क्या है, और इससे कौन बात करता है?

- स्तर 1:मुख्य प्रक्रिया को उप-प्रक्रियाओं में विभाजित करता है। इस स्तर का उपयोग मुख्य सुरक्षा सीमाओं और डेटा भंडारों की पहचान करने में किया जाता है। यह प्रणाली को कार्यात्मक मॉड्यूल में विभाजित करता है।

- स्तर 2: स्तर 1 प्रक्रियाओं को आगे विभाजित करता है। इस स्तर की विस्तृत सुरक्षा नियंत्रण कार्यान्वयन के लिए आवश्यकता होती है। यह जटिल मॉड्यूल के भीतर विशिष्ट डेटा परिवर्तन और भंडारण तंत्र को उजागर करता है।

कई स्तरों का उपयोग करने से यह सुनिश्चित होता है कि सुरक्षा टीमें सही विस्तार में ध्यान केंद्रित कर सकें। एक उच्च स्तर के प्रबंधक संभवतः स्तर 0 आरेख की समीक्षा कर सकता है ताकि जोखिम का प्रोफाइल समझ सके। एक विकासकर्ता स्तर 2 आरेख की समीक्षा कर सकता है ताकि यह सुनिश्चित कर सके कि उनका विशिष्ट कार्य डेटा को सुरक्षित ढंग से संभालता है। इस पदानुक्रम से जटिल आर्किटेक्चर में सुरक्षा की लापरवाही से बचा जा सकता है।

🔄 रखरखाव और अनुकूलन

डेटा प्रवाह नक्शा एक बार के डिलीवरेबल के रूप में नहीं है। प्रणालियाँ विकसित होती हैं। नए फीचर जोड़े जाते हैं और पुराने घटक बंद कर दिए जाते हैं। यदि नक्शा वर्तमान स्थिति को प्रतिबिंबित नहीं करता है, तो सुरक्षा विश्लेषण असही हो जाता है। एक अप्रचलित नक्शा एक सुरक्षित मार्ग को दिखा सकता है जो अब खुला हुआ है या हाल ही में बदलाव के कारण उत्पन्न नई खामी को छिपा सकता है।

संगठनों को डेटा प्रवाह नक्शे को एक जीवंत दस्तावेज के रूप में लेना चाहिए। जब भी आर्किटेक्चर में परिवर्तन होता है, उसे अपडेट किया जाना चाहिए। इसमें नए फीचर के डिज़ाइन चरण के दौरान नक्शे के अपडेट करना भी शामिल है। विकास चक्र में नक्शे को एकीकृत करके सुरक्षा एक निरंतर गतिविधि बन जाती है, जबकि अंतिम बाधा नहीं।रखरखाव के लिए सर्वोत्तम प्रथाएं:

- संस्करण नियंत्रण: आरेखों को कोड के साथ एक रिपॉजिटरी में स्टोर करें। इससे यह सुनिश्चित होता है कि नक्शा डेप्लॉयमेंट संस्करण के साथ मेल खाता है।

- समीक्षा चक्र: डेटा प्रवाह नक्शे की नियमित समीक्षा की योजना बनाएं। स्थिर प्रणालियों के लिए तिमाही समीक्षा अक्सर पर्याप्त होती है, जबकि तेजी से बदलने वाली प्रणालियों को मासिक अपडेट की आवश्यकता हो सकती है।

- हितधारक भागीदारी: सुनिश्चित करें कि आर्किटेक्ट्स, विकासकर्ता और सुरक्षा विश्लेषक सभी नवीनतम संस्करण तक पहुंच रखें। नक्शे और कोड के बीच अंतर एक सुरक्षा ऋण के लिए लाल झंडा है।

🛡️ सुसंगतता और ऑडिट समर्थन

नियामक ढांचे अक्सर संगठनों से यह सिद्ध करने के लिए कहते हैं कि वे डेटा की रक्षा कैसे करते हैं। जैसे GDPR, HIPAA या PCI-DSS जैसे मानक डेटा सुरक्षा उपायों को अनिवार्य करते हैं। अच्छी तरह से रखरखाव किए गए डेटा प्रवाह नक्शा ऑडिट के दौरान मजबूत साक्ष्य के रूप में कार्य करता है।

जब कोई ऑडिटर पूछता है कि डेटा कैसे सुरक्षित किया जाता है, तो नक्शा एक दृश्य उत्तर प्रदान करता है। यह डेटा के मार्ग और प्रत्येक चरण पर लागू नियंत्रणों को दिखाता है। इससे साक्ष्य एकत्र करने में लगने वाला समय कम होता है और स्टेकहोल्डर्स को सुरक्षा स्थिति को स्पष्ट करता है। यह यह भी मदद करता है कि ऐसे अंतराल को पहचाना जाए जहां सुसंगतता कमजोर हो सकती है, जिससे संगठन को ऑडिट से पहले समस्याओं को दूर करने का अवसर मिलता है।

उदाहरण के लिए, यदि कोई नियम डेटा को आराम के समय एन्क्रिप्ट करने की आवश्यकता मांगता है, तो नक्शे में डेटा स्टोर दिखाना चाहिए और यह बताना चाहिए कि एन्क्रिप्शन सक्रिय है। यदि नियम डेटा को एक निश्चित अवधि के बाद मिटाने की आवश्यकता मांगता है, तो नक्शे में रखरखाव प्रक्रिया दिखानी चाहिए। दस्तावेजीकरण और वास्तविकता के बीच इस संरेखण से नियामकों और ग्राहकों दोनों के साथ विश्वास बनता है।

🚀 निष्कर्ष

डेटा प्रवाह मैपिंग के माध्यम से सुरक्षा विश्लेषण लचीले प्रणालियों के निर्माण के लिए एक मूलभूत अभ्यास है। यह चर्चा को स्पष्ट आर्किटेक्चर में ले जाता है, जहां अमूर्त अवधारणाओं से बाहर आता है। डेटा के आंदोलन को दृश्य रूप से दिखाकर टीमें जोखिम को जल्दी से पहचान सकती हैं और उन जगहों पर नियंत्रण लागू कर सकती हैं जहां यह सबसे अधिक महत्वपूर्ण होता है।

इस दृष्टिकोण का अन्य सुरक्षा उपायों को बदलना नहीं है। यह उन्हें उपकरणों को प्रभावी ढंग से लागू करने के लिए आवश्यक संदर्भ प्रदान करके उनके साथ पूरक होता है। एक फायरवॉल तब अधिक प्रभावी होता है जब आपको ठीक यह पता होता है कि कौन सी ट्रैफिक फ्लो को जांचना है। एन्क्रिप्शन तब अधिक उपयोगी होता है जब आपको ठीक पता होता है कि संवेदनशील डेटा कहां जाता है। डेटा प्रवाह मैपिंग इस संदर्भ को प्रदान करता है।

सटीक आरेख बनाने और बनाए रखने में समय निवेश करने से जोखिम कम करने में लाभ मिलता है। यह सुरक्षा को एक प्रतिक्रियात्मक बोझ से एक सक्रिय रणनीति में बदल देता है। जैसे-जैसे प्रणालियां अधिक वितरित और जटिल होती हैं, डेटा प्रवाह मैपिंग द्वारा प्रदान की जाने वाली स्पष्टता और अधिक मूल्यवान हो जाती है। यह डेटा के जीवनचक्र के दौरान यह सुनिश्चित करने के लिए एक सबसे विश्वसनीय तरीका बना रहता है कि डेटा सुरक्षित रहे।