La seguridad a menudo se percibe como un conjunto de herramientas o protocolos superpuestos sobre sistemas existentes. Aunque los firewalls y la encriptación son críticos, son medidas reactivas. La verdadera seguridad comienza con la comprensión de la arquitectura misma. Una de las formas más efectivas de visualizar y proteger la arquitectura del sistema es mediante el mapeo de flujo de datos. Este proceso implica crear una representación visual de cómo la información se mueve a través de un sistema, identificando su origen, su trayecto y su destino.

Cuando se aplica al análisis de seguridad, el mapeo de flujo de datos cambia la perspectiva de una defensa estática a una observación dinámica. Revela los caminos donde podrían ocultarse vulnerabilidades, permitiendo a los equipos evaluar riesgos antes de que sean explotados. Al mapear el recorrido de los datos, las organizaciones pueden imponer controles más estrictos en los puntos más críticos. Este enfoque construye una base de confianza e integridad dentro de la infraestructura digital.

📊 Comprendiendo los diagramas de flujo de datos en seguridad

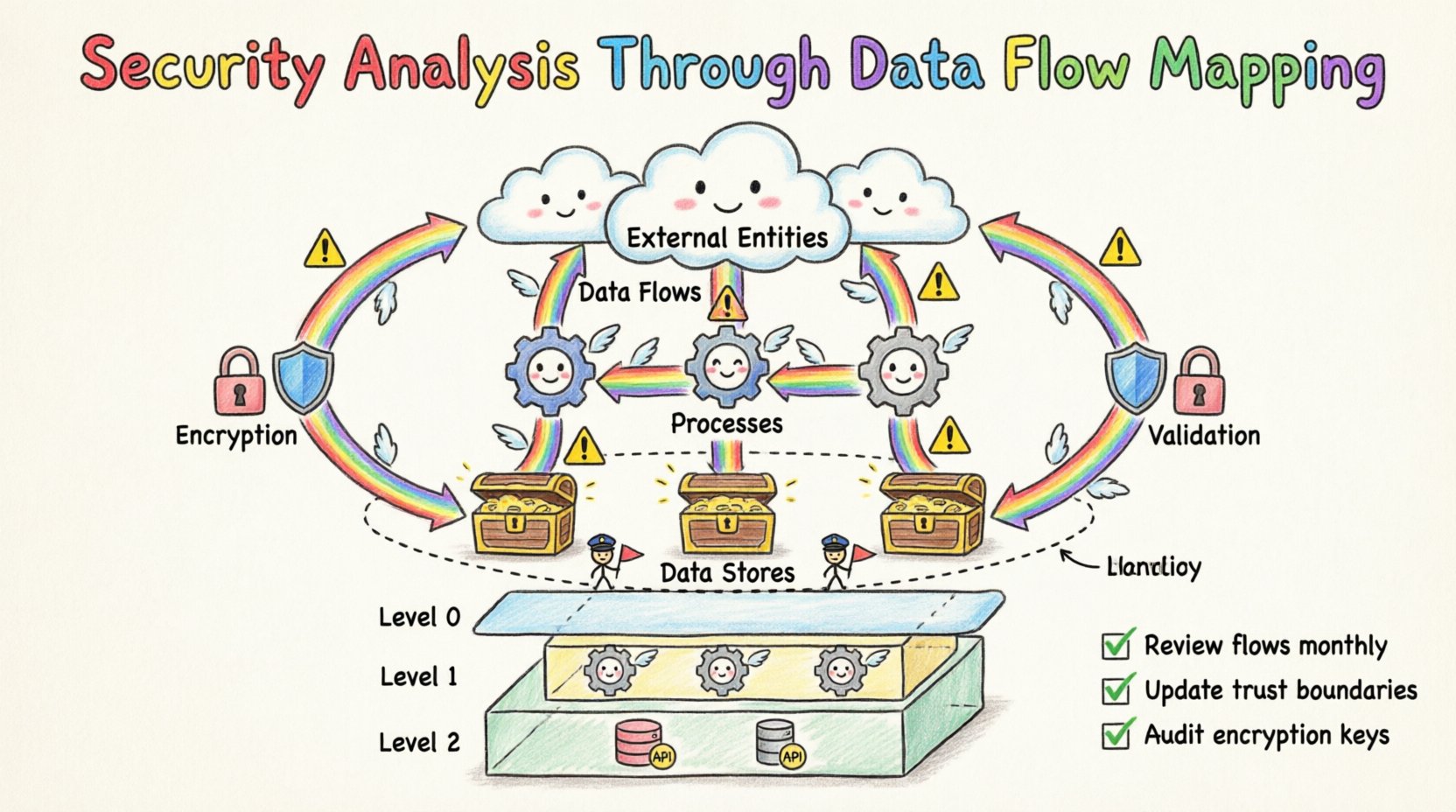

Un diagrama de flujo de datos (DFD) es una representación estructurada de un sistema. Se centra en el movimiento de datos, más que en el tiempo o la lógica de los procesos. En un contexto de seguridad, un DFD se convierte en una plantilla para la evaluación de riesgos. Responde preguntas fundamentales: ¿Quién accede a estos datos? ¿A dónde van? ¿Están encriptados en reposo? ¿Están encriptados en tránsito?

Los DFD estándar suelen constar de cuatro componentes principales. Cada uno tiene implicaciones de seguridad específicas cuando se analiza desde una perspectiva defensiva.

- Entidades externas: Son fuentes o destinos de datos fuera de los límites del sistema. En términos de seguridad, representan usuarios, clientes o servicios de terceros. Cada entidad externa introduce un posible punto de entrada para actores maliciosos. Validar la identidad y autorización de estas entidades es la primera línea de defensa.

- Procesos: Son acciones que transforman datos. Un proceso podría validar entradas, calcular un valor o activar una alerta. Desde una perspectiva de seguridad, los procesos son donde pueden existir vulnerabilidades lógicas. Si un proceso no limpia correctamente la entrada, podría permitir ataques de inyección. Si no registra las acciones, podría permitir cambios no autorizados sin ser detectados.

- Almacenes de datos: Son repositorios donde los datos permanecen almacenados. Ya sea una base de datos, un sistema de archivos o un búfer de memoria, los almacenes de datos son objetivos de alto valor. El análisis de seguridad aquí se centra en el control de acceso, los estándares de encriptación y la integridad de las copias de seguridad. El acceso no autorizado a un almacén de datos suele ser el objetivo principal de una brecha.

- Flujos de datos: Son las flechas que conectan los componentes, representando el movimiento de datos. Este es el elemento más crítico para el mapeo de seguridad. Los flujos de datos deben ser examinados minuciosamente en busca de exposiciones. ¿Los datos sensibles viajan a través de un canal no encriptado? ¿Pasaron por un entorno menos confiable sin validación? Cada flujo representa un punto potencial de interceptación.

🔍 La metodología del mapeo para seguridad

Crear un mapa de flujo de datos seguro requiere un enfoque estructurado. No basta con dibujar líneas entre cajas. El mapa debe reflejar la lógica real y los controles de seguridad implementados. Este proceso generalmente sigue una estrategia de descomposición de arriba hacia abajo.

Paso 1: Definir el alcance y el límite

Comience estableciendo el límite del sistema. ¿Qué está dentro del sistema y qué está fuera? Esta distinción define dónde deben aplicarse los controles de seguridad. Todo lo que está fuera del límite se asume como no confiable. El perímetro entre el sistema interno y las entidades externas es donde deben ocurrir las verificaciones de autenticación y autorización.

Paso 2: Identificar las entidades externas

Enumere a cada usuario, sistema o dispositivo que interactúa con la aplicación. Categorícelos según su nivel de confianza. Los servicios internos podrían confiarse más que las API de acceso público. Esta clasificación ayuda a priorizar el monitoreo de seguridad. Las entidades de alta confianza aún requieren verificación, pero el nivel de escrutinio difiere del de los clientes públicos.

Paso 3: Mapear los flujos de datos

Trace el recorrido de los datos desde su entrada hasta su salida. Comience con la entrada inicial, como una solicitud de inicio de sesión o una carga de archivo. Siga los datos a través de cada punto de transformación y almacenamiento. Asegúrese de que cada flecha tenga una etiqueta que describa el tipo de datos. Aquí es donde identifica si información sensible como contraseñas o números de tarjetas de crédito se expone en registros o mensajes de error.

Paso 4: Etiquetar la sensibilidad de los datos

No todos los datos requieren el mismo nivel de protección. Clasifique los flujos de datos según su sensibilidad. Los datos públicos, los datos internos de negocio y los datos regulados tienen requisitos de seguridad diferentes. Marque los flujos que contienen datos regulados (como registros médicos o identificación personal) con protocolos específicos de manejo. Esto garantiza el cumplimiento con marcos legales sin sobrediseñar el manejo de datos públicos.

Paso 5: Identificar los límites de confianzaLos límites de confianza son barreras lógicas donde cambia el nivel de control de seguridad. Un límite típico existe entre una aplicación cliente y un servidor. Otro podría existir entre un servidor web y un servidor de base de datos. Cruzar un límite de confianza requiere validación, encriptación y a menudo autenticación. Mapee estos límites claramente para asegurarse de que ningún flujo lo cruce sin controles adecuados.

⚠️ Identificación de riesgos mediante el análisis de flujos

Una vez que el mapa está completo, la siguiente fase es la identificación de riesgos. Esto implica observar el diagrama y preguntarse qué podría salir mal en cada nodo y conexión. Esta técnica suele alinearse con metodologías de modelado de amenazas.

Categorías clave de riesgos

| Categoría de riesgo | Descripción | Indicador DFD |

|---|---|---|

| Acceso no autorizado | Los datos son accedidos por entidades no autorizadas para verlos. | Flujos que provienen de entidades de baja confianza sin nodos de autenticación. |

| Alteración de datos | Los datos se alteran durante la transmisión o el almacenamiento. | Flujos que carecen de verificaciones de integridad o firmas digitales. |

| Divulgación de información | Los datos sensibles son revelados a partes no autorizadas. | Flujos que pasan por redes públicas sin etiquetas de cifrado. |

| Denegación de servicio | Los sistemas se vuelven inaccesibles debido al agotamiento de recursos. | Procesos sin validación de entrada ni indicadores de límite de tasa. |

| Elevación de privilegios | Los usuarios obtienen acceso más allá de sus derechos asignados. | Procesos que manejan funciones de administrador sin comprobaciones de rol. |

Analizar el diagrama frente a estas categorías ayuda a identificar puntos débiles. Por ejemplo, si un flujo de datos pasa directamente desde una interfaz de usuario a una base de datos sin un proceso intermedio, esto sugiere la falta de validación de lógica de negocio. Esto representa un riesgo significativo para ataques de inyección. De manera similar, si un almacén de datos contiene credenciales pero el flujo hacia ese almacén no indica cifrado, es probable que el mecanismo de almacenamiento sea vulnerable.

🔒 Mejora de la seguridad mediante controles de frontera

El objetivo principal del análisis de seguridad en un mapa de flujo de datos es fortalecer las fronteras. Cada vez que los datos cruzan una frontera, el riesgo aumenta. Por lo tanto, el mapa debe guiar la implementación de controles estrictos en estas intersecciones.

Requisitos de cifrado

Cada flujo de datos que cruza una frontera de confianza debe estar cifrado. El mapa debe indicar explícitamente dónde se requiere cifrado. Esto incluye el cifrado a nivel de transporte para datos en tránsito y el cifrado a nivel de aplicación para datos en movimiento entre servicios. Si un flujo está marcado como «Público», puede no requerir cifrado, pero debe ser auditado en cuanto a su sensibilidad. Si un flujo está marcado como «Sensible», el cifrado es obligatorio.

Validación de entrada

Los procesos son los guardianes de la integridad de los datos. El mapa debe resaltar dónde ocurre la validación. Si un proceso recibe datos de una entidad externa, debe validar el formato, longitud y contenido de esos datos. Esto evita que datos mal formados corrupten el sistema o desencadenen vulnerabilidades. El DFD debe mostrar puntos de verificación de validación antes de que los datos entren en un almacén de datos.

Registro y monitoreo

La seguridad no es solo prevención; es detección. Los flujos de datos deben indicar dónde se realiza el registro. Los procesos críticos deben generar rastros de auditoría. Si un flujo de datos implica una transacción financiera, el DFD debe mostrar un proceso que registre los detalles de la transacción para su revisión futura. Esto garantiza que, si ocurre una brecha, la investigación pueda rastrear el camino del atacante.

📑 Gestión de la complejidad con niveles

A medida que los sistemas crecen, un único diagrama se vuelve demasiado complejo para ser útil. Para gestionar esto, los analistas de seguridad utilizan niveles de abstracción. Esto permite un análisis detallado sin sobrecargar la visión general inicial.

- Nivel 0 (Diagrama de contexto):Muestra el sistema como un único proceso y su interacción con entidades externas. Se utiliza para definir el alcance de seguridad a nivel alto. Responde: ¿Qué es el sistema, y quién se comunica con él?

- Nivel 1:Descompone el proceso principal en subprocesos. Este nivel es útil para identificar las principales fronteras de seguridad y almacenes de datos. Divide el sistema en módulos funcionales.

- Nivel 2:Descompone más los procesos del Nivel 1. Este nivel es necesario para la implementación detallada de controles de seguridad. Revela las transformaciones específicas de datos y los mecanismos de almacenamiento dentro de módulos complejos.

El uso de múltiples niveles garantiza que los equipos de seguridad puedan centrarse en el nivel de granularidad adecuado. Un gerente de alto nivel podría revisar el diagrama del Nivel 0 para comprender el perfil de riesgos. Un desarrollador podría revisar el diagrama del Nivel 2 para asegurarse de que su función específica maneje los datos de forma segura. Esta jerarquía evita la omisión de seguridad en arquitecturas complejas.

🔄 Mantenimiento e Iteración

Un mapa de flujo de datos no es un entregable único. Los sistemas evolucionan. Se agregan nuevas funcionalidades y se retiran componentes antiguos. Si el mapa no refleja el estado actual, el análisis de seguridad se vuelve inexacto. Un mapa desactualizado podría sugerir una ruta segura que ahora está expuesta o ocultar una nueva vulnerabilidad introducida por un cambio reciente.

Las organizaciones deben tratar el mapa de flujo de datos como un documento vivo. Debe actualizarse cada vez que cambie la arquitectura. Esto incluye actualizar el mapa durante la fase de diseño de nuevas funcionalidades. Al integrar el mapa en el ciclo de vida del desarrollo, la seguridad se convierte en una actividad continua en lugar de una barrera final.

Mejores prácticas para el mantenimiento:

- Control de versiones:Almacene los diagramas en un repositorio junto con el código. Esto garantiza que el mapa coincida con la versión desplegada.

- Ciclos de revisión:Programar revisiones regulares del mapa de flujo de datos. Las revisiones trimestrales suelen ser suficientes para sistemas estables, mientras que los sistemas que cambian rápidamente pueden necesitar actualizaciones mensuales.

- Involucramiento de partes interesadas:Asegúrese de que arquitectos, desarrolladores y analistas de seguridad tengan acceso a la última versión. Las discrepancias entre el mapa y el código son una alerta roja de deuda de seguridad.

🛡️ Cumplimiento y apoyo a auditorías

Los marcos regulatorios suelen exigir a las organizaciones demostrar cómo protegen los datos. Normas como el RGPD, HIPAA o PCI-DSS exigen medidas de protección de datos. Un mapa de flujo de datos bien mantenido sirve como evidencia sólida durante las auditorías.

Cuando un auditor pregunta cómo se protegen los datos, el mapa proporciona una respuesta visual. Muestra el recorrido del dato y los controles aplicados en cada paso. Esto reduce el tiempo dedicado a recopilar evidencia y aclara la postura de seguridad ante los interesados. También ayuda a identificar brechas donde podría haber falta de cumplimiento, permitiendo a la organización corregir los problemas antes de que ocurra una auditoría.

Por ejemplo, si una normativa exige que los datos se cifren en reposo, el mapa debe mostrar el almacén de datos e indicar que el cifrado está activo. Si la normativa exige que los datos se eliminen después de un cierto período, el mapa debe mostrar el proceso de retención. Esta alineación entre la documentación y la realidad genera confianza tanto con los reguladores como con los clientes.

🚀 Conclusión

El análisis de seguridad mediante el mapeo de flujo de datos es una práctica fundamental para construir sistemas resilientes. Trasladan la conversación de conceptos abstractos a una arquitectura concreta. Al visualizar el movimiento de los datos, los equipos pueden identificar riesgos temprano y aplicar controles donde más importan.

Este enfoque no reemplaza otras medidas de seguridad. Las complementa al proporcionar el contexto necesario para aplicar herramientas de forma efectiva. Un firewall es más eficaz cuando se sabe exactamente qué flujos de tráfico debe inspeccionar. El cifrado es más útil cuando se sabe exactamente dónde viajan los datos sensibles. El mapeo de flujo de datos proporciona ese contexto.

Invertir tiempo en crear y mantener diagramas precisos genera beneficios en la reducción de riesgos. Transforma la seguridad de una carga reactiva en una estrategia proactiva. A medida que los sistemas se vuelven más distribuidos y complejos, la claridad proporcionada por el mapeo de flujo de datos se vuelve aún más valiosa. Permanece como uno de los métodos más confiables para garantizar que los datos permanezcan seguros durante todo su ciclo de vida.